Herci prepracúvajú materiály phishingovej kampane tak, aby obetovali viac vládnych dodávateľov s Microsoft 365

3 min. čítať

Publikované dňa

Prečítajte si našu informačnú stránku a zistite, ako môžete pomôcť MSPoweruser udržať redakčný tím Čítaj viac

Skupina zlomyseľných aktérov zvýšila svoje phishingové kampane, aby oklamala obrovské spoločnosti (najmä tie v sektore energetiky, profesionálnych služieb a stavebníctva), aby predložili svoje Microsoft Office 365 prihlasovacie údaje účtu. Podľa správy od spoločnosti zaoberajúcej sa riešením na detekciu a odozvu phishingu Cofense, prevádzkovatelia kampane vylepšili proces a dizajn svojich prvkov návnady a teraz sa prezliekajú za iné vládne agentúry USA, ako napríklad Ministerstvo dopravy, obchodu a práce.

"Hrozí aktéri vedú sériu kampaní, ktoré podvrhujú niekoľko oddelení vlády Spojených štátov," povedal Cofense. „E-maily tvrdia, že požadujú ponuky na vládne projekty, ale namiesto toho vedú obete na phishingové stránky s povereniami. Tieto kampane prebiehajú prinajmenšom od polovice roku 2019 a prvýkrát boli zahrnuté v našom upozornení Flash v júli 2019. Tieto pokročilé kampane sú dobre spracované, boli videné v prostrediach chránených zabezpečenými e-mailovými bránami (SEG), sú veľmi presvedčivé a vyzerajú byť cielený. Postupom času sa vyvíjali zlepšovaním obsahu e-mailov, obsahu PDF a vzhľadu a správania phishingových stránok s povereniami.“

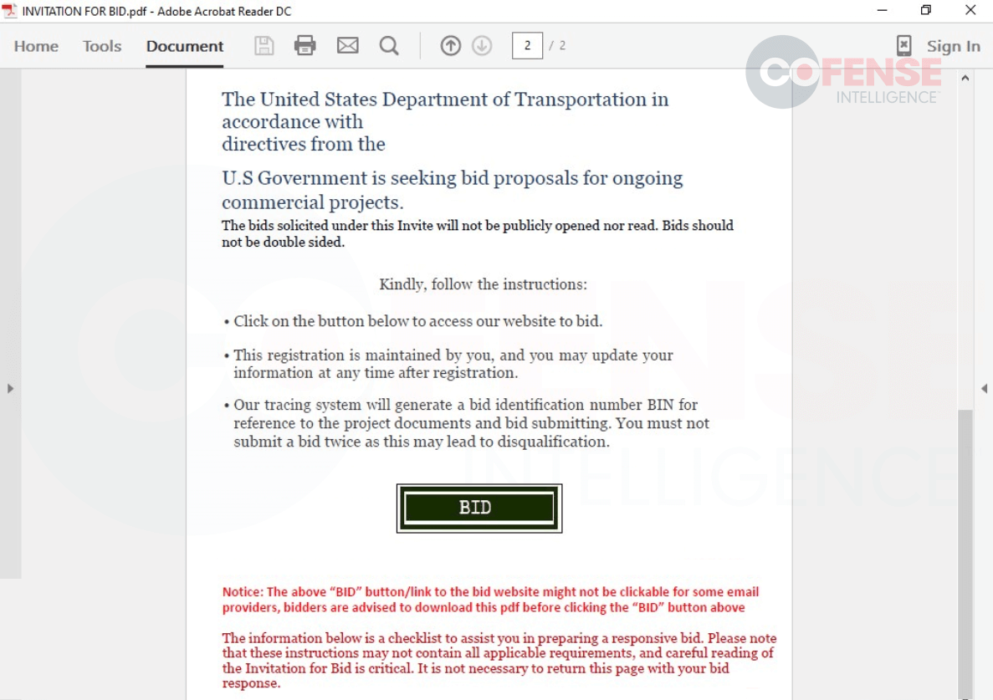

Cofense ukázal sériu snímok obrazovky porovnávajúcich predchádzajúce a súčasné materiály používané útočníkmi. Prvým krokom k týmto vylepšeniam sú e-maily a súbory PDF, ktoré sa teraz prispôsobujú, aby vyzerali autentickejšie. „Skoré e-maily mali jednoduchšie telo e-mailov bez loga a s relatívne jednoduchým jazykom,“ dodal Cofense. „Najnovšie e-maily využívali logá, podpisové bloky, konzistentné formátovanie a podrobnejšie pokyny. Nedávne e-maily tiež obsahujú odkazy na prístup k súborom PDF namiesto ich priameho pripájania.“

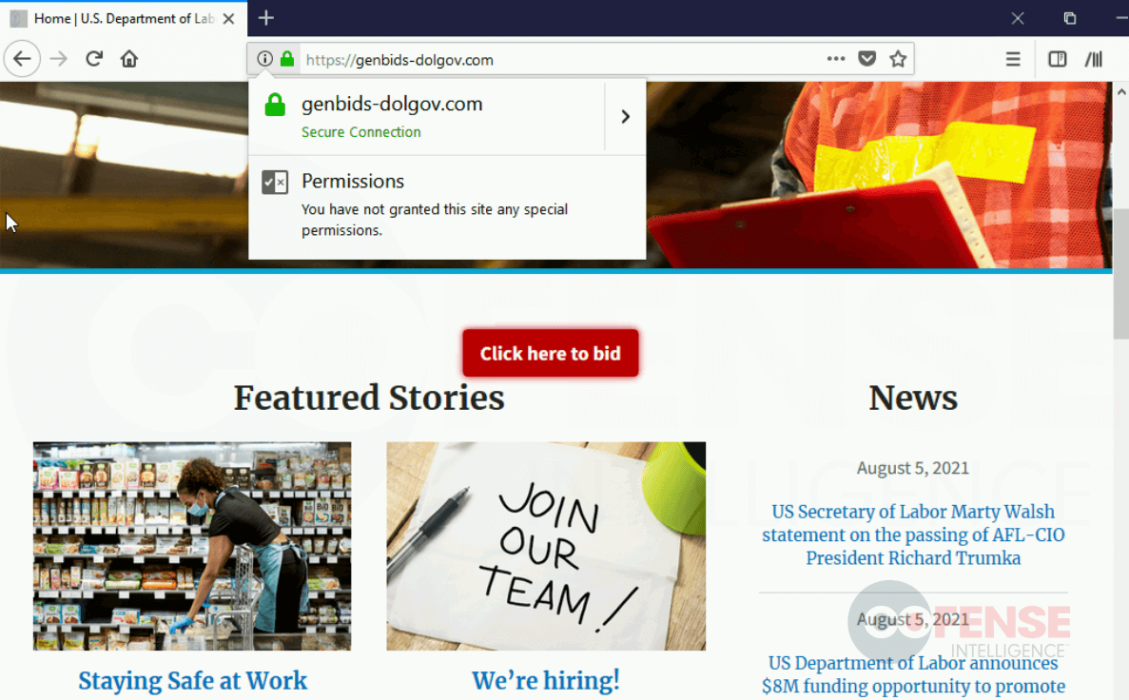

Na druhej strane, aby sa predišlo podozreniam obetí, aktéri hrozieb vykonali zmeny aj na stránke phishingu s povereniami, od procesu prihlásenia až po dizajn a témy. Adresy URL stránok sú tiež zámerne zmenené na dlhšie (napr. transport[.]gov[.]bidprocure[.]secure[.]akjackpot[.]com), takže ciele uvidia časť .gov iba v menšom prehliadači okná. Okrem toho kampaň teraz obsahuje požiadavky na captcha a ďalšie pokyny, aby bol proces dôveryhodnejší.

Vylepšenia v takýchto kampaniach spôsobujú, že rozlíšenie skutočných webových stránok a dokumentov od falošných je pre ciele náročnejšie, najmä teraz, keď aktéri používajú aktualizované informácie skopírované z pôvodných zdrojov. Cofense však zdôraznil, že stále existujú spôsoby, ako zabrániť tomu, aby sa stali obeťami týchto činov. Okrem odhaľovania malých detailov (napr. nesprávny dátum na stránkach a podozrivé adresy URL) musia byť všetci príjemcovia vždy opatrní pri klikaní na odkazy, a to nielen na tie vložené v e-mailoch, ale aj na odkazy v prílohách.