Новый инструмент Microsoft позволяет командам корпоративной безопасности запускать ложную кампанию по вымогательству

2 минута. читать

Опубликовано

Прочтите нашу страницу раскрытия информации, чтобы узнать, как вы можете помочь MSPoweruser поддержать редакционную команду. Читать далее

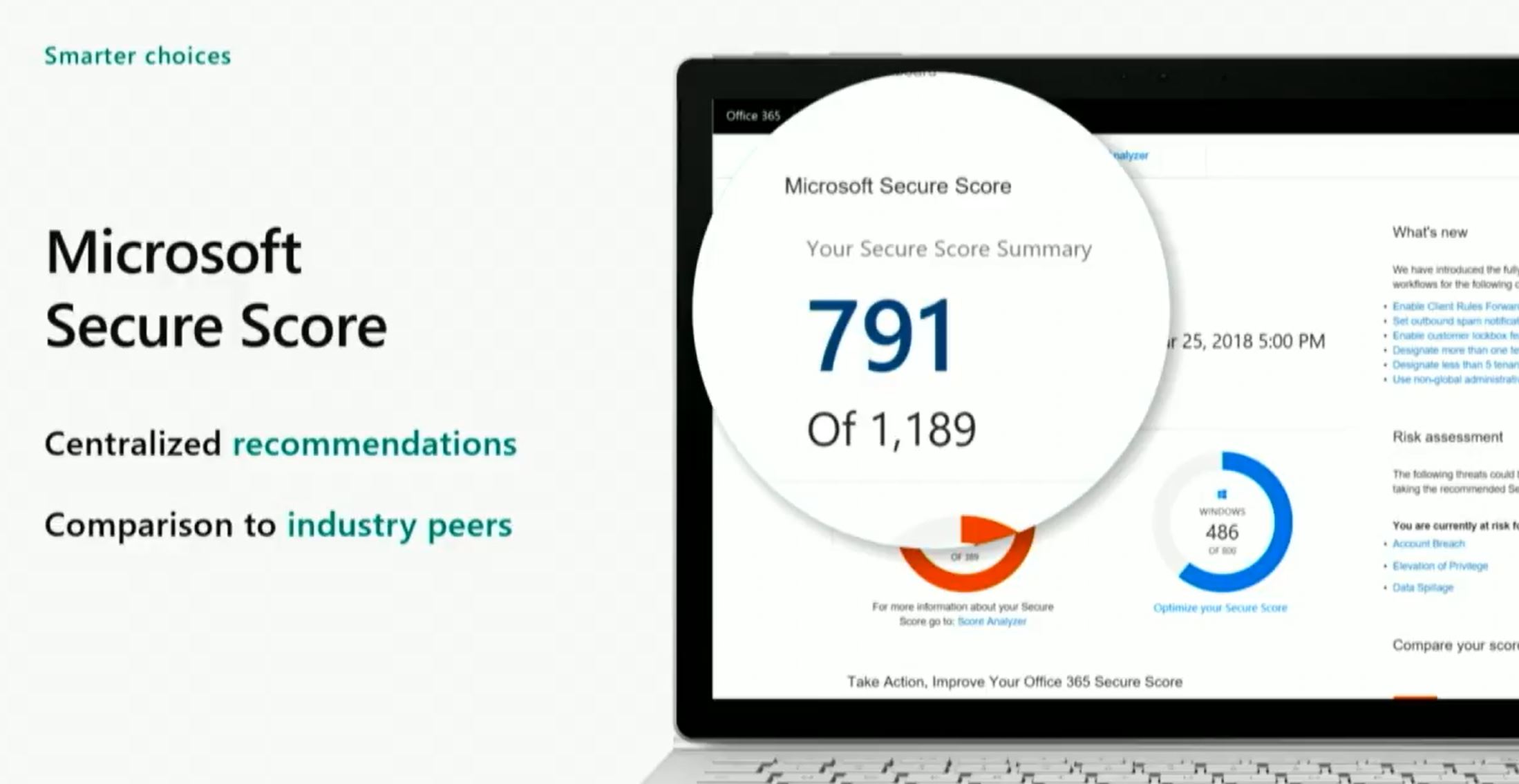

Сегодня Microsoft выпустила два новых инструмента, которые помогут ИТ-специалистам упростить управление безопасностью на своих предприятиях. Первый инструмент называется Microsoft Secure Score, который поможет организациям определить, какие элементы управления следует включить для защиты пользователей, данных и устройств. Это также позволит организациям сравнивать свои оценки с аналогичными профилями, используя встроенное машинное обучение.

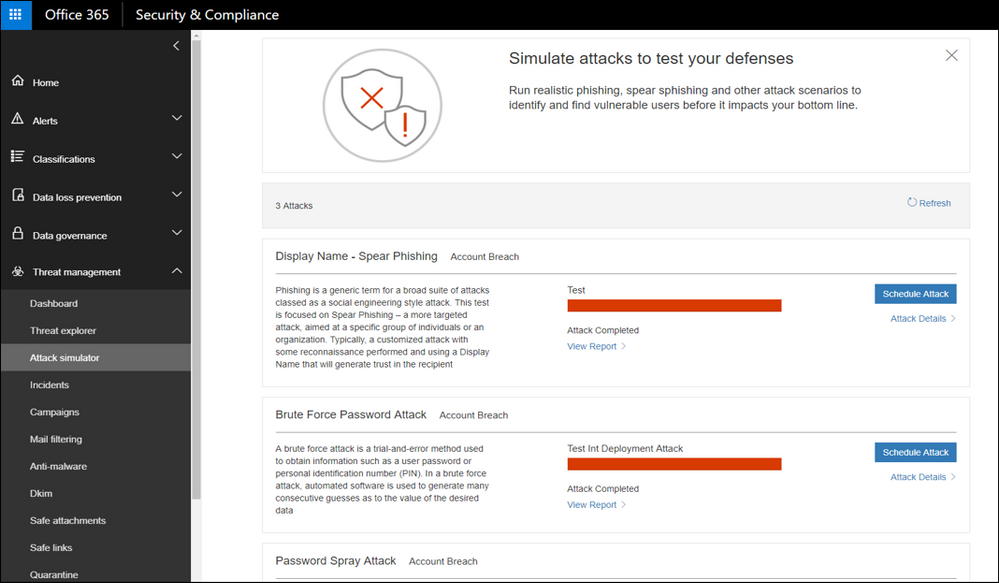

Второй инструмент называется Симулятор атаки Это позволит командам корпоративной безопасности запускать симулированные атаки, включая имитацию программ-вымогателей и фишинговые кампании. Это поможет им изучить ответы своих сотрудников и соответствующим образом настроить параметры безопасности. На данный момент они могут проводить следующие атаки.

- Отображаемое имя Целевая фишинговая атака: фишинг — это общий термин для атак с использованием социальной инженерии, предназначенных для сбора учетных данных или информации, позволяющей установить личность (PII). Целевой фишинг — это подмножество этого типа атак, которые являются целевыми, часто нацеленными на определенную группу, человека или организацию. Эти атаки настраиваются и, как правило, используют имя отправителя, которое вызывает доверие у получателя.

- Атака распылением пароля: Чтобы злоумышленники не могли постоянно угадывать пароли учетных записей пользователей, часто существуют политики блокировки учетных записей. Например, учетная запись будет заблокирована после того, как пользователь угадает определенное количество неверных паролей. Однако если вы возьмете один пароль и попробуете его для каждой учетной записи в организации, это не приведет к блокировке. Атака с распылением паролей использует часто используемые пароли и нацелена на множество учетных записей в организации в надежде, что один из владельцев учетных записей использует общий пароль, который позволяет хакеру войти в учетную запись и взять ее под контроль. Из этой скомпрометированной учетной записи хакер может запустить больше атак, приняв личность владельца учетной записи.

- Атака паролем грубой силы: Этот тип атаки состоит в том, что хакер пробует множество паролей или кодовых фраз в надежде, что в конечном итоге угадает правильно. Злоумышленник систематически проверяет все возможные пароли и парольные фразы, пока не будет найден правильный.

Узнайте больше об этом новом инструменте Attack Simulator здесь.