Лучшие инструменты взлома для Windows — 10 самых мощных вариантов

9 минута. читать

Обновление

Прочтите нашу страницу раскрытия информации, чтобы узнать, как вы можете помочь MSPoweruser поддержать редакционную команду. Читать далее

Вы ищете лучшие инструменты взлома для Windows для аудита систем безопасности ваших клиентов и серверов? Ваш поиск заканчивается здесь!

В этой статье я собрал некоторые из лучших инструментов этического взлома, которые вы должны попробовать как эксперт по кибербезопасности, владелец веб-сайта и администратор сервера Windows. Я также предоставил удобное руководство, демонстрирующее, чего вы можете достичь. Готовый?

Лучшие инструменты взлома для Windows

Ниже вы найдете сводную таблицу лучшего программного обеспечения для этического взлома для ИТ-систем на базе ОС Windows и серверов:

| Название программного обеспечения | Применение | Графический интерфейс пользователя | CLI | Уровень экспертизы | Цены |

| Nmap | Оценка сетевой безопасности | Да | Да | Intermediate | Бесплатно |

| John The Ripper | Аудит безопасности паролей | Нет | Да | High | Бесплатно |

| Люкс Burp | Сканирование веб-уязвимостей | Да | Нет | Intermediate | оплату |

| Metasploit Framework | Тестирование на проникновение | Да | Да | High | Бесплатно |

| Invicti | Тестирование безопасности приложений | Да | Нет | Intermediate | оплату |

| Wireshark | Анализатор сетевых протоколов | Да | Да | High | Бесплатно |

| Nessus | Оценка онлайн-уязвимости | Да | Да | Intermediate | оплату |

| Aircrack-нг | Аудит сети Wi-Fi | Нет | Да | Intermediate | Бесплатно |

| SQLMap | Обнаружение ошибок SQL-инъекций | Нет | Да | Intermediate | Бесплатно |

| Nikto | Веб-сканирование | Нет | Да | Intermediate | Бесплатно |

Вот полный обзор хакерских инструментов, упомянутых в таблице:

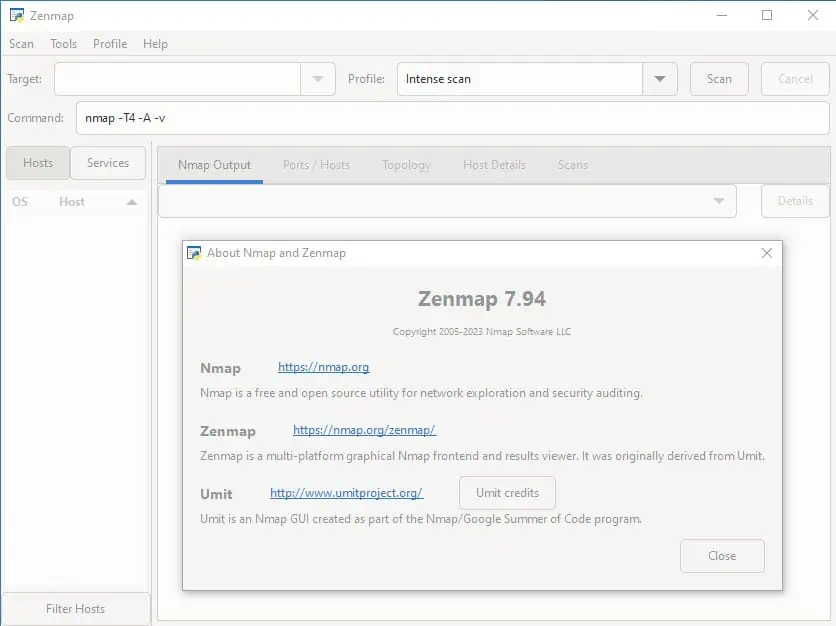

1. Nmap

Nmap — это открытые источники хакерское программное обеспечение, используемое в сканирование сетей для оценки безопасности. Этот эффективный инструмент способен отображать топологию сети и выявлять потенциальные уязвимости. Его мощный механизм сценариев поддерживает универсальное сканирование портов.

Система админы используйте его для управления графиками обновления служб и мониторинга времени безотказной работы службы или хоста. Некоторые из его других выделенных особенностей включают в себя:

- Надежное обнаружение хоста

- Точное определение версии

- Снятие отпечатков ОС.

Это программное обеспечение доступно как в традиционные версии командной строки и графического интерфейса.

Плюсы:

- Этот инструмент поставляется с подробной документацией на нескольких языках.

- Он может быстро сканировать большие сети, состоящие из сотен систем.

- Он предлагает настраиваемые сценарии для выполнения сложных задач.

Минусы:

- Лучше всего он работает против одиночных хостов.

- Расширенные функции могут оказаться непосильными для новых пользователей.

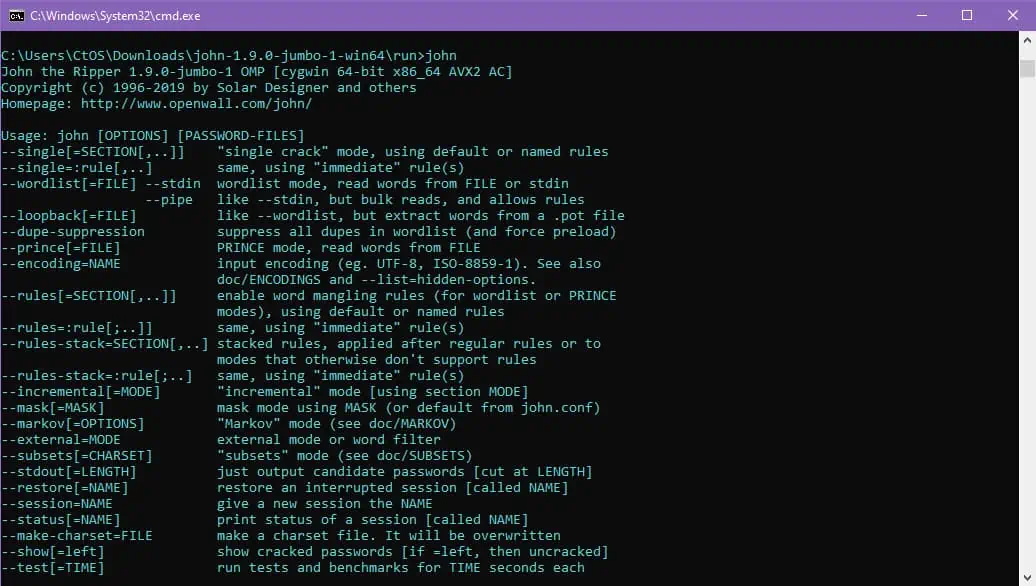

2. John The Ripper

Будучи этическим хакером, вы можете использовать Джона Потрошителя, чтобы аудит безопасности паролей и восстановление паролей из Windows, Linux, Macи другие операционные системы.

Эта открытые источники Приложение широко используется при тестировании на проникновение и оценке безопасности. Он поддерживает сотни типов хэшей и шифров. Он также использует атаки по словарю и грубую силу для быстрых результатов. Если вы также ищете лучший кейлоггер для отслеживания паролей этот инструмент отлично подойдет.

Вы также можете скачать Хэш Люкс приложение для ПК с Windows. Он похож на John the Ripper и был создан одним из его разработчиков.

Плюсы:

- Это быстрый инструмент аудита паролей.

- Он поддерживает различные алгоритмы хэширования паролей, включая Пароли Windows.

- Его можно интегрировать с другими инструментами безопасности.

Минусы:

- Область его применения ограничивается взломом паролей.

- Первоначальная установка и настройка могут показаться новичкам сложной задачей.

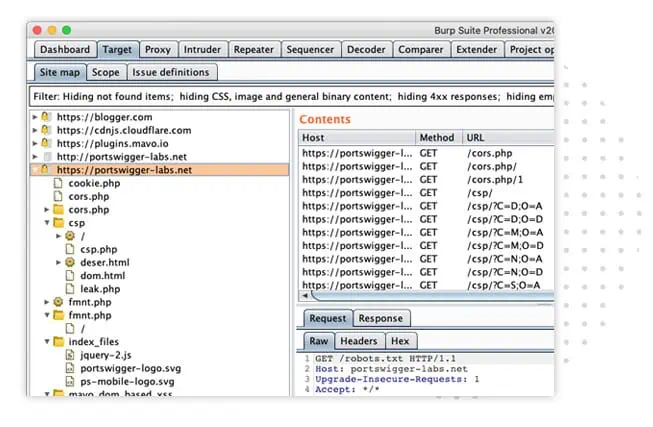

3. Люкс Burp

Burp Suite позволяет вам автоматически выявлять различные уязвимости на вашем сайте. Если вы тестируете безопасность веб-сайтов на проникновение, вам захочется использовать этот инструмент для автоматизации индивидуальных атак и поиска ошибок.

Программное обеспечение также помогает вам быстро обнаруживать труднообнаружимые уязвимости. Оно использует методы снятия отпечатков пальцев для сканирования современных веб-приложений с меньшим количеством запросов.

Плюсы:

- Программное обеспечение предлагает беспрецедентную защиту от уязвимостей нулевого дня.

- Он позволяет настраивать настройку для сканирования определенного типа уязвимостей.

- Он поддерживает обнаружение таких ошибок, как асинхронное внедрение SQL и слепой SSRF.

Минусы:

- Во время интенсивного сканирования инструмент может потребовать значительных системных ресурсов.

- Это не самое удобное решение для новичков.

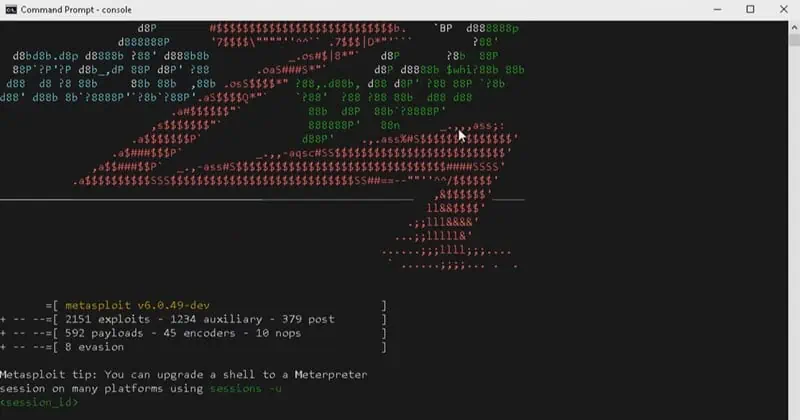

4. Metasploit

Метасплоит — это среда тестирования на проникновение основное внимание уделяется проверке уязвимостей и оценке безопасности. Он работает как платформа для разработки и исполнения эксплойтов.

Она также имеет встроенная база данных эксплойтов содержащий большую коллекцию эксплойтов, полезных нагрузок и шеллкодов.

Плюсы:

- Этот инструмент можно использовать для разработки кодов эксплойтов против удаленных целей.

- Он имеет активное сообщество пользователей, которое постоянно предоставляет обновления и поддержку.

- Это программное обеспечение также полезно для разработки сигнатур IDS.

Минусы:

- У него нет обновлений эксплойтов в реальном времени.

- Программное обеспечение имеет только интерфейс командной строки.

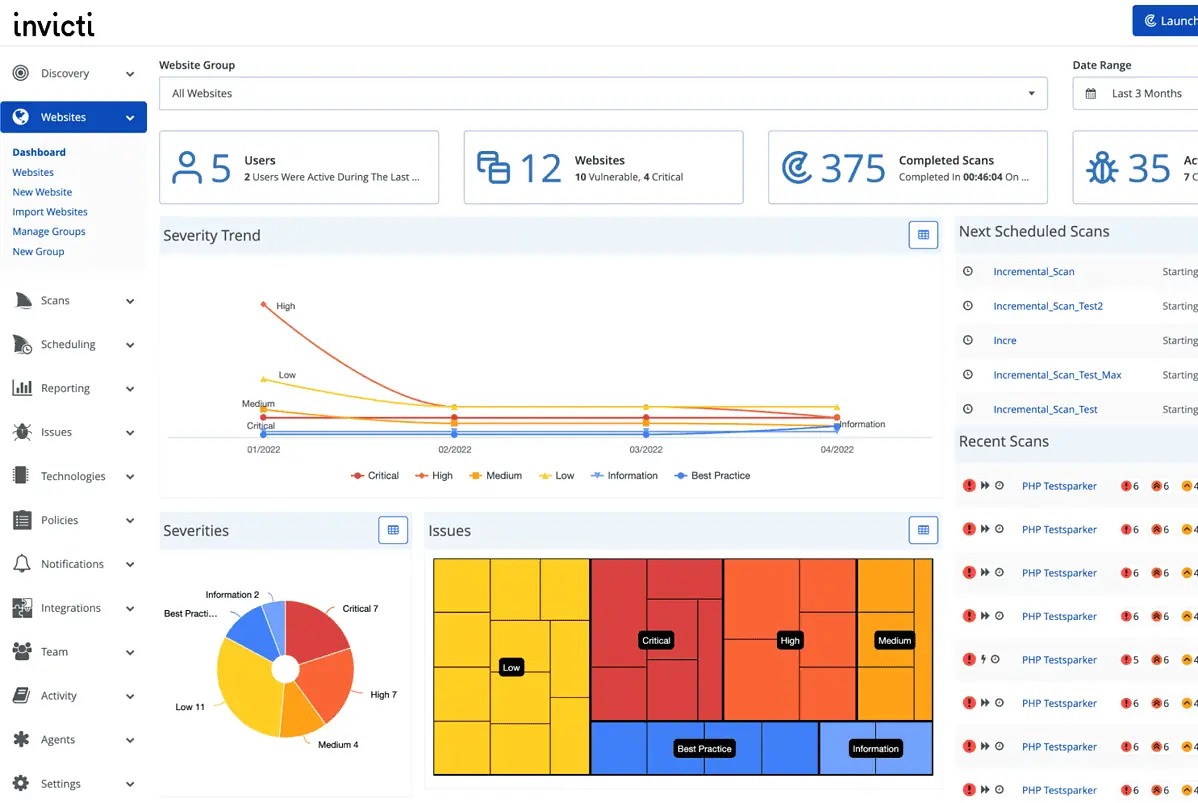

5. Invicti

Если вы ищете надежного тестирование безопасности приложений программное обеспечение, выберите Invicti. Ранее известный как Netsparker, его можно использовать для автоматически обнаруживать уязвимости.

Это программное обеспечение идеально подходит для этических хакеров, поскольку оно не только выявляет уязвимости, но и назначает их для устранения. Он обеспечивает точные результаты без ущерба для скорости.

Плюсы:

- Инструмент может точно обнаруживать уязвимости веб-приложений.

- Он поставляется с подробной приборной панелью.

- Он использует уникальные методы динамического и интерактивного сканирования для сканирования приложений.

Минусы:

- Для работы может потребоваться значительный объем системных ресурсов.

- Этот инструмент относительно дорогой.

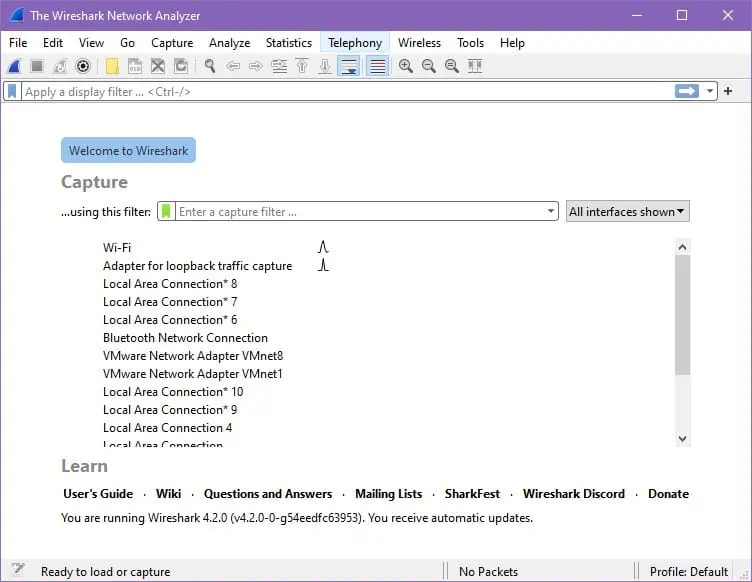

6. Wireshark

Wireshark — это программное обеспечение для анализа сетевых протоколов который предлагает микроскопическое представление вашей сети. Он может глубоко проверять сотни протоколов, и их список становится все больше. Помимо надежных фильтров отображения, он предлагает правила окраски для списков пакетов и выполняет богатый анализ VoIP.

Плюсы:

- Этот инструмент поддерживает расшифровку многих интернет-протоколов, таких как IPsec, Kerberos, SSL/TLS и т. д.

- Он позволяет просматривать собранные сетевые данные с помощью графического пользовательского интерфейса или утилиты TShark в режиме TTY.

- Он поддерживает экспорт выходных данных в форматах XML, CSV, PostScript и простого текста.

Минусы:

- Новичкам необходимо пройти крутой курс обучения.

- Программное обеспечение не предлагает анализ в реальном времени.

7. Nessus

Современные кибератаки требуют самых современных средств защиты. решение для оценки уязвимости, как Несс. Этот инструмент позволяет вам иметь полную видимость вашей поверхности атаки, подключенной к Интернету. Таким образом, вы можете улучшить свои веб-приложения и защитите свою облачную инфраструктуру.

Плюсы:

- Этот инструмент может обнаруживать слабые пароли, неправильную настройку, неисправленные службы и другие уязвимости.

- Это позволяет вам расставить приоритеты угроз, которые требуют внимания в первую очередь.

- Он поддерживает режим сканирования по расписанию.

Минусы:

- Некоторым организациям программное обеспечение может показаться дорогим.

- Он не предоставляет никаких графических отчетов.

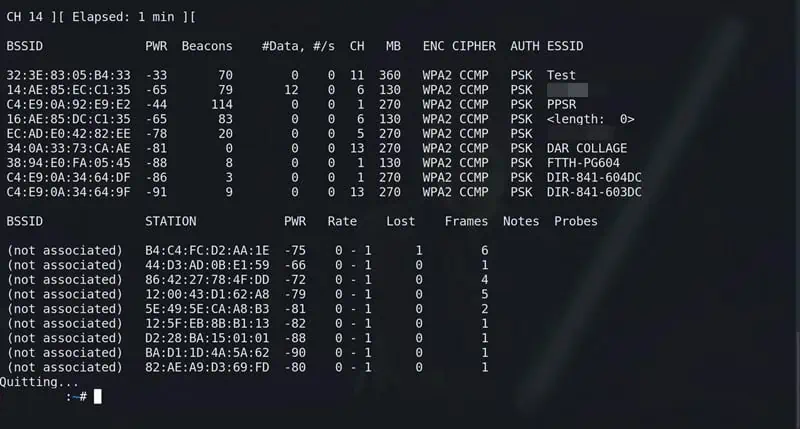

8. Aircrack-нг

Aircrack-ng — это специальный пакет для аудит беспроводных сетей. Он контролирует безопасность Wi-Fi, тестирует совместимость драйверов и позволяет выполнять сложные сценарии. Это решение достаточно способно взламывать зашифрованные сети WEP и WPA/WPA2-PSK.

Плюсы:

- Этот инструмент может выполнить комплексную оценку безопасности беспроводной сети.

- Он позволяет переносить данные в текстовые файлы.

- У него есть активное сообщество, которое регулярно обновляет приложение.

Минусы:

- Он ограничен безопасностью сети Wi-Fi.

- Пользователям необходим технический опыт, чтобы в полной мере использовать его функции.

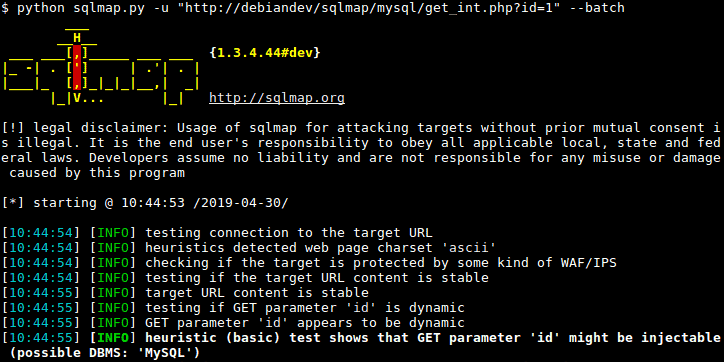

9. SQLMap

SQLMap — это открытые источники программное обеспечение, которое автоматически использует недостатки SQL-инъекций. Вы можете напрямую подключиться к определенным базам данных и оценить их устойчивость к инъекционным атакам. Его мощный механизм обнаружения может работать как тестер на проникновение.

Плюсы:

- Этот инструмент поддерживает шесть методов SQL-инъекций, включая методы на основе ошибок и запросы UNION.

- Он совместим с MySQL, Oracle, PostgreSQL и многими другими.

- Он позволяет настраивать поиск по конкретным базам данных, таблицам и столбцам.

Минусы:

- Инструмент может быть слишком сложным для новичков.

- Он не имеет графического интерфейса.

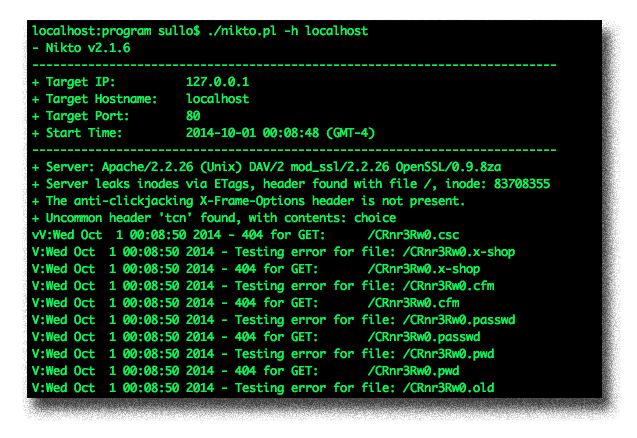

10. Nikto

Никто — это Инструмент веб-сканера и серверного сканера с открытым исходным кодом. Он тестирует серверы на наличие потенциально опасных файлов, устаревших версий серверов и проблем, связанных с конкретной версией. Это также может обнаруживать проблемы с конфигурацией сервера и устаревшие компоненты. Вы можете настроить диапазон сканирования, чтобы исключить или включить целую категорию тестов на уязвимости безопасности.

Любые решения IDS и IPS будут регистрировать действия Nikto. Тем не менее, вы определенно можете проверить протокол защиты от IDS LibWhisker для Nikto, если хотите протестировать используемое вами программное обеспечение IDS/IPS.

Плюсы:

- Программное обеспечение поддерживает SSL и полный HTTP-прокси.

- Он генерирует отчеты в форматах XML, HTML, обычный текст, NBE и CSV.

- Он имеет возможность сканировать несколько портов одного сервера или нескольких серверов.

Минусы:

- Это программное обеспечение не подходит для сканирования систем и сетей крупных предприятий.

- Пользователям могут показаться результаты сканирования ошеломляющими.

Как я выбрал лучшие инструменты для взлома Windows?

Процесс проверки при выборе этих инструментов включает тщательное тестирование различных сценариев кибербезопасности. Я тщательно изучил каждый инструмент, перечисленный выше в смоделированные среды оценить его эффективность в обнаружении уязвимостей.

Мой процесс тестирования также охватывает такие аспекты, как удобство для пользователя, возможности интеграции и адаптируемость к различным версиям операционной системы Windows и серверным редакциям. Я также рассмотрел законность и этические стандарты прежде чем предлагать 10 лучших инструментов выше.

Как использовать инструменты взлома?

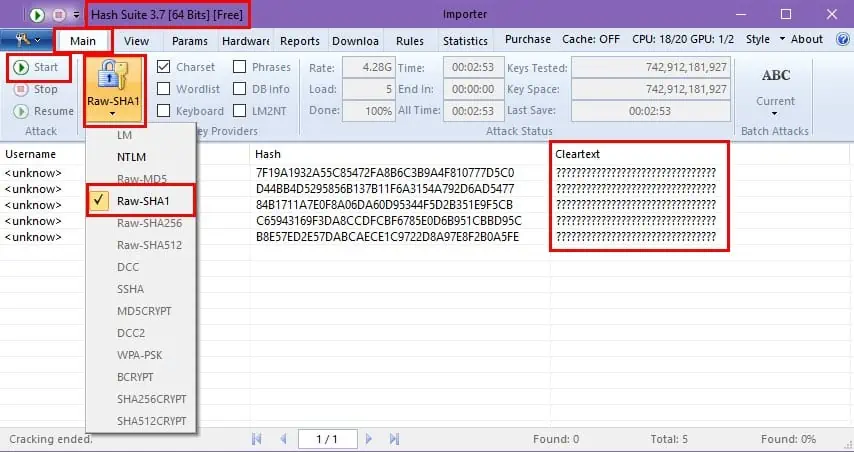

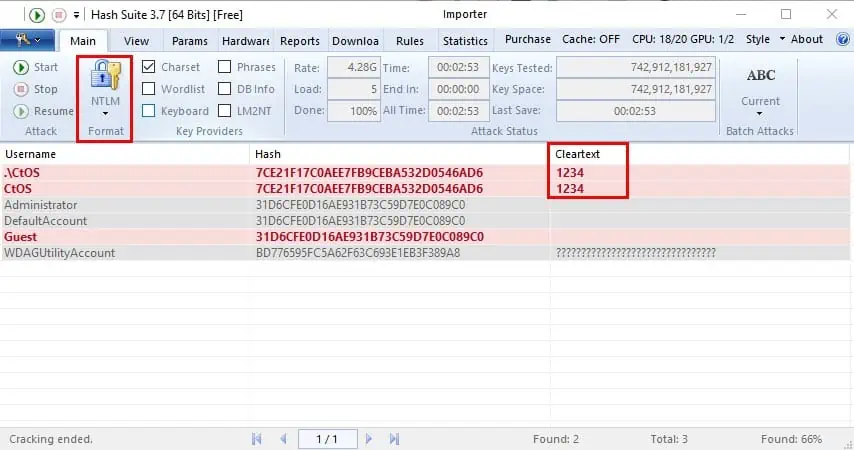

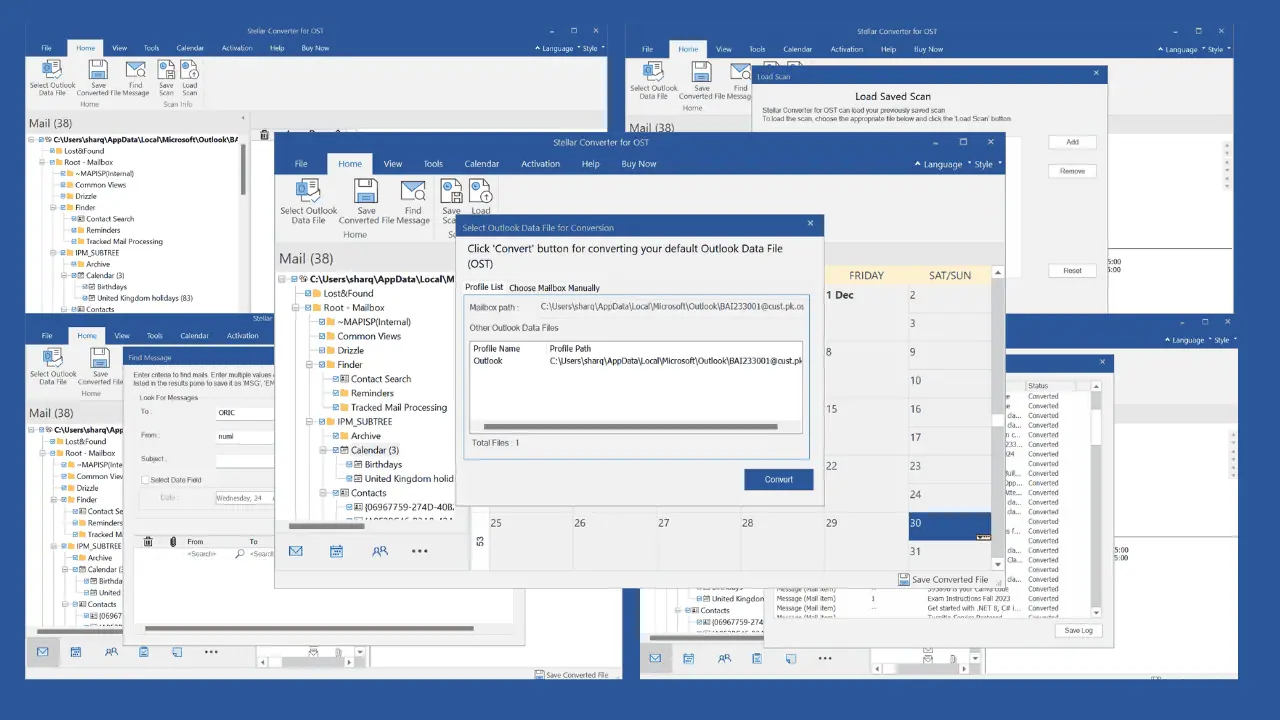

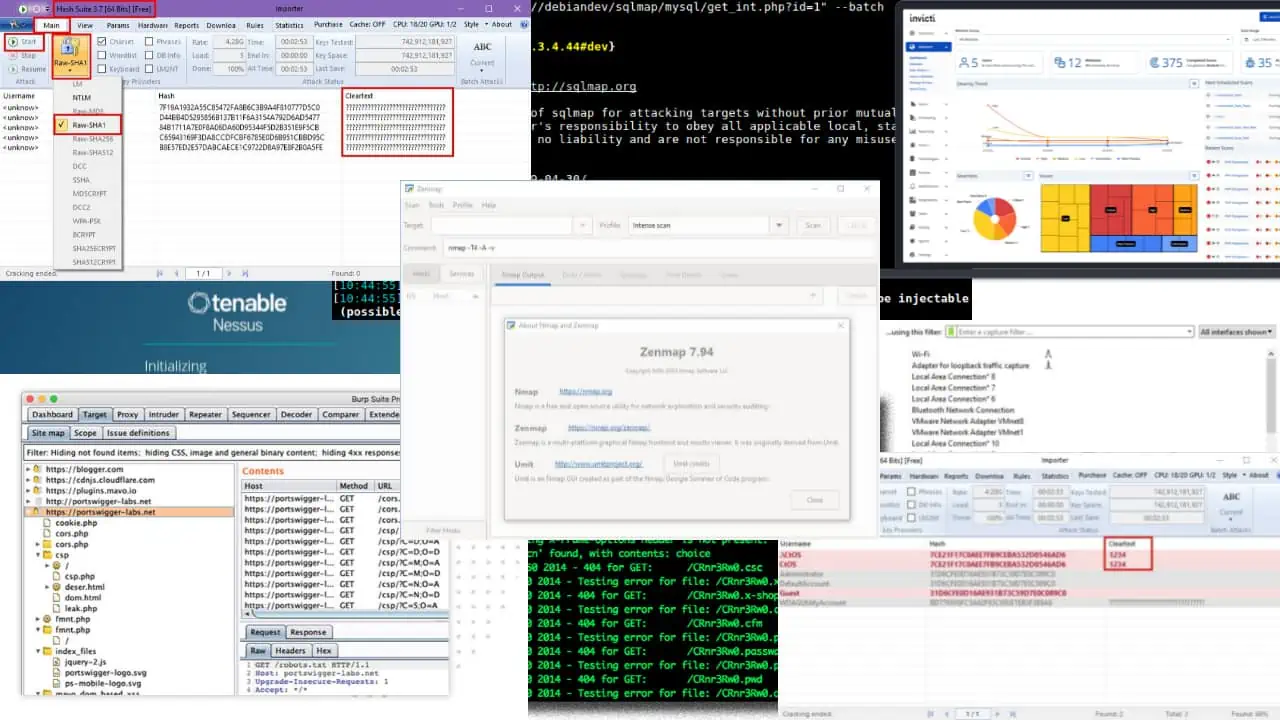

Я собираюсь показать вам, как можно проверить надежность выбранных вами паролей с помощью Хэш Люкс взломщик паролей. Хэш Люкс это Специально созданная версия John the Ripper для Windows.

Вот имена пользователей и хэш-коды их паролей, которые я собираюсь попытаться взломать:

| Идентификатор пользователя | Хэш-коды | Пароль |

| acme1 | 7f19a1932a55c85472fa8b6c3b9a4f810777d5c0 | ***** |

| acmeadmin1 | d44bb4d5295856b137b11f6a3154a792d6ad5477 | ***** |

| johndoe1 | 84b1711a7e0f8a06da60d95344f5d2b351e9f5cb | ***** |

| janedoe1 | c65943169f3da8ccdfcbf6785e0d6b951cbbd95c | ***** |

| Тамала | b8e57ed2e57dabcaece1c9722d8a97e8f2b0a5fe | ***** |

В идеале John the Ripper или Hash Suite декодируют хэш-коды в открытый текст. Открытый текст представляет собой фактический пароль.

Вот как вы можете взломать пароли для тестирования уязвимостей с помощью Hash Suite:

- Скачать Хэш Люкс Настольное приложение для Windows.

- Разархивируйте Hash_Suite_Free .

- Перейдите в Hash_Suite_Free папку.

- Запустите Hash_Suite_64 or Hash_Suite_32 EXE .

- Теперь вы должны увидеть Настольное приложение Hash Suite с Главная вкладка в качестве выбора по умолчанию.

- Нажмите Формат Кнопка на Ленточное меню Hash Suite , а затем выбрать SHA1. Это формат хэш-кодов, который я выбрал.

- Вы можете выбрать другой формат в зависимости от вашего списка хеш-кодов.

- Теперь нажмите Start .

- На Статус атаки группа, Конец в значения показывают расчетное время прибытия.

- После этого Hash Suite покажет символы пароля под Открытый текст колонка.

Поскольку пароли, которые я использую, надежны, Hash Suite не смог взломать пароли и лежащие в их основе хэш-коды.

Однако Hash Suite смог взломать простые пароли учетных записей пользователей ПК с Windows.

К этому моменту вы должны были изучить лучшие инструменты взлома для Windows, которые можно использовать в различных проектах аудита систем кибербезопасности. В приведенный выше список входят инструменты этического взлома из различных аспектов цифровых систем, таких как сети, управление паролями, сети Wi-Fi и т. д.

Не стесняйтесь опробовать их и поделитесь своим мнением в поле для комментариев ниже.