Exploitație wormable găsită în Microsoft Teams

1 min. citit

Publicat în data de

Citiți pagina noastră de dezvăluire pentru a afla cum puteți ajuta MSPoweruser să susțină echipa editorială Află mai multe

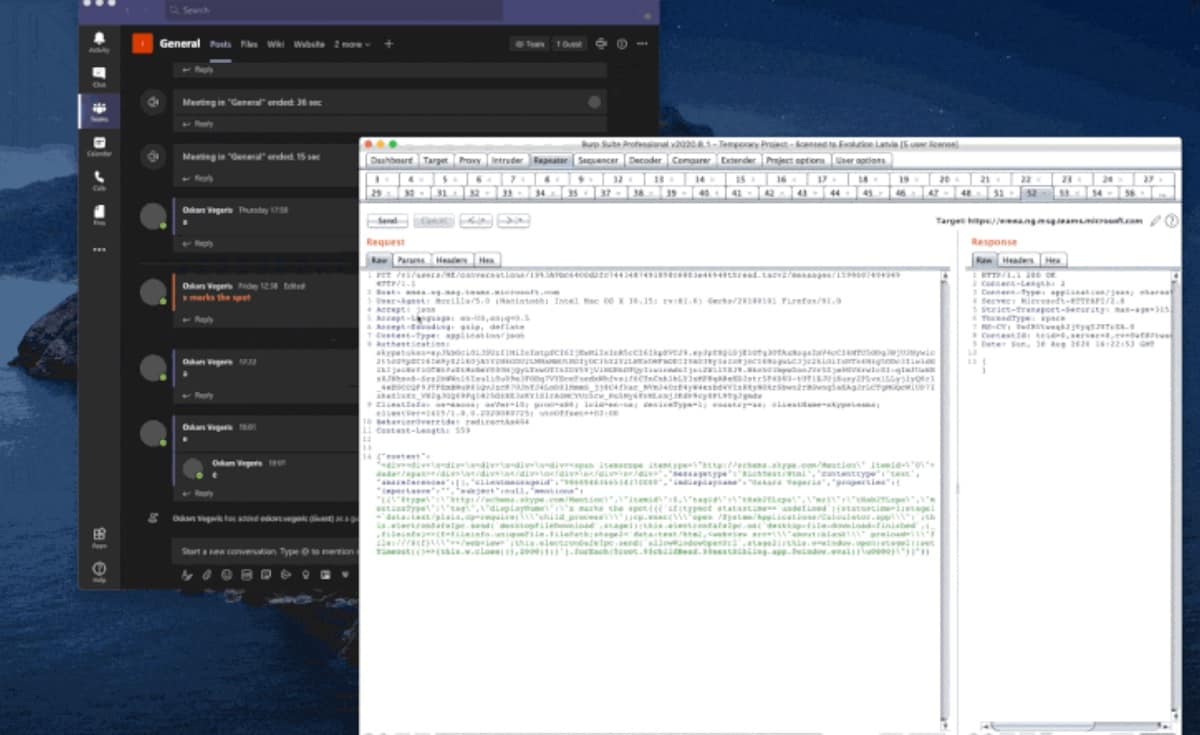

Cercetator de securitate Oskars Vegeris a dezvăluit o exploatare wormable pentru Microsoft Teams, care ar exploata clientul de chat prin vizualizarea doar a unui mesaj, fără nicio interacțiune a utilizatorului.

Rezultatul este o „pierdere completă a confidențialității și integrității utilizatorilor finali - acces la chaturi private, fișiere, rețea internă, chei private și date personale din afara echipelor MS”, a spus Vegeris.

Prin exploatarea unui alt defect de cross-site scripting (XSS) prezent în funcționalitatea „@mentions” Teams și a unei încărcături utile RCE bazată pe JavaScript, codul poate fi răspândit și către alți utilizatori ai aplicației Teams, făcând un exploit auto-răspândire.

Exploatarea este, de asemenea, multiplatformă, afectând Windows, Mac, Linux și chiar aplicația web.

Din fericire pentru utilizatorii Teams, Vegeris a descoperit defectul în august, iar Microsoft a lansat un patch la scurt timp după, la sfârșitul lunii octombrie 2020.

Vegeris a dezvăluit anterior și o defecțiune critică „wormable” în versiunea desktop a Slack, care ar fi putut permite unui atacator să preia sistemul prin simpla trimitere a unui fișier rău intenționat unui alt utilizator Slack.