Autentificare Windows Hello ocolită cu o cameră falsă

2 min. citit

Publicat în data de

Citiți pagina noastră de dezvăluire pentru a afla cum puteți ajuta MSPoweruser să susțină echipa editorială Află mai multe

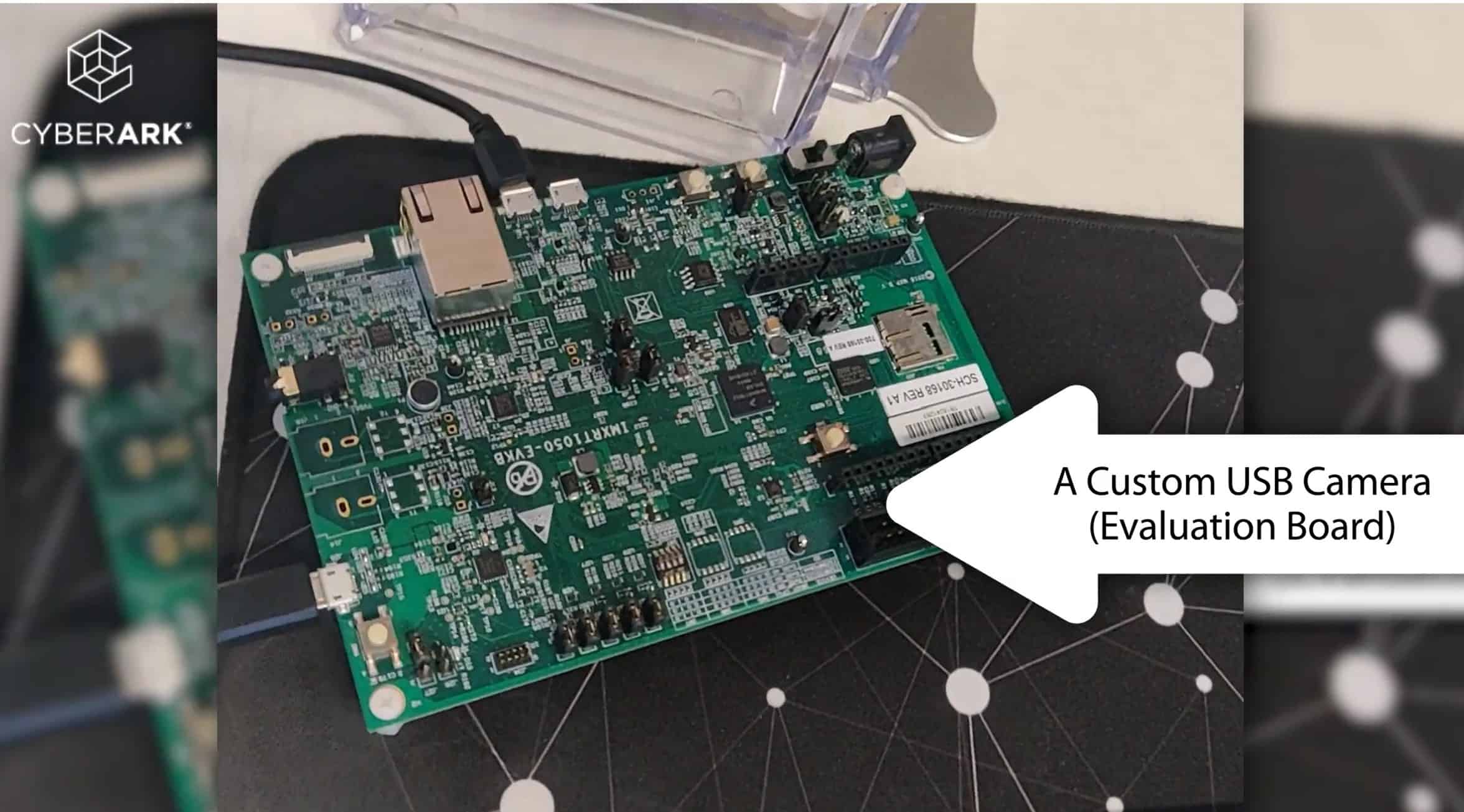

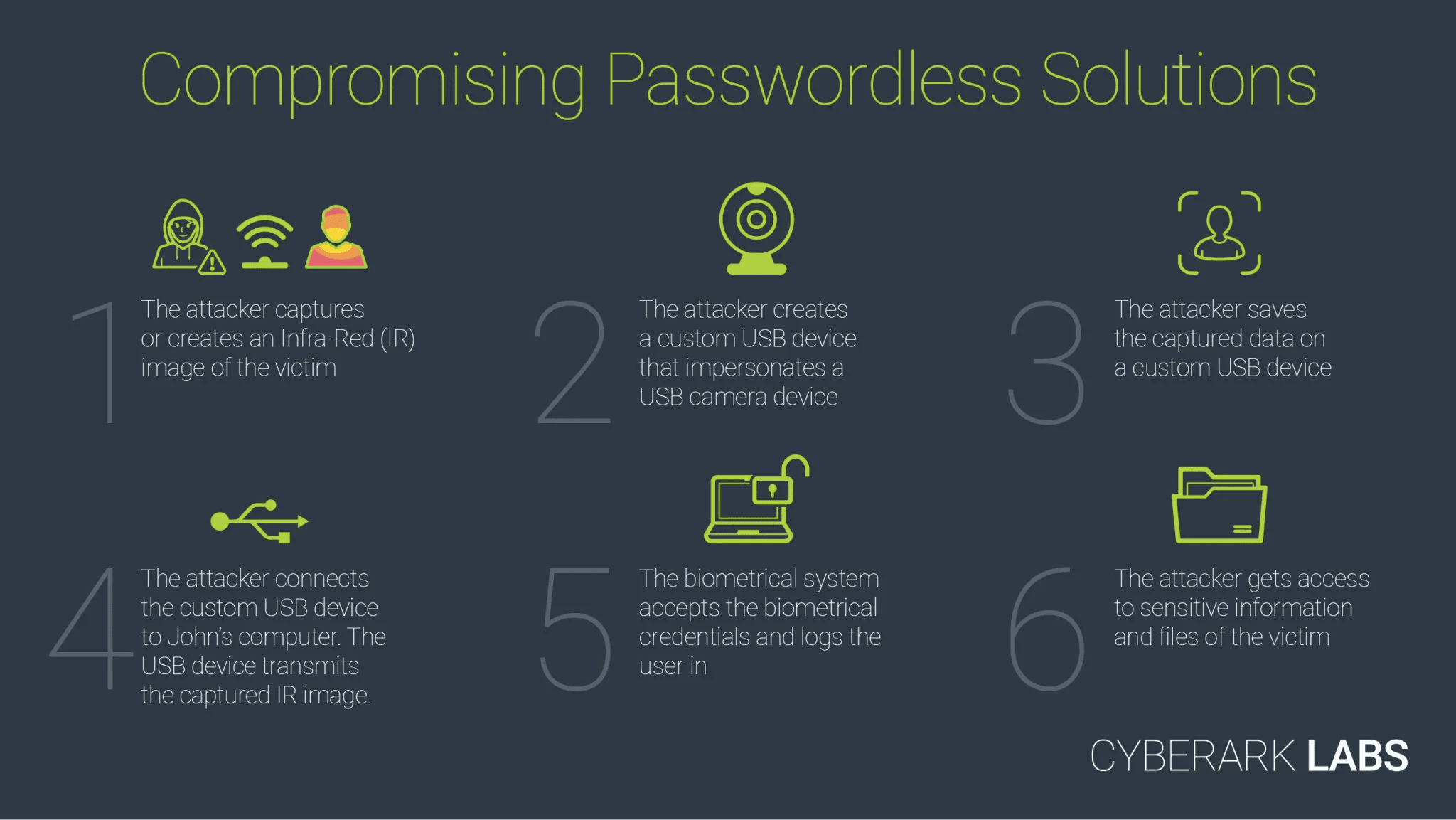

Hackerii au demonstrat că sunt capabili să ocolească securitatea Windows Hello folosind o cameră USB falsă care transmitea imagini capturate în infraroșu ale unei ținte pe care se pare că Windows Hello este destul de bucuros să o accepte.

Problema pare să fie disponibilitatea Windows Hello de a accepta orice cameră compatibilă IR ca cameră Windows Hello, permițând hackerilor să ofere computerului un abur de date manipulat mai degrabă decât real.

În plus, se dovedește că hackerii trebuie să trimită doar două cadre către computer – o captură IR reală a țintei și un cadru negru gol. Se pare că al doilea cadru este necesar pentru a păcăli testele de viabilitate ale Windows Hello.

CyberArk Labs spune că imaginea IR poate fi captată de camere speciale IR cu rază lungă de acțiune sau de camere plasate pe ascuns în mediul țintei, cum ar fi un lift.

Microsoft a recunoscut vulnerabilitatea într-un aviz CVE-2021-34466 și a oferit Windows Hello Enhanced Sign-in Security ca atenuare. Acest lucru permite numai camerelor Windows Hello care fac parte din lanțul criptografic de încredere de la OEM să fie folosite ca sursă de date, lucru despre care CyberArk remarcă că nu este acceptat de toate dispozitivele.

Citiți toate detaliile la CyberArk aici.