Microsoft aduce în echipe funcția de protecție împotriva phishing-ului Safe Links

2 min. citit

Publicat în data de

Citiți pagina noastră de dezvăluire pentru a afla cum puteți ajuta MSPoweruser să susțină echipa editorială Află mai multe

Microsoft a anunțat astăzi că utilizatorii Microsoft Teams pot fi acum protejați folosind Safe Links în Microsoft Defender pentru Office 365. Cu această caracteristică, organizațiile își pot proteja utilizatorii de atacurile de phishing rău intenționate. Când un utilizator face clic pe o adresă URL în Teams, serviciul Safe Links scanează adresa URL pentru a se asigura că legătura este sigură cu cele mai recente informații de la Microsoft Defender.

Dacă se constată că un link este rău intenționat, utilizatorii vor avea următoarele experiențe:

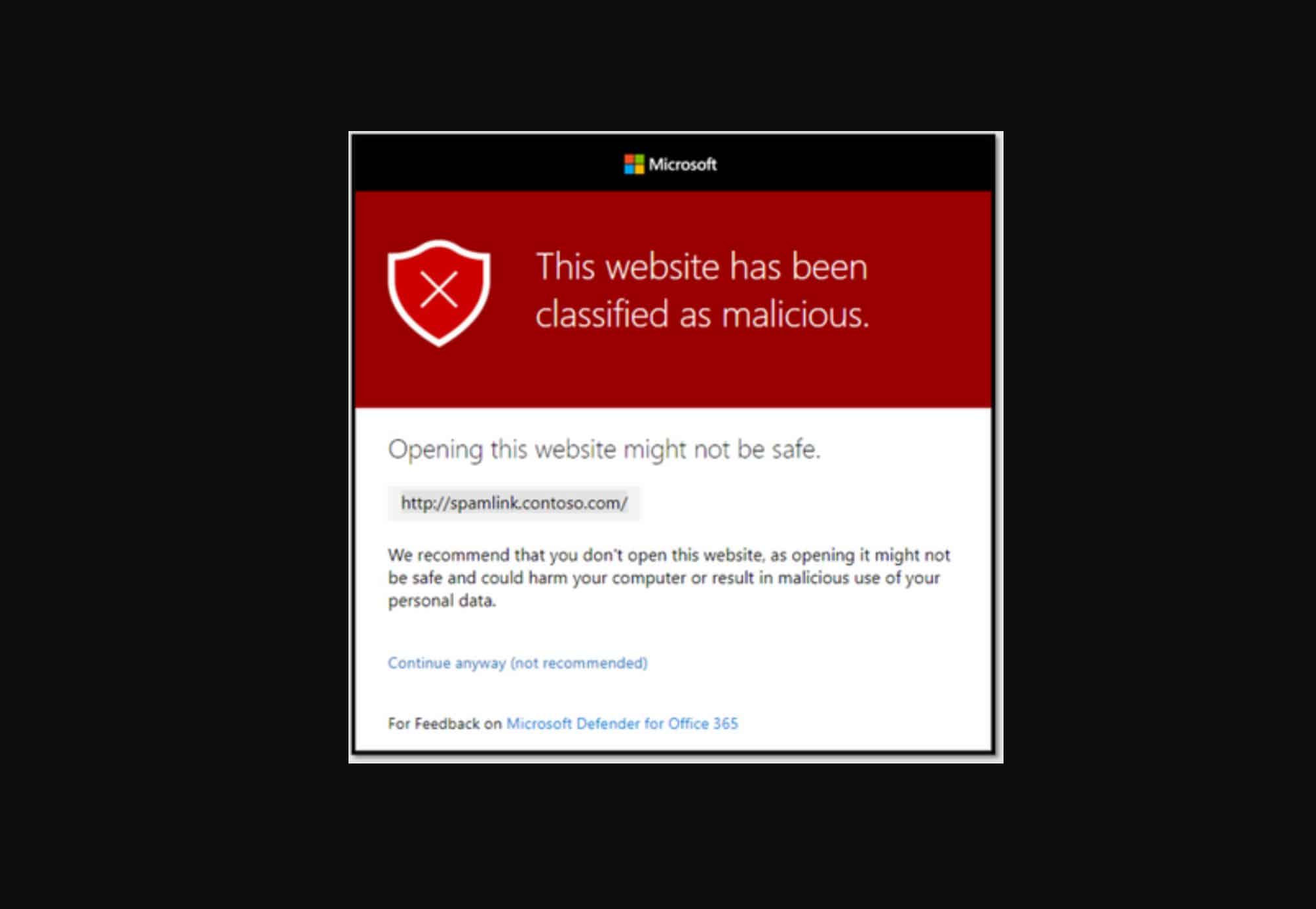

- Dacă s-a făcut clic pe link într-o conversație Teams, chat de grup sau de pe canale, pagina de avertizare, așa cum se arată în captura de ecran de mai jos, va apărea în browserul web implicit.

- Dacă s-a făcut clic pe link dintr-o filă fixată, pagina de avertizare va apărea în interfața Teams din acea filă. Opțiunea de a deschide linkul într-un browser web este dezactivată din motive de securitate.

- În funcție de modul în care Nu permiteți utilizatorilor să facă clic către adresa URL inițială setarea din politică este configurată, utilizatorului i se va permite sau nu să facă clic la adresa URL inițială (Continuați oricum (nu este recomandat) în captură de ecran). Vă recomandăm să activați Nu permiteți utilizatorilor să facă clic către adresa URL inițială setare astfel încât utilizatorii să nu poată accesa adresa URL inițială.

Sursa: Microsoft