Microsoft Defender pentru Endpoint poate detecta acum dispozitivele neadministrate din rețeaua dvs.

2 min. citit

Publicat în data de

Citiți pagina noastră de dezvăluire pentru a afla cum puteți ajuta MSPoweruser să susțină echipa editorială Afla mai multe

Microsoft a anunțat faptul că abilitatea de a detecta dispozitive neadministrate, cum ar fi telefoanele angajaților sau hardware-ul necinstit în rețeaua companiei dvs., este acum disponibilă în general în Microsoft Defender for Endpoint.

Microsoft spune că astfel de dispozitive introduc unele dintre cele mai mari riscuri pentru poziția de securitate cibernetică a unei organizații.

„Cea mai riscantă amenințare este cea despre care nu știi. Dispozitivele negestionate sunt literalmente una dintre cele mai slabe verigi ale tale. Atacatorii inteligenți merg acolo primii”, a declarat David Weston, directorul Microsoft Enterprise și OS Security.

Noua versiune oferă următoarele noi funcții noi:

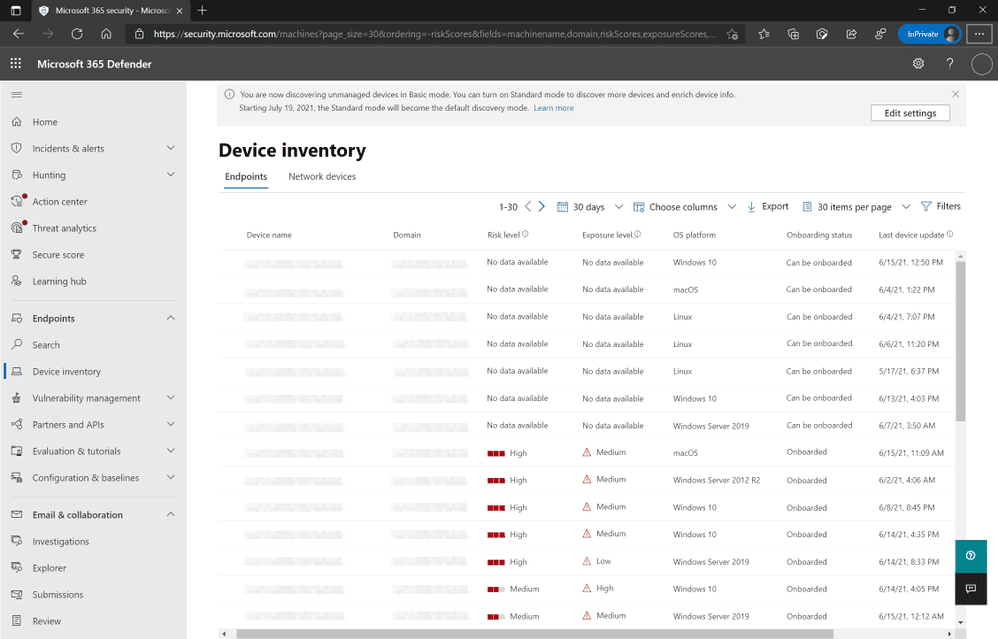

- Descoperirea punctelor finale și a dispozitivelor de rețea conectate la rețeaua dvs. corporativă

Această capacitate oferă Defender for Endpoint capacitatea de a descoperi stații de lucru, servere și puncte finale mobile neadministrate (Windows, Linux, macOS, iOS și Android) care nu au fost integrate și securizate. În plus, dispozitivele de rețea (de exemplu: switch-uri, routere, firewall-uri, controlere WLAN, gateway-uri VPN și altele) pot fi descoperite și adăugate la inventarul de dispozitive folosind scanări periodice autentificate ale dispozitivelor de rețea preconfigurate.

- Includeți dispozitivele descoperite și asigurați-le folosind fluxuri de lucru integrate

Odată descoperite, dispozitivele finale și dispozitivele de rețea neadministrate conectate la rețelele dvs. pot fi încorporate în Defender for Endpoint. Noile fluxuri de lucru integrate și noile recomandări de securitate în experiența de gestionare a amenințărilor și vulnerabilităților facilitează integrarea și securizarea acestor dispozitive.

- Examinați evaluările și abordați amenințările și vulnerabilitățile de pe dispozitivele nou descoperite

Odată ce punctele finale și dispozitivele de rețea au fost descoperite, evaluările pot fi executate folosind Defender pentru capabilitățile de gestionare a amenințărilor și vulnerabilităților Endpoint. Aceste recomandări de securitate pot fi utilizate pentru a rezolva problemele de pe dispozitive care ajută la reducerea amenințărilor și expunerii la risc ale unei organizații.

Noile funcții sunt activate în mod implicit și sunt indicate de un banner care apare în Puncte finale\Inventar de dispozitive secțiune a consolei Microsoft 365 Defender.

Pentru mai multe informații vă rugăm să consultați descoperirea dispozitivului si descoperirea rețelei documentații pe Microsoft Docs.

Forumul utilizatorilor

0 mesaje