Um ataque de engenharia social do Microsoft Teams aconteceu recentemente na plataforma

4 minutos. ler

Publicado em

Leia nossa página de divulgação para descobrir como você pode ajudar o MSPoweruser a sustentar a equipe editorial Saiba mais

Um ataque de engenharia social do Microsoft Teams foi conduzido recentemente pelo agente de ameaças russo, Midnight Blizzard, na plataforma. O ator de ameaça usado anteriormente locatários comprometidos do Microsoft 365 para criar novos domínios que aparecem como entidades de suporte técnico. Sob esses disfarces, Midnight Blizzard então usa as mensagens do Teams para tentar roubar credenciais de organizações envolvendo um usuário e obtendo a aprovação de prompts de autenticação multifator (MFA).

Todas as organizações que usam o Microsoft Teams são incentivadas a reforçar as práticas de segurança e tratar qualquer solicitação de autenticação não iniciada pelo usuário como maliciosa.

De acordo com sua última investigação, aproximadamente menos de 40 organizações globais foram afetadas pelo ataque de engenharia social do Microsoft Teams. Assim como nos ataques anteriores desses agentes de ameaças, as organizações eram principalmente governamentais, organizações não governamentais (ONGs), serviços de TI, tecnologia, manufatura discreta e setores de mídia. Isso faz sentido, visto que Midnight Blizzard é um agente de ameaças russo, anteriormente atribuído pelos governos dos EUA e do Reino Unido como o Serviço de Inteligência Estrangeira da Federação Russa.

Os ataques aconteceram em maio de 2023. Se você se lembra, outro ator de ameaça, Storm-0558, também causou sérios danos aos servidores da Microsoft nessa época.

Midnight Blizzard, no entanto, usa credenciais reais do Microsoft Teams de contas comprometidas para tentar convencer os usuários a inserir o código no prompt do dispositivo. Eles fazem isso disfarçados de suporte técnico ou equipe de segurança.

De acordo com a Microsoft, Midnight Blizzard faz isso em 3 etapas:

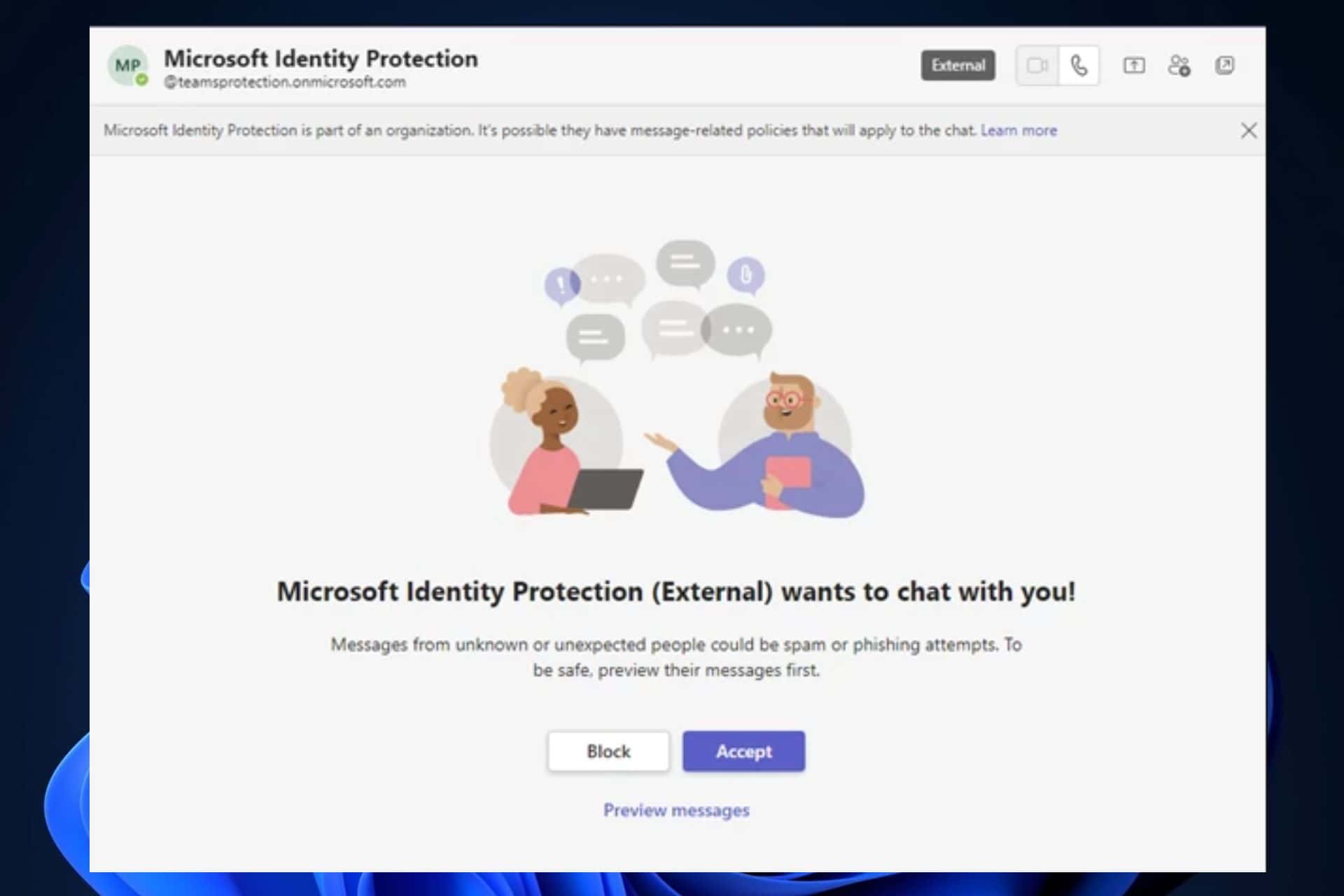

- O usuário de destino pode receber uma solicitação de mensagem do Microsoft Teams de um usuário externo que se apresenta como suporte técnico ou equipe de segurança.

- Se o usuário de destino aceitar a solicitação de mensagem, o usuário receberá uma mensagem do Microsoft Teams do invasor tentando convencê-lo a inserir um código no aplicativo Microsoft Authenticator em seu dispositivo móvel.

- Se o usuário de destino aceitar a solicitação de mensagem e inserir o código no aplicativo Microsoft Authenticator, o agente da ameaça receberá um token para autenticar como o usuário de destino. O ator obtém acesso à conta do Microsoft 365 do usuário após concluir o fluxo de autenticação.

A Microsoft lançou uma lista dos nomes de e-mail com os quais você deve ter cuidado:

Indicadores de compromisso

| Indicador | Formato | Descrição |

| msftprotection.onmicrosoft[.]com | Nome do domínio | Subdomínio controlado por ator malicioso |

| identidadeVerificação.onmicrosoft[.]com | Nome do domínio | Subdomínio controlado por ator malicioso |

| contasVerification.onmicrosoft[.]com | Nome do domínio | Subdomínio controlado por ator malicioso |

| azuresecuritycenter.onmicrosoft[.]com | Nome do domínio | Subdomínio controlado por ator malicioso |

| equipesprotection.onmicrosoft[.]com | Nome do domínio | Subdomínio controlado por ator malicioso |

No entanto, você pode proteger a si mesmo e à sua organização dos ataques de engenharia social do Microsoft Teams seguindo estas recomendações:

- Pilote e comece a implantar métodos de autenticação resistentes a phishing para os utilizadores.

- Executar Força de autenticação de acesso condicional exigir autenticação resistente a phishing para funcionários e usuários externos para aplicativos críticos.

- Especificar organizações confiáveis do Microsoft 365 para definir quais domínios externos são permitidos ou bloqueados para conversar e conhecer.

- Guarda Auditoria do Microsoft 365 habilitado para que os registros de auditoria possam ser investigados, se necessário.

- Entenda e selecione o melhores configurações de acesso para colaboração externa para sua organização.

- Permitir apenas dispositivos conhecidos que aderem a Linhas de base de segurança recomendadas pela Microsoft.

- Educar usuários sobre engenharia social e ataques de phishing de credenciais, incluindo abster-se de inserir códigos MFA enviados por meio de qualquer forma de mensagem não solicitada.

- Eduque os usuários do Microsoft Teams para verificar a marcação 'Externa' nas tentativas de comunicação de entidades externas, ser cauteloso sobre o que eles compartilham e nunca compartilhar suas informações de conta ou autorizar solicitações de entrada no chat.

- Educar os usuários para revisar a atividade de login e marque as tentativas de login suspeitas como "Não fui eu".

- Executar Controle de aplicativo de acesso condicional no Microsoft Defender para aplicativos de nuvem para usuários que se conectam a partir de dispositivos não gerenciados.

O que você acha desses ataques de engenharia social do Microsoft Teams? Deixe-nos saber na seção de comentários abaixo.