Firma CISA firmy Homeland Security udostępnia narzędzie do wykrywania luk i exploitów Sparrow dla sieci Microsoft 365

2 minuta. czytać

Opublikowany

Przeczytaj naszą stronę z informacjami, aby dowiedzieć się, jak możesz pomóc MSPoweruser w utrzymaniu zespołu redakcyjnego Czytaj więcej

W związku z niedawnym doniesieniem, że hakerzy wykorzystują platformę Microsoft 365 do włamywania się do komercyjnych i wrażliwych sieci rządowych, agencja ds. bezpieczeństwa cybernetycznego i infrastruktury (CISA) Departamentu Bezpieczeństwa Wewnętrznego Stanów Zjednoczonych opublikowała narzędzie, które pomaga administratorom sieci w zabezpieczaniu infrastruktury opartej na platformie Microsoft 365.

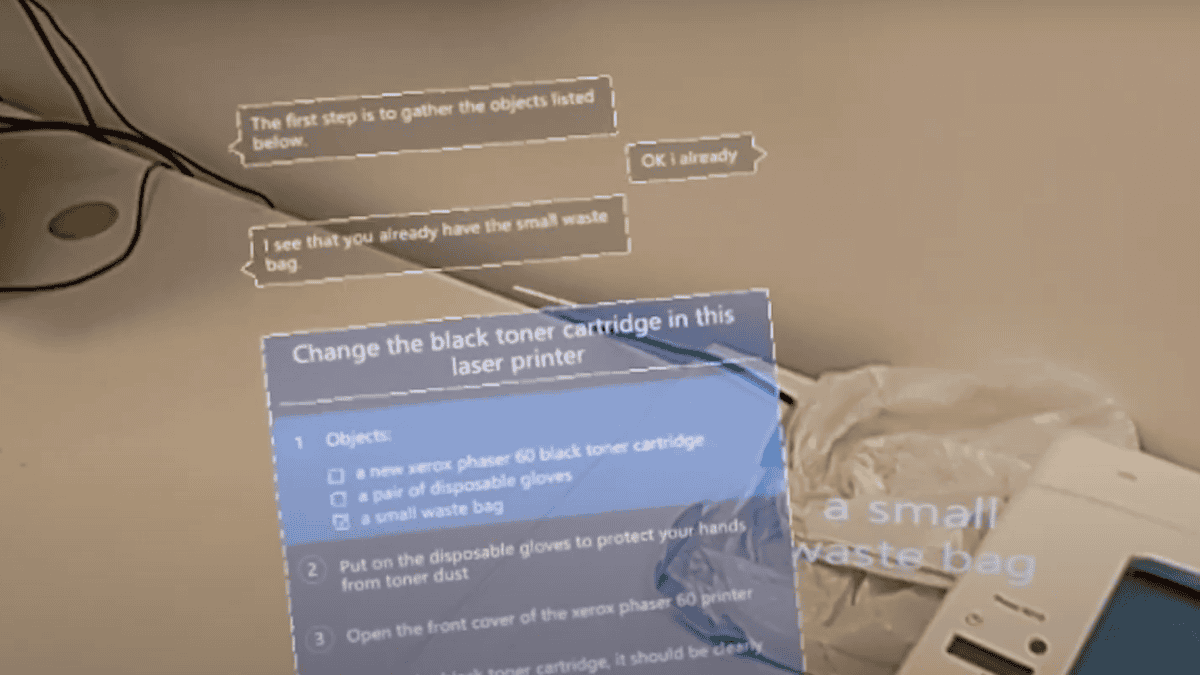

Sparrow.ps1 to oparte na Powershell narzędzie stworzone przez zespół Cloud Forensics firmy CISA, aby pomóc w wykrywaniu możliwych złamanych kont i aplikacji w środowisku Azure/m365. Narzędzie jest przeznaczone do użytku przez osoby reagujące na incydenty i skupia się na wąskim zakresie aktywności użytkowników i aplikacji, typowych dla ataków opartych na tożsamości i uwierzytelnianiu, które miały miejsce ostatnio w wielu sektorach.

Sparrow.ps1 sprawdzi i zainstaluje wymagane moduły PowerShell na maszynie do analizy, sprawdzi ujednolicony dziennik inspekcji na platformie Azure/M365 pod kątem pewnych wskaźników naruszenia bezpieczeństwa (IoC), wyświetli listę domen usługi Azure AD oraz sprawdzi podmioty usługi Azure i ich uprawnienia interfejsu API Microsoft Graph w celu zidentyfikowania potencjalnej złośliwej aktywności. Narzędzie następnie wyprowadza dane do wielu plików CSV w domyślnym katalogu.

CISA ostrzega, że narzędzie o otwartym kodzie źródłowym nie zastępuje systemów wykrywania włamań i nie jest ani wyczerpujące, ani wyczerpujące dostępnych danych, i ma na celu zawężenie większego zestawu dostępnych modułów dochodzeniowych i telemetrii do tych specyficznych dla niedawnych ataków na federacyjne źródła tożsamości i Aplikacje.

Narzędzie jest bezpłatne i można je znaleźć na GitHub tutaj.

przez Klub Windows