Europol aresztował 37 podejrzanych w związku z akcją phishingową LabHost, która spowodowała zniszczenie jej strony internetowej

Według urzędników LabHost zarobił około 1,1 miliona dolarów od momentu powstania

2 minuta. czytać

Opublikowany

Przeczytaj naszą stronę z informacjami, aby dowiedzieć się, jak możesz pomóc MSPoweruser w utrzymaniu zespołu redakcyjnego Czytaj więcej

Kluczowe uwagi

- Europol aresztuje 37 podejrzanych powiązanych z LabHost i przejmuje jego stronę internetową.

- Dochodzenie ujawnia, że z LabHost powiązano 40,000 19 domen phishingowych, co doprowadziło do przeszukań w XNUMX krajach.

- LabHost oferował nielegalne usługi za 249 dolarów miesięcznie, wraz z narzędziem do zarządzania kampaniami umożliwiającym kontrolę ataków w czasie rzeczywistym.

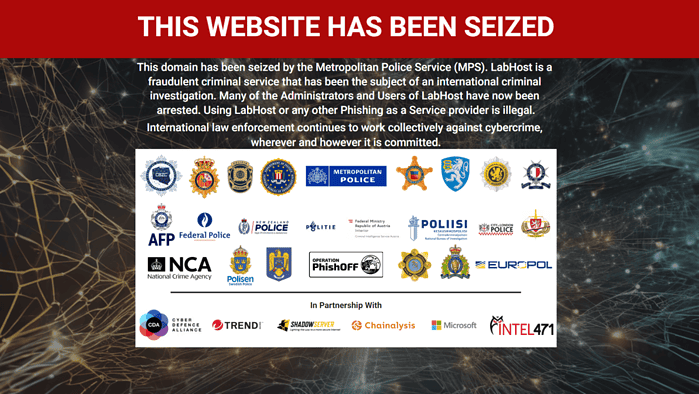

Europol, europejska organizacja zrzeszająca organy ścigania z całego kontynentu, aresztowała 37 osób w związku z podejrzeniami dotyczącymi ich działalności w LabHost. Uczyniła to także agencja phishingowa, która rozpoczęła swoją działalność w 2021 roku jego strona zajęte.

Europol jest na ogonie organizacji oferującej usługi typu phishing jako usługa (PhaaS) od września 2023 r. ogłosił w czwartek, po znalezieniu 40,000 19 domen phishingowych powiązanych z LabHost, prawodawcy z 70 krajów przeszukali ponad 14 adresów na całym świecie w dniach 17–XNUMX kwietnia tego roku.

Za miesięczną opłatę w wysokości 249 dolarów LabHost oferował konfigurowalne nielegalne usługi, w tym fałszywe strony internetowe przeznaczone dla różnych celów, takich jak banki i usługi dostawcze. Narzędzie do zarządzania kampaniami LabRat umożliwiło cyberprzestępcom monitorowanie i kontrolowanie ataków w czasie rzeczywistym, nawet z pominięciem uwierzytelniania dwuskładnikowego.

Dotknęło to co najmniej około 100,000 XNUMX użytkowników. Władze w Wielkiej Brytanii również powiedziany że od momentu powstania organizacja zarobiła około 1,1 miliona dolarów.

„W siedzibie głównej zorganizowano sprint operacyjny obejmujący wszystkie zaangażowane kraje, aby krajowi śledczy mogli zidentyfikować i opracować dane wywiadowcze na temat użytkowników i ofiar w ich własnych krajach” – czytamy w ogłoszeniu.

Zagrożenie atakami phishingowymi wzrosło z biegiem lat, zwłaszcza wraz z rozwojem technologii sztucznej inteligencji.

Prawie 2 na 5 ataków phishingowych przeprowadzanych przez cyberprzestępców miało miejsce w drodze podszywając się pod strony internetowe Microsoftu lub usług, jak wynika z niedawnego badania. Następne na liście są Google i LinkedIn, po 11%.