Zhakowany i przeprogramowany moduł śledzący AirTag firmy Apple

1 minuta. czytać

Opublikowany

Przeczytaj naszą stronę z informacjami, aby dowiedzieć się, jak możesz pomóc MSPoweruser w utrzymaniu zespołu redakcyjnego Czytaj więcej

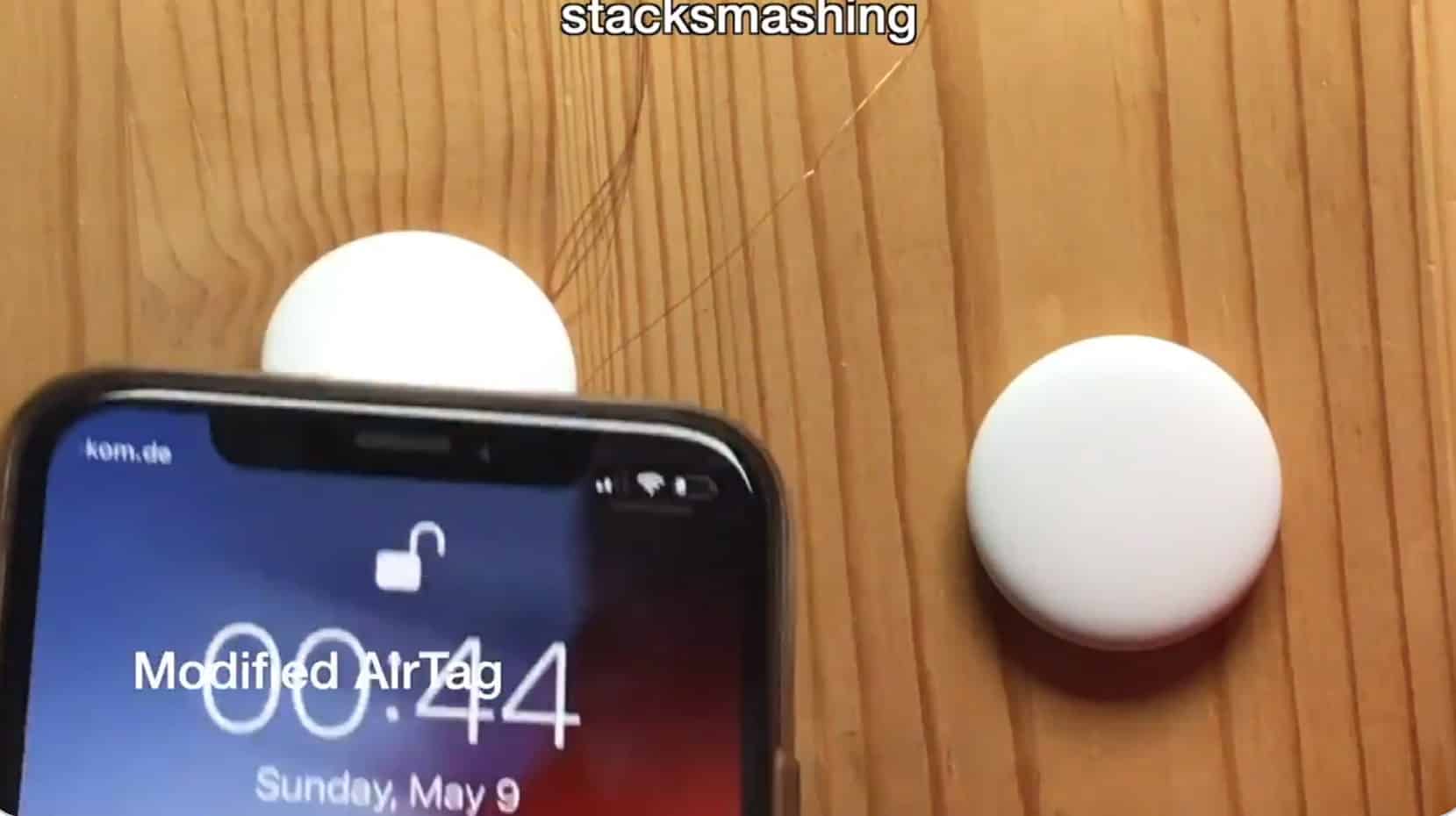

Hakerowi udało się uzyskać dostęp do interfejsu programowania modułu śledzącego Airtag firmy Apple i przeprogramować go nowymi informacjami.

Stacksmashing hakerów udało się włamać do mikrokontrolera Airtaga i rozpakować, a następnie przeprogramować firmware urządzenia.

Jego pierwszą demonstracją była zmiana danych przesyłanych przez chip NFC w urządzeniu, jak widać na jego filmie poniżej:

Zbudowałem szybkie demo: AirTag ze zmodyfikowanym adresem URL NFC ?

(Kable używane tylko do zasilania) pic.twitter.com/DrMIK49Tu0

- stacksmashing (@ghidraninja) 8 maja 2021 r.

Włamanie demonstruje również model zagrożenia wywołany przez włamanie. Podobnie jak w przypadku pozostawienia „zagubionego” urządzenia USB przed firmą, haker może pozostawić „zagubiony” zestaw kluczy lub portfel z przeprogramowaną etykietą Airtag w holu firmy, z uzasadnionym oczekiwaniem, że pracownik firmy zeskanuje i potencjalnie narażać iPhone'a na szwank jako pierwszy krok do szerszego ataku.

Obecnie nie znamy jeszcze pełnych możliwości tego hacka, ale biorąc pod uwagę, jak popularne są już AirTag, spodziewam się, że wkrótce usłyszymy o wiele więcej.

przez Engadget