Ny Windows Server PrintNightmare Zero-day utnyttelse kan være den nye Hafnium

1 min. lese

Oppdatert på

Les vår avsløringsside for å finne ut hvordan du kan hjelpe MSPoweruser opprettholde redaksjonen Les mer

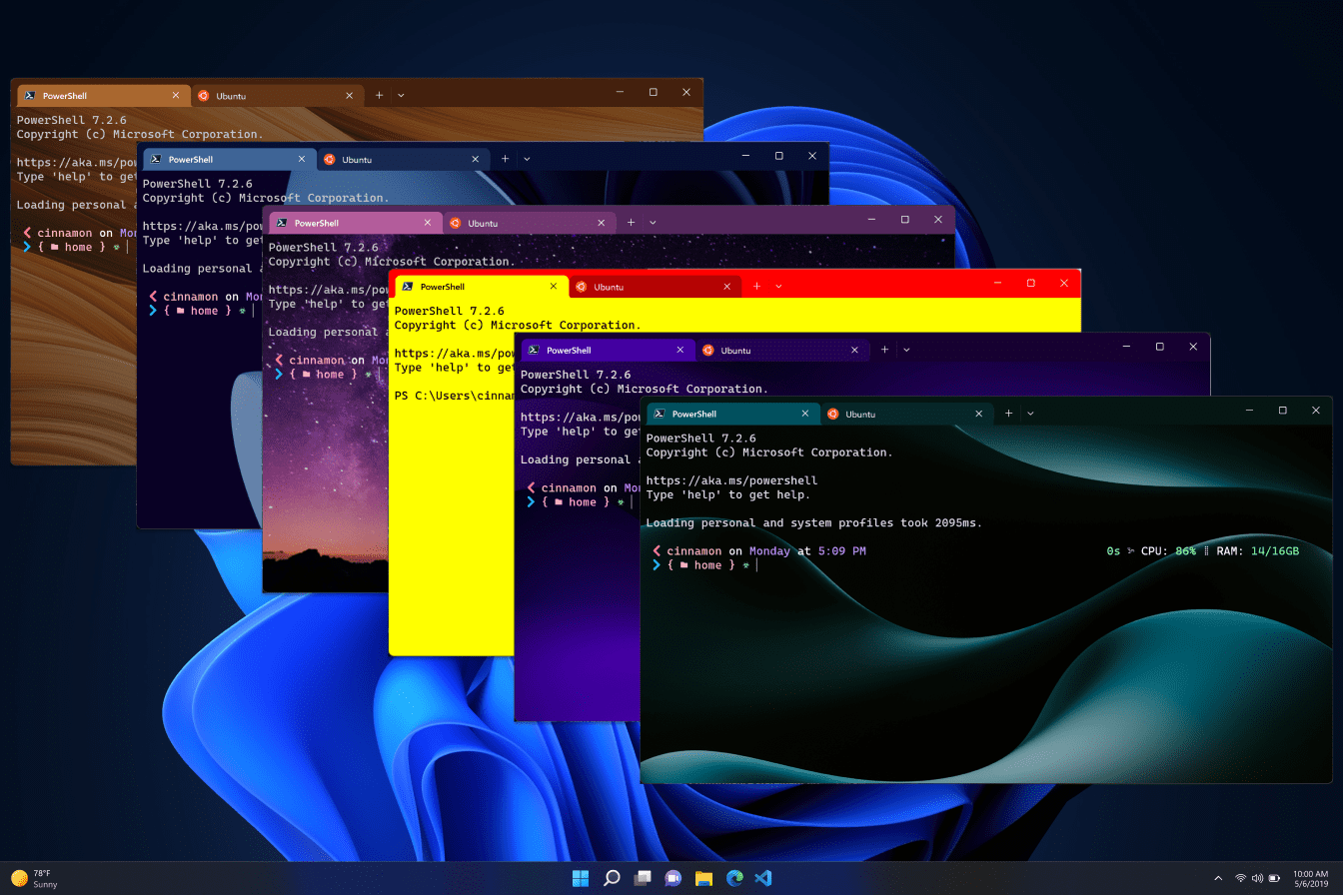

En ny og uoppdatert Zero-day-utnyttelse har nettopp blitt sluppet, sammen med Proof-of-Concept-kode, som gir angripere fulle funksjoner for ekstern kjøring av kode på fullt patchede Windows Print Spooler-enheter.

Hacket, kalt PrintNightmare, ble ved et uhell utgitt av det kinesiske sikkerhetsselskapet Sangfor, som forvekslet det med en lignende Print Spooler-utnyttelse som Microsoft allerede har lappet.

PrintNightmare er imidlertid effektiv på fullt patchede Windows Server 2019-maskiner og lar angriperkode kjøre med fulle rettigheter.

Fordi jeg vet at du elsker gode videoer med #mimikatz men også #printnightmare ( CVE-2021-1675 ?)

* Standard bruker til SYSTEM på ekstern domenekontroller *Kanskje Microsoft kan forklare noen ting om løsningen deres?

> For nå, stopp Spooler-tjenestenTakk @_f0rgetting_ & @edwardzpeng pic.twitter.com/bJ3dkxN1fW

— ????? Benjamin Delpy (@gentilkiwi) Juni 30, 2021

Den viktigste formildende faktoren er at hackere trenger noen (til og med lavt privilegium) legitimasjon for nettverket, men for bedriftsnettverk kan disse enkelt kjøpes for rundt $3.

Dette betyr at bedriftsnettverk igjen er ekstremt sårbare for (spesielt løsepengevare)-angrep, med sikkerhetsforskere som anbefaler selskaper å deaktivere Windows Print Spoolers.

Les mer om saken på BleepingComputer her.