Microsoft gikk glipp av en kritisk sårbarhet i Windows som tillot hackere å overføre administratorrettigheter til andre kontoer

2 min. lese

Oppdatert på

Les vår avsløringsside for å finne ut hvordan du kan hjelpe MSPoweruser opprettholde redaksjonen Les mer

En ny rapport delt av den colombianske cybersikkerhetsekspert Sebastian Castro, avslører sjokkerende detaljer om en kritisk sårbarhet i Windows. Castro delte detaljer om sårbarheten som ville tillate hackere å overføre administratorrettigheter til andre kontoer.

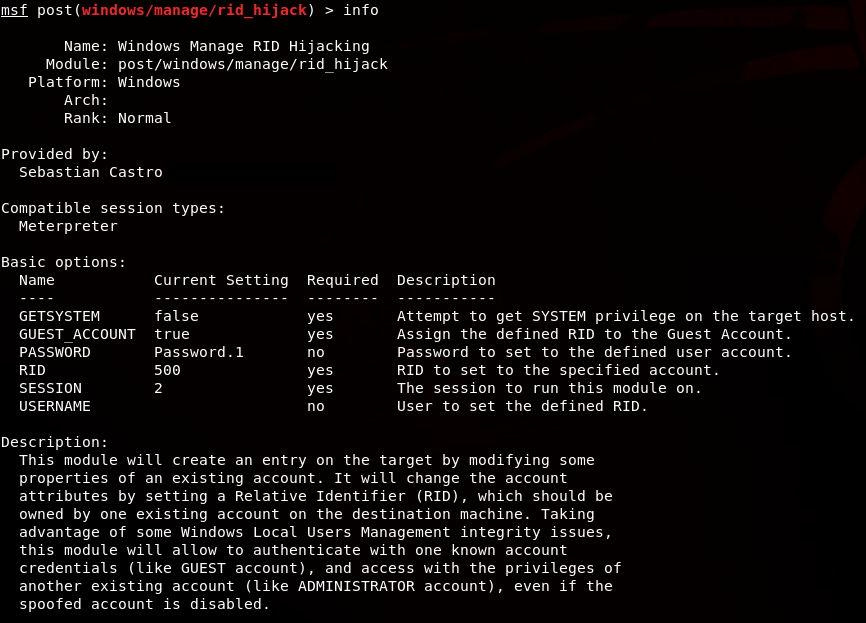

I følge CSL eksisterer sårbarheten siden Windows XP og gjør at administratorrettigheter kan overføres til vilkårlige kontoer. Castro skrev Metasploit-modulen selv for å teste og demonstrere sårbarheten.

Så jeg bestemte meg for å skrive en Metasploit-modul, ved å ta som referanse enable_support_account innlegg modul som ble utviklet av min kollega og venn Santiago Díaz. Denne modulen utnytter kjernen av sårbarheten nevnt i referansen ovenfor, men den er begrenset til kun å fungere i XP/2003 Windows-versjon, ved å endre en sikkerhetsbeskrivelse av support_388945a0 innebygd konto.

Imidlertid rid_hijack modulen automatiserer dette angrepet med enhver eksisterende konto på offeret. Den kunne finnes i post/windows/manage/rid_hijack.

– Sebastian Castro

Når modulen var satt, testet Castro den på flere operativsystemer, inkludert Windows XP, Windows Server 2003, Windows 8.1 og Windows 10. Han fortsatte også med å forklare hvordan hele prosessen fungerer og vil tillate hackere å overføre alle administratorrettighetene fra en Administratorkonto til en gjestekonto.

Uavhengig av versjonen siden XP, bruker Windows Security Account Manager (SAM) for å lagre sikkerhetsbeskrivelsene til lokale brukere og innebygde kontoer. Som nevnt i How Security Principals Work, har hver konto en tildelt RID som identifiserer den. Forskjellig fra domenekontrollere, vil Windows-arbeidsstasjoner og -servere lagre mesteparten av disse dataene i HKLM\SAM\SAM\Domains\Account\Users-nøkkelen, som krever SYSTEM-privilegier for å få tilgang til.

– Sebastian Castro

Det uheldige er at en rapport ble sendt til Microsoft for rundt 10 måneder siden av selskapet, men ble aldri besvart. Dette ga dem tillatelse til å avsløre sårbarheten etter en fastsatt tidsperiode. Derimot, Günter Born, rapporterte nylig at tilpasningen av det grunnleggende gruppepolicyobjektet kan forhindre at hacket finner sted i en virkelig situasjon. Når det er sagt, venter vi fortsatt på at Microsoft skal gi ut en offisiell uttalelse.