Hackere bruker gamle Microsoft Office-sårbarheter for å distribuere FELIXROOT og stjele filer

2 min. lese

Oppdatert på

Les vår avsløringsside for å finne ut hvordan du kan hjelpe MSPoweruser opprettholde redaksjonen Les mer

En ny skadelig programvare har dukket opp, og den bruker olf Microsft Office-sårbarhetene for å få tilgang til og stjele data. Skadevaren, kalt Felixroot, leveres til enkeltpersoner i Ukraina ved hjelp av en våpenbeskyttet phishing-e-post som hevder å inneholde seminarinformasjon om miljøvern.

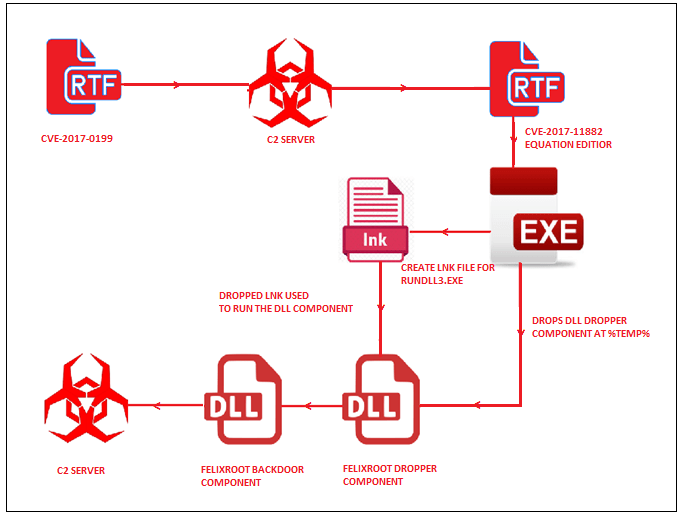

Bakdøren ble oppdaget i 2017, men ble stille i noen måneder. Den nye utnyttelsen ble identifisert av forskere ved FireEye som koblet tilbake til den gamle skadevare som ble brukt i Ukraina i fjor. Skadevaren utnytter to av Microsoft Office-sårbarhetene, nemlig CVE-2017-0199 og CVE-2017-11882. Skadevaren distribueres ved hjelp av en fil som heter "Seminar.rtf".

Når filen er inne, slipper filen en innebygd binær fil inn i %temp% som brukes til å utføre FELIXROOT-dropperen. Dropperen vil da lage to filer, en LNK-fil som peker til %system32%\rundll32.exe, og FELIXROOT-lasterkomponenten. LNK-filen vil deretter kjøre loader-komponenten til FELIXROOT og bakdørskomponenten som er fullstendig kryptert ved hjelp av tilpasset kryptering som bruker XOR med en 4-byte nøkkel. Når den er installert i minnet, vil den hvile i 10 minutter før den leter etter kommandoen som skal startes og kobles til C&C-serveren, som stjålne data sendes til i hemmelighet. I følge FireEye, bruker skadelig programvare Windows API for å få datamaskinnavn, brukernavn, volumserienummer, Windows-versjon, prosessorarkitektur og to tilleggsverdier.

Når dataene er stjålet, stopper FELIXROOT henrettelsen og sletter det digitale fotavtrykket fra offerets datamaskin. Skadevaren er laget for å sikre at ingen kan spore den tilbake til gruppen bak den. FireEye sa at de fortsatt jobber med skadelig programvare, og siden det er en pågående etterforskning, har FireEye ikke avslørt noen detaljer ennå.

Den gode nyheten er imidlertid at Microsoft har rullet ut patcher i fjor, så den beste måten å beskytte data på er å holde alt oppdatert. Dessverre bruker ikke organisasjonene vanligvis patcher i tide, noe som gjør at skadelig programvare kan fungere og til og med spre seg. Microsoft har advart alle flere ganger om farene ved å ikke holde alt oppdatert. Når det er sagt, er det svært få som faktisk laster ned og installerer sikkerhetsoppdateringer i tide, og bedrifter er vanligvis sene med å ta i bruk oppdateringer som resulterer i hacks eller malware-angrep.

Via: GB hackere