En ny sårbarhet kan utløse Kernel Exploit i MacOS

2 min. lese

Publisert på

Les vår avsløringsside for å finne ut hvordan du kan hjelpe MSPoweruser opprettholde redaksjonen Les mer

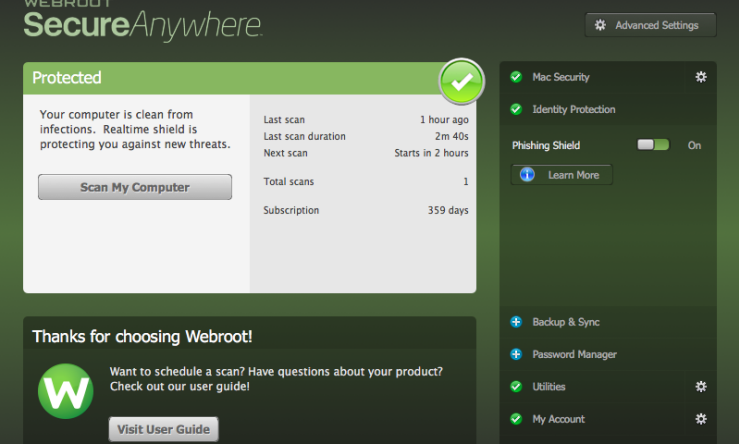

En ny sårbarhet har blitt oppdaget, og denne gangen er det et antivirus. Nylig oppdaget forskere at Mac-versjonen av Webroot Anti-virus har en kritisk sårbarhet.

Kalt Webroot SecureAnywhere-sårbarheten, vil det tillate en angriper å utføre vilkårlige koder på kjernenivå i MacOS. Sårbarheten ble først oppdaget av forskerne ved Trustwave SpiderLabs.

En brukerkontrollerbar pekerdereferanse finnes i kjernedriveren til Webroot SecureAnywhere-løsningen for macOS, hvis rotårsak er en vilkårlig brukerlevert peker som leses fra og potensielt også skrives. Som sådan armerer problemet en angriper med en skrive-hva-hvor-kjerne-gadget med forbeholdet om at den opprinnelige verdien til minnet referert til av pekeren må være lik (int) -1.

Den gode tingen er imidlertid at skadelig programvare kun kan injiseres lokalt, slik at angriperen bør ha tilgang til enheten.

Siden den bare er lokal, vil en angriper trenge skadelig programvare som kjøres lokalt eller overbevise en pålogget bruker til å åpne utnyttelsen via social engineering.

Sårbarheten ble først oppdaget 29. juni 2018, og Webroot ga ut en oppdatering for denne feilen 24. juli 2018. Selskapet delte også noen detaljer om oppdateringen i et blogginnlegg.

Sikkerheten til våre kunder er av største betydning for Webroot. Dette sikkerhetsproblemet ble utbedret i programvareversjon 9.0.8.34 som har vært tilgjengelig for våre kunder siden 24. juli 2018. Vi har ingen bevis på noen kompromisser fra dette sikkerhetsproblemet.

Brukerne anbefales å oppgradere til versjon 9.0.8.34 for å sikre at sårbarheten er rettet.