De Cloud App Security-functie van Microsoft biedt onmiddellijke afmelding voor verdachte gebruikers

2 minuut. lezen

Uitgegeven op

Lees onze openbaarmakingspagina om erachter te komen hoe u MSPoweruser kunt helpen het redactieteam te ondersteunen Lees meer

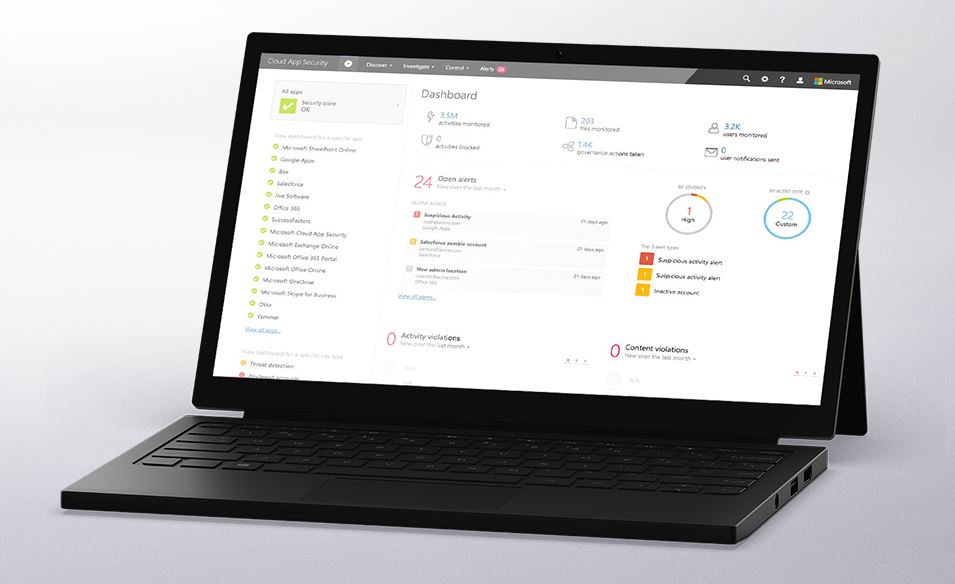

Met Cloud App Security kunnen organisaties volledig profiteren van cloudtoepassingen, maar hun gegevens onder controle houden door een beter inzicht in de activiteit. Het helpt hen ook schaduw-IT te ontdekken, risico's te beoordelen, beleid af te dwingen, activiteiten te onderzoeken en bedreigingen te stoppen. Een van de grootste uitdagingen bij het beschermen van cloudgebaseerde apps is dat aanvallers snel toegang kunnen krijgen tot kritieke gegevens. Met de integratie van Azure Active Directory heeft Microsoft vandaag een nieuwe functie aangekondigd in Cloud App Security waarmee beheerders onmiddellijk kunnen reageren.

Wanneer een aanvaller ongeoorloofde toegang tot een account krijgt, is het een gangbare praktijk in de branche om het account uit te schakelen. Maar dit is niet genoeg! Als het account actief wordt gebruikt om gegevens te exfiltreren, verhoogde privileges in de organisatie te verkrijgen of een andere methode die de sessie van de aanvaller actief houdt, kunnen ze nog steeds het gecompromitteerde account gebruiken.

Wanneer een verdachte activiteit wordt geïdentificeerd in de Cloud App Security-portal, kunnen beheerders nu een automatische herstelactie starten door deze gebruikers af te melden. Cloud App Security maakt alle vernieuwingstokens van de gebruiker ongeldig die zijn uitgegeven aan cloud-apps. Gebruikers moeten zich opnieuw aanmelden bij Office 365 en alle andere apps die toegankelijk zijn via Azure Active Directory.

Beheerders kunnen leren hoe ze deze functie kunnen inschakelen hier.