Microsoft Azure Sentinel kan nu Apache Log4j-kwetsbaarheden detecteren

1 minuut. lezen

Uitgegeven op

Lees onze openbaarmakingspagina om erachter te komen hoe u MSPoweruser kunt helpen het redactieteam te ondersteunen Lees meer

Microsoft Azuurblauwe schildwacht is de native Security Information and Event Management (SIEM)-tool van Microsoft, gebouwd in Azure. Met Azure Sentinel kunnen SecOps-teams bedreigingen zien en stoppen voordat ze schade toebrengen aan de organisaties. Azure Sentinel wordt aangedreven door AI om ruis te verminderen en Microsoft beweert dat u een algehele vermindering van maximaal 90 procent kunt zien in waarschuwingsmoeheid.

De beveiligingsonderzoeksteams van Microsoft hebben bedreigingen gevolgd door gebruik te maken van de kwetsbaarheid voor de uitvoering van externe code (RCE) in Apache Log4j 2 waarnaar wordt verwezen als "Log4Shell" en gevolgd als CVE-2021-44228. Het beveiligingslek maakt niet-geverifieerde uitvoering van externe code mogelijk en wordt geactiveerd wanneer een speciaal vervaardigde string die door de aanvaller wordt geleverd via verschillende invoervectoren, wordt geparseerd en verwerkt door de kwetsbare component van Log4j 2.

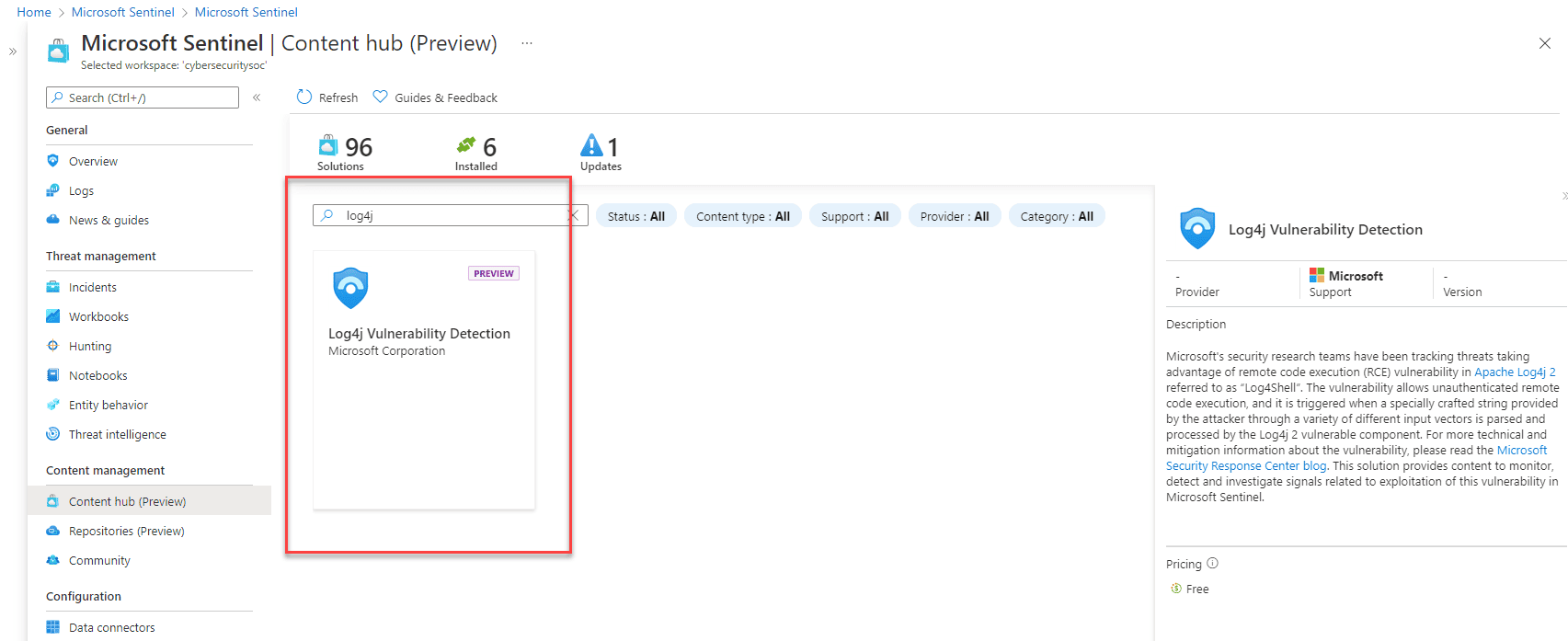

Het bedrijf heeft nu aangekondigd dat er een nieuwe Microsoft Sentinel-oplossing is toegevoegd aan de Content Hub die inhoud biedt voor het monitoren, detecteren en onderzoeken van signalen met betrekking tot misbruik van de onlangs onthulde Log4j-kwetsbaarheid.

Lees voor technische en beperkende informatie over de kwetsbaarheid:

Richtlijnen voor het voorkomen, detecteren en jagen op CVE-2021-44228 Log4j 2-exploitatie.

via RodeMondMag