Microsoft는 새로운 Print Spool LPE 공격을 인정합니다(CVE-2021-34481).

1 분. 읽다

에 업데이트 됨

공개 페이지를 읽고 MSPoweruser가 편집팀을 유지하는 데 어떻게 도움을 줄 수 있는지 알아보세요. 자세히 보기

약간 공포 영화처럼 Microsoft가 PrintNightmare가 또 다른 공격 벡터에 끝났다고 생각하자마자 팝업이 나타납니다.

MSRC는 최근에 PrintNightmare에 대해 PC를 패치했음에도 불구하고 PC를 손상에 취약하게 만드는 새로운 공격이 발견되었음을 관리자에게 알리는 권고(CVE-2021-34481)를 게시했습니다.

Microsoft는 Windows Print Spooler 서비스가 권한 있는 파일 작업을 부적절하게 수행할 때 권한 상승 취약점이 존재한다고 밝혔습니다. 이 취약점 악용에 성공한 공격자는 SYSTEM 권한으로 임의 코드를 실행할 수 있습니다. 그런 다음 공격자는 프로그램을 설치할 수 있습니다. 데이터 보기, 변경 또는 삭제 또는 전체 사용자 권한으로 새 계정을 만드십시오.

그러나 원래 PrintNightmare와 달리 이 공격은 원격 코드 악용이 아니며 공격자는 이 취약점을 악용하기 위해 피해자 시스템에서 코드를 실행할 수 있는 능력이 있어야 합니다. 물론 다른 취약점과 연결되어 해당 악용으로 인해 권한이 상승할 수 있습니다. Microsoft는 실행하는 데 사용자 개입이 필요하지 않다고 말합니다.

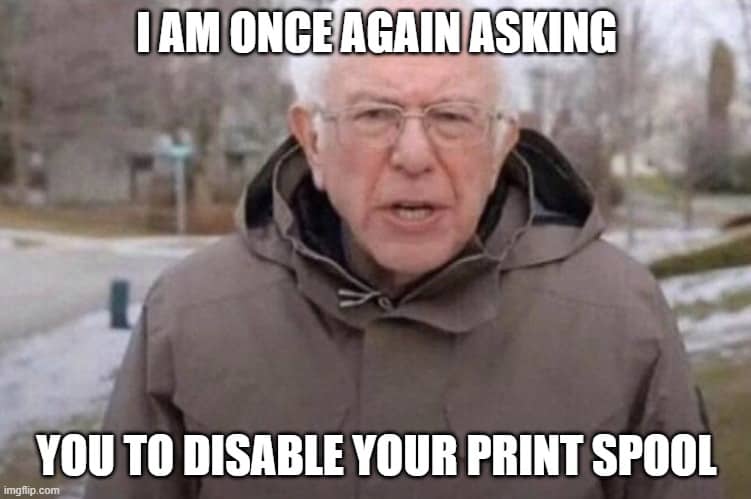

Microsoft는 아직 새 버그에 대한 패치를 출시하지 않았지만 Print Spooler 서비스를 중지 및 비활성화하는 방법이 효과적이라는 점에 유의하십시오.

Microsoft의 공격에 대해 자세히 알아보기 여기에서 지금 확인해 보세요..