Petyaから身を守るXNUMXつの方法がMicrosoftを確認

2分。 読んだ

上で公開

MSPoweruser の編集チームの維持にどのように貢献できるかについては、開示ページをお読みください。 続きを読む

XNUMX月にWannaCryptが公開されたとき、自分自身を保護する方法はすでに非常に明確でした。Microsoftは、ランサムウェアが悪用した脆弱性に特に対処するように設計されたソフトウェアアップデートをリリースしたばかりであるため、完全にパッチが適用されたPCはまったく脆弱ではありませんでした。

Petya(NotPetyaとも呼ばれる)がXNUMX週間前に爆発したとき、そのような確実性はなく、すべてのPCが再び危険にさらされているように見えました。

マイクロソフトは現在、攻撃ソフトウェアの完全な分析を投稿しており、ランサムウェア攻撃の高度化が進んでいることを示しています。

彼らは、新しいPetyaバリアントは元のバリアントよりも大幅に複雑であり、ネットワークの横方向の動きを促進するためにXNUMX番目のエクスプロイトを採用しており、感染したマシンを使用するネットワークのリスクが高いと述べています。 さらに、Kasperskyのアンチウイルスソリューションがインストールされたときにブートセクターを破棄するブートセクターの変更動作は、マシンに損傷を与える可能性が高くなりました。

しかし、彼らはまた、Windows10ユーザーがすでにソフトウェアから保護されていることを確認しました。セキュリティ構成と攻撃対象領域の削減」 Windows10およびWindows10Sの 「デフォルトでこの攻撃をブロックします。

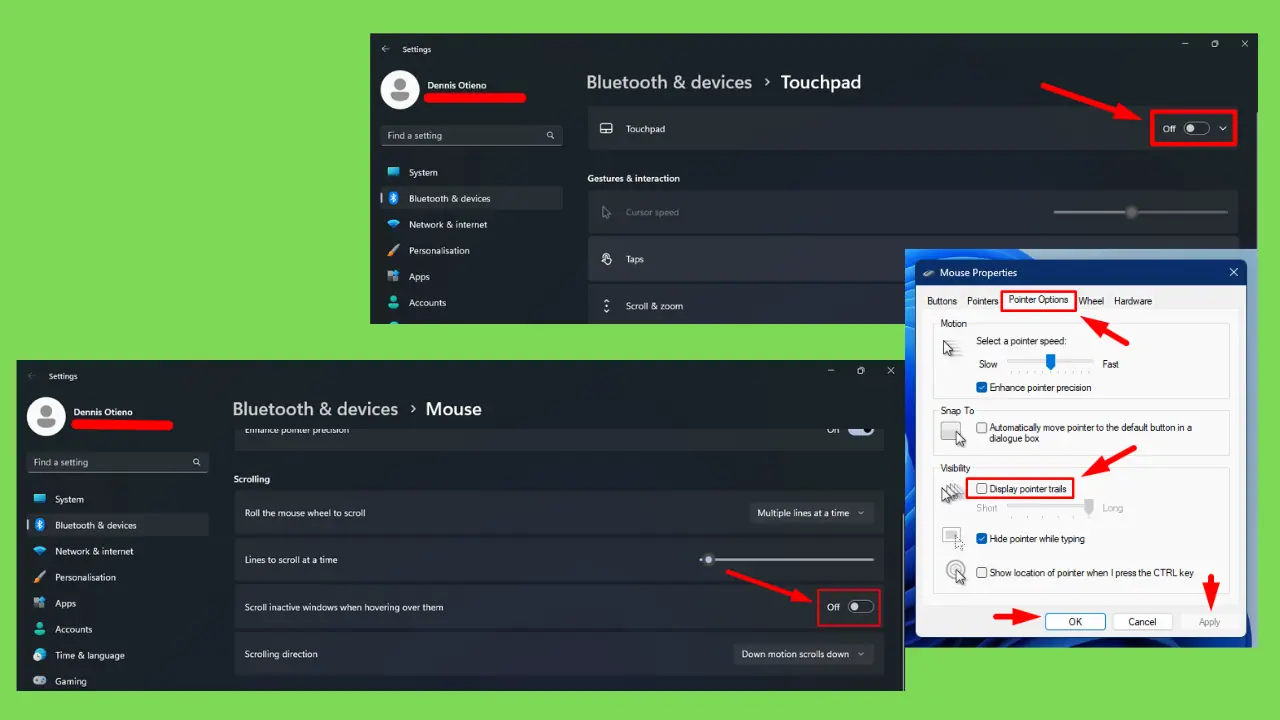

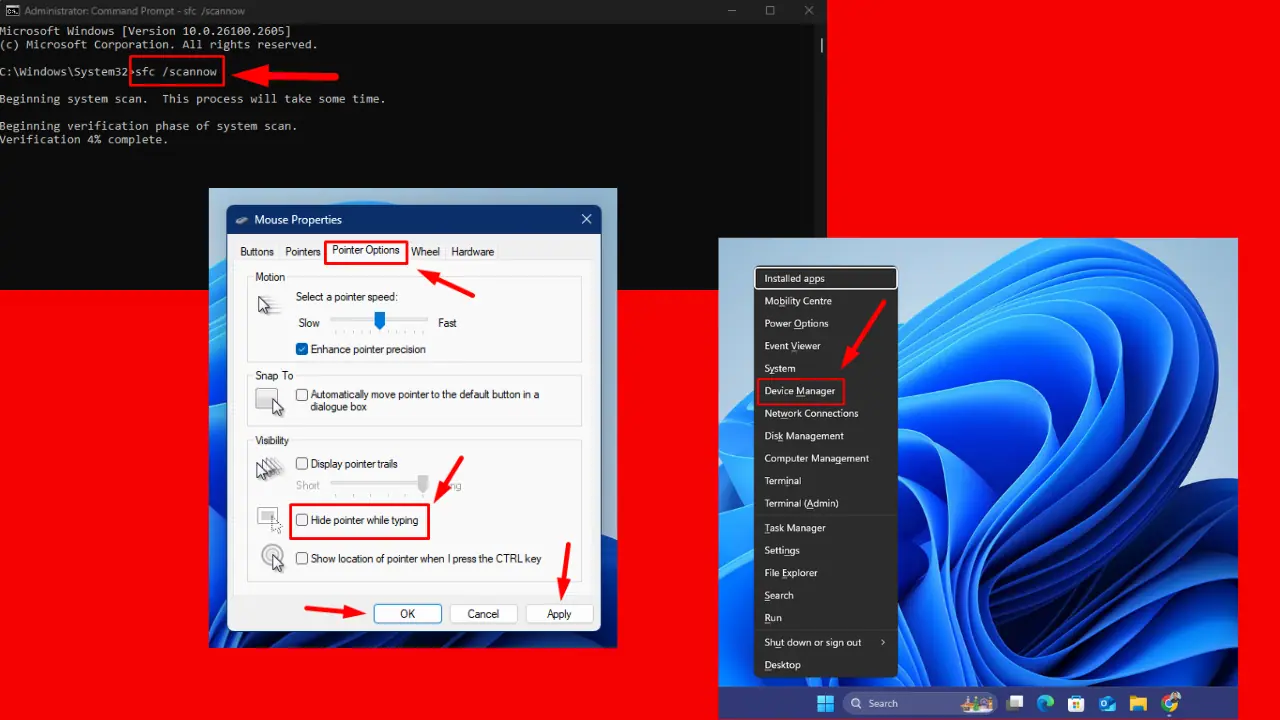

Windows 10の多層防御は、次の方法でユーザーを保護しました。

Microsoftは、誇大宣伝にもかかわらず、PetyaがWannaCryptよりもはるかに少ないPC、主にWindows 7 PCに感染し、主にウクライナにも感染していることを確認しました。

マイクロソフトは、PCユーザーに対する攻撃の高度化に対処するために、Windows 10のセキュリティをさらに強化することを計画しており、彼らのアドバイスは、OSの最新バージョンで最新の状態に保たれています。

読む ここで完全な分析.

ユーザーフォーラム

0メッセージ