新しいPrintNightmareハックは、すべてのユーザーが自分のPCで管理者権限を取得できることを意味します

2分。 読んだ

更新日

MSPoweruser の編集チームの維持にどのように貢献できるかについては、開示ページをお読みください。 続きを読む

MicrosoftのPrintNightmareは終了を拒否し、ハッキングの別のバージョンでは、限られたアカウントからでも、すべてのユーザーがPCの管理者権限を取得できることを意味します。

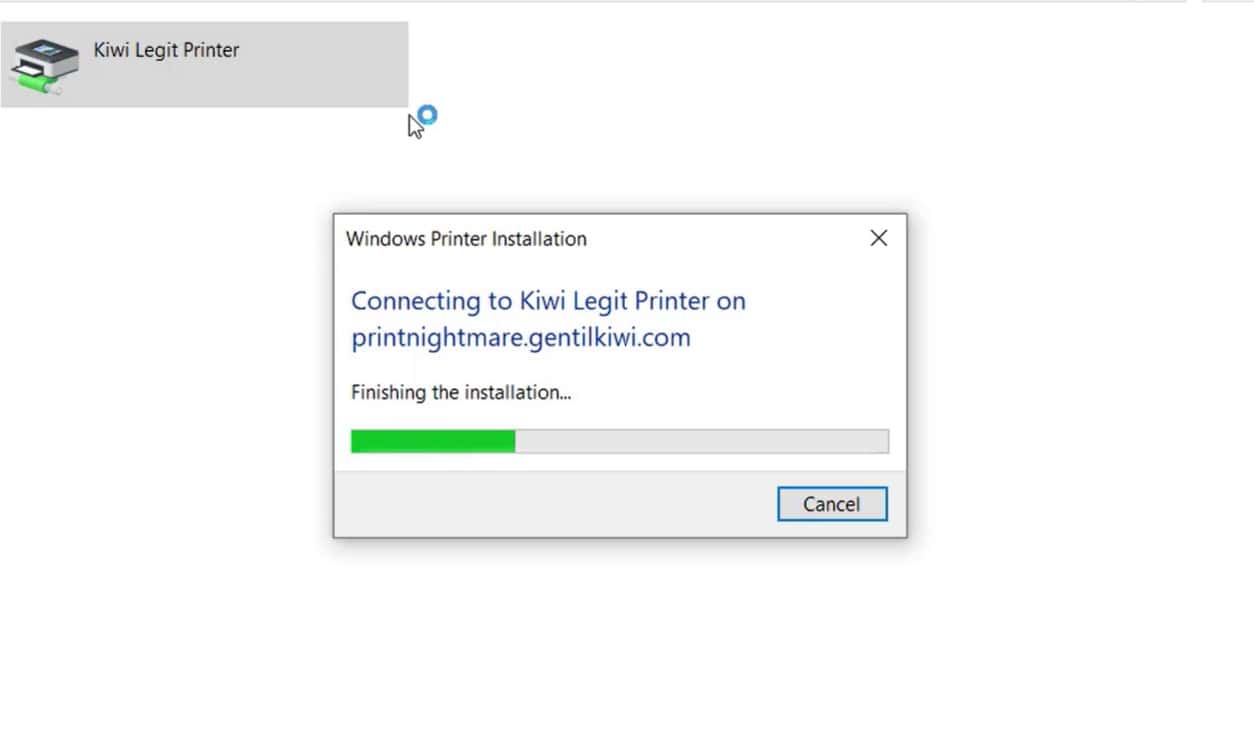

ハックはによって開発されました ベンジャミン・デルピー また、Windowsがリモートプリントサーバーからドライバーをインストールし、それらのドライバーをシステム特権レベルで実行できること、および制限付きユーザーでもリモートプリンターをインストールできることを利用しています。

テストしたい #印刷悪夢 (ep 4.x)サービスとしてのユーザーからシステムへ??

(POCのみ、system32にログファイルを書き込みます)に接続します \https://t.co/6Pk2UnOXaG

–ユーザー:.gentilguest

–パスワード:パスワード「KiwiLegitPrinter– x64」を開き、次に「Kiwi Legit Printer – x64(別の)」を開きます。 pic.twitter.com/zHX3aq9PpM

— ????? ベンジャミン・デルピー (@gentilkiwi) 2022年7月11日

彼はでリモートプリンタサーバーをセットアップしました \\ printnightmare [。] gentilkiwi [。] com これにより、ハッキングされたドライバーがダウンロードされ、システムプロンプトが開きます。つまり、限られたアカウントにアクセスできる企業ユーザーやハッカーは、特権を簡単に昇格させ、PCを完全に制御できるようになります。

BleepingComputerは、Windows 10 21H1を実行している完全にパッチが適用されたPCでハッキングをテストし、Windows Defenderによって検出された悪意のあるドライバーを除いて、エクスプロイトは意図したとおりにスムーズに機能しました。

Microsoftが問題を修正するまでは、印刷スプーラーと基本的にすべての印刷を無効にすることから、ユーザーがインストールできるリモートプリンターのカスタムリストを作成することまで、問題の軽減はかなり困難です。

ハッキングと可能な緩和策について詳しくは、 BleepingComputerはこちら。