新しいExcelの脆弱性により、120億XNUMX万人のユーザーが危険にさらされる

3分。 読んだ

更新日

MSPoweruser の編集チームの維持にどのように貢献できるかについては、開示ページをお読みください。 続きを読む

セキュリティ研究者は、Microsoft Excelに新たな脆弱性を発見しました。これにより、120億XNUMX万人を超えるユーザーが危険にさらされる可能性があります。 この脆弱性は、セキュリティ会社MimecastServicesLtdの研究者によって発見されました。

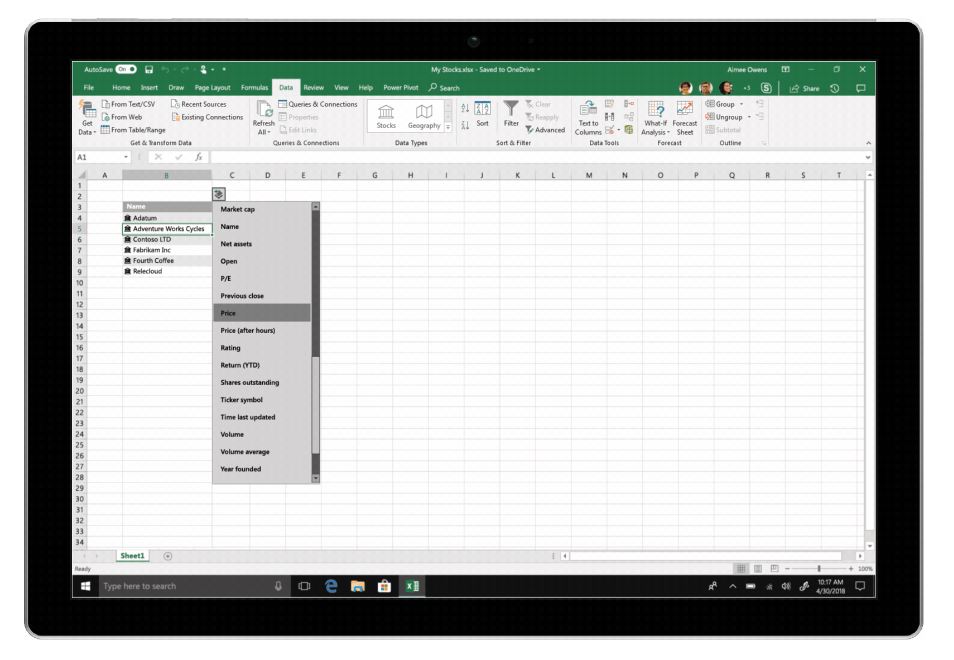

この脆弱性は、ユーザーが他のソースからデータをプルできるようにするExcelのPowerQuery機能を利用しています。 Mimecast Services Ltdの研究者は、 ブログ投稿 (、 シリコンアングレ)脆弱性を説明すると、ハッカーがどのように悪用できるかがわかります。 この脆弱性により、ハッカーはPower Queryを使用して、Excelスプレッドシートにリモートの動的データ交換攻撃を仕掛けることができます。 それだけでなく、この脆弱性により、ハッカーは、スプレッドシートが開かれるとすぐにユーザーのマシンを危険にさらす可能性のあるマルウェアを含む、より高度な攻撃を開始する可能性があります。

この機能は、ペイロードを配信する前であっても、サンドボックスまたは被害者のマシンのフィンガープリントを作成するために使用できるような豊富なコントロールを提供します。 攻撃者は潜在的な事前ペイロードと事前悪用の制御を持っており、悪意のあるペイロードを被害者に配信すると同時に、ファイルをサンドボックスやその他のセキュリティソリューションに無害に見せかける可能性があります。

良い点は、Microsoftがすでに脆弱性を認識しており、アドバイザリをリリースしたことです。 November 2017。 アドバイザリは、ユーザーがシステムにマルウェアをインストールするために、いくつかのセキュリティ警告をクリックする必要があると述べました。 Microsoftはまた、外部データ接続をブロックするために使用していないときは、DDE機能を無効にすることをユーザーに推奨しました。

Mimecastは、すべてのMicrosoft Excelのお客様に、Microsoftが提案する回避策を実装することを強くお勧めします。これらのMicrosoftユーザーに対する潜在的な脅威は現実のものであり、エクスプロイトは損害を与える可能性があるためです。

良いことは、脆弱性が実際に悪用されているという報告がないことです。 ただし、悪いニュースは、DDE機能は通常デフォルトで有効になっており、ユーザーが使用していないときにオフにしない場合があることです。 MimecastのチーフサイエンティストであるMeniFarjonは、「多くの組織がMicrosoftのアドバイスを無効にしている可能性は低い」と述べ、Microsoftの以前のアドバイスに従っている組織の数は不明であると述べました。

現在のところ、Microsoftはアドバイザリをリリースしたばかりであり、適切なアクションを実行するためにユーザーに依存しています。 今すぐ行うのが賢明なのは、DDE機能を無効にし、電子メールで送信されたスプレッドシートをダウンロードして開かないことです。 最後になりましたが、潜在的なマルウェアについて警告する可能性があるため、Excelによるセキュリティプロンプトを無視しないようにしてください。