マイクロソフトは、企業にワーム可能な重要なWindows ServerRCEに緊急にパッチを適用するようアドバイスしています

1分。 読んだ

上で公開

MSPoweruser の編集チームの維持にどのように貢献できるかについては、開示ページをお読みください。 続きを読む

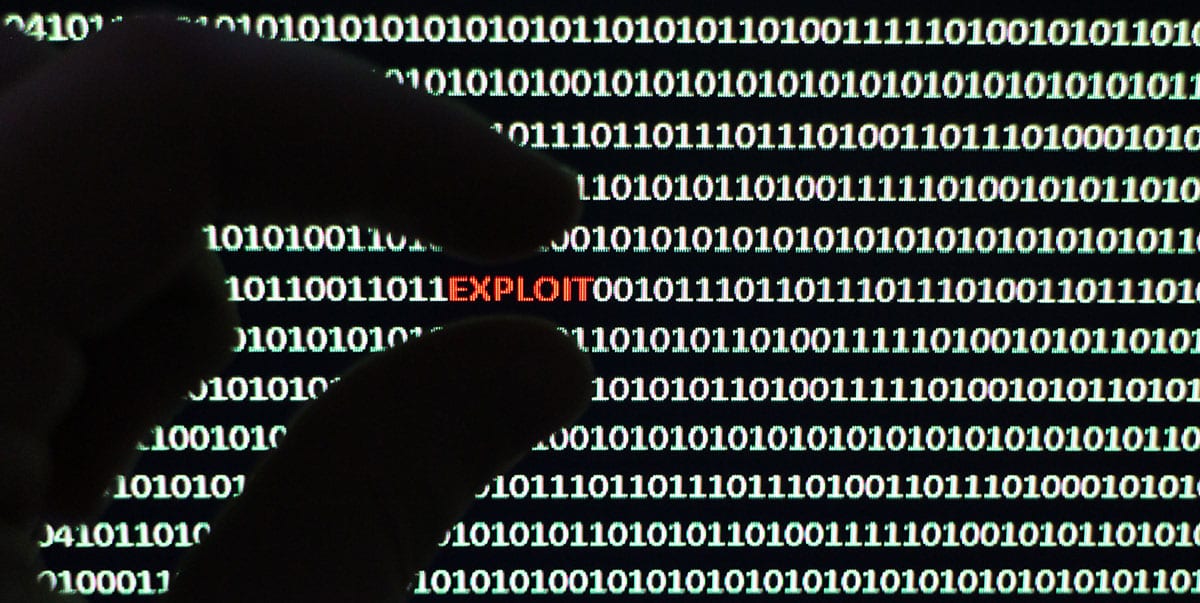

マイクロソフトは、最新のWindows11およびWindowsServer 2022を含む、Windowsデスクトップおよびサーバー向けの深刻で簡単に悪用可能なリモートコードエクスプロイトのパッチを静かにリリースしました。

このエクスプロイトはHTTPプロトコルスタック(HTTP.sys)にあり、HTTPプロトコルスタック(http.sys)を利用してパケットを処理するために特別に細工されたパケットをターゲットサーバーに送信するだけで悪用できます。 攻撃者は認証される必要さえありません。

幸い、CVE-2022-21907の概念実証コードはまだリリースされておらず、実際に悪用されることは知られていません。

利用可能な緩和策もあります。

Windows Server2019およびWindows10バージョン1809では、脆弱性を含むHTTPトレーラーサポート機能はデフォルトではアクティブではありません。 脆弱な状態を導入するには、次のレジストリキーを構成する必要があります。

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters\

"EnableTrailerSupport"=dword:00000001

この緩和策は、影響を受ける他のバージョンには適用されません。

それでも、マイクロソフトは、ITスタッフが影響を受けるサーバーのパッチ適用を優先することをお勧めします。

Microsoftでこの問題についてもっと読む こちら.