מתקפת הנדסה חברתית של Microsoft Teams אירעה לאחרונה על הפלטפורמה

4 דקות לקרוא

פורסם ב

קרא את דף הגילויים שלנו כדי לגלות כיצד תוכל לעזור ל-MSPoweruser לקיים את צוות העריכה קראו עוד

מתקפת הנדסה חברתית של Microsoft Teams בוצעה על ידי שחקן האיום הרוסי, Midnight Blizzard, בפלטפורמה לאחרונה. שחקן האיום השתמש בעבר התפשר על דיירי Microsoft 365 כדי ליצור דומיינים חדשים המופיעים כישות תמיכה טכנית. תחת התחפושות הללו, Midnight Blizzard משתמשת בהודעות Teams כדי לנסות לגנוב אישורים מארגונים על ידי מעורבות של משתמש וקבלת אישור להנחיות אימות רב-גורמי (MFA).

כל הארגונים המשתמשים ב-Microsoft Teams מוזמנים לחזק את נוהלי האבטחה ולהתייחס לכל בקשות אימות שלא יזמו על ידי המשתמש כזדוניות.

לפי החקירה האחרונה שלהם, פחות מ-40 ארגונים גלובליים הושפעו מהתקפת ההנדסה החברתית של Microsoft Teams. כמו בהתקפות קודמות של גורמי איומים אלה, הארגונים היו בעיקר ממשלתיים, ארגונים לא ממשלתיים (NGOs), שירותי IT, טכנולוגיה, ייצור דיסקרטי ומדיה. זה הגיוני, בהתחשב בכך ש-Midnight Blizzard הוא שחקן מאוים רוסי, שיוחס בעבר על ידי ממשלות ארה"ב ובריטניה כשירות הביון החוץ של הפדרציה הרוסית.

ההתקפות אירעו במאי 2023. אם אתם זוכרים, שחקן איומים אחר, Storm-0558, גרם נזק רציני לשרתים של מיקרוסופט גם באותו זמן.

Midnight Blizzard, לעומת זאת, משתמשת באישורים אמיתיים של Microsoft Teams מחשבונות שנפגעו כדי לנסות לשכנע משתמשים להזין את הקוד בהנחיה במכשיר שלהם. הם עושים זאת על ידי התחזות לצוות תמיכה טכנית או אבטחה.

לפי מיקרוסופט, Midnight Blizzard עושה זאת ב-3 שלבים:

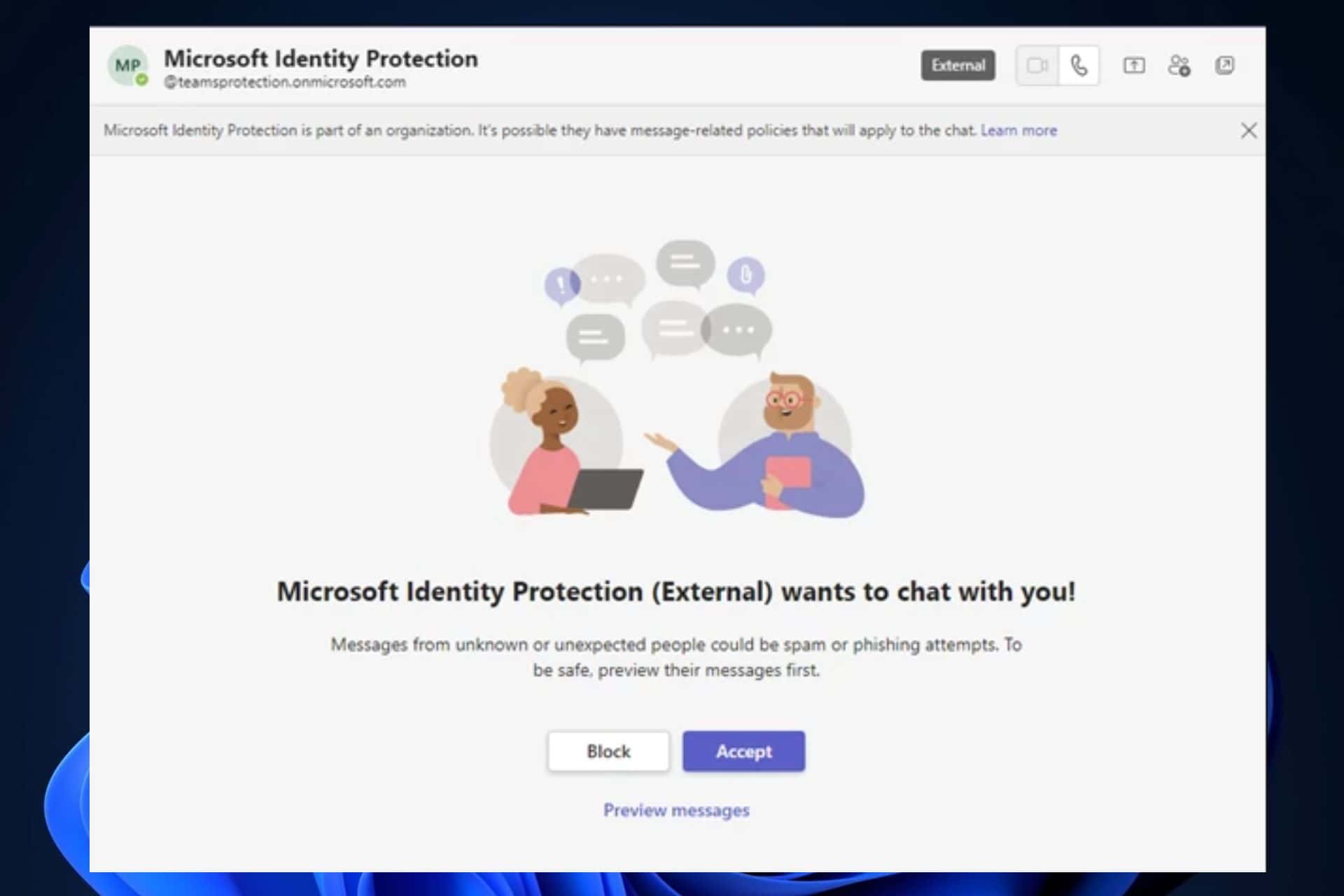

- משתמש היעד עשוי לקבל בקשת הודעת Microsoft Teams ממשתמש חיצוני המתחזה לצוות תמיכה טכנית או אבטחה.

- אם משתמש היעד מקבל את בקשת ההודעה, המשתמש מקבל הודעת Microsoft Teams מהתוקף המנסה לשכנע אותו להזין קוד באפליקציית Microsoft Authenticator במכשיר הנייד שלו.

- אם המשתמש הממוקד מקבל את בקשת ההודעה ומזין את הקוד לאפליקציית Microsoft Authenticator, שחקן האיום מקבל אסימון לאימות כמשתמש הממוקד. השחקן מקבל גישה לחשבון Microsoft 365 של המשתמש, לאחר שהשלים את זרימת האימות.

מיקרוסופט פרסמה רשימה של שמות הדוא"ל שעליכם להיזהר מהם:

אינדיקטורים לפשרה

| אינדיקטור | סוּג | תיאור |

| msftprotection.onmicrosoft[.]com | שם דומיין | תת-דומיין נשלט על ידי שחקן זדוני |

| identityVerification.onmicrosoft[.]com | שם דומיין | תת-דומיין נשלט על ידי שחקן זדוני |

| accountsVerification.onmicrosoft[.]com | שם דומיין | תת-דומיין נשלט על ידי שחקן זדוני |

| azuresecuritycenter.onmicrosoft[.]com | שם דומיין | תת-דומיין נשלט על ידי שחקן זדוני |

| teamsprotection.onmicrosoft[.]com | שם דומיין | תת-דומיין נשלט על ידי שחקן זדוני |

עם זאת, תוכל להגן על עצמך ועל הארגון שלך מפני התקפות ההנדסה החברתית של Microsoft Teams על ידי ביצוע ההמלצות הבאות:

- טייס והתחל לפרוס שיטות אימות עמידות להתחזות למשתמשים.

- יישום חוזק אימות גישה מותנית לדרוש אימות עמיד בפני פישינג עבור עובדים ומשתמשים חיצוניים עבור אפליקציות קריטיות.

- ציין ארגונים מהימנים של Microsoft 365 כדי להגדיר אילו דומיינים חיצוניים מורשים או חסומים לצ'אט ולהיפגש.

- שמור ביקורת Microsoft 365 מופעל כך שניתן יהיה לחקור את רישומי הביקורת במידת הצורך.

- הבן ובחר את הגדרות הגישה הטובות ביותר לשיתוף פעולה חיצוני עבור הארגון שלך.

- אפשר רק מכשירים מוכרים שנצמדים קווי אבטחה מומלצים של מיקרוסופט.

- חנך משתמשים על הנדסה חברתית והתקפות דיוג של אישורים, כולל הימנעות מהזנת קודי MFA שנשלחו באמצעות כל צורה של הודעה לא רצויה.

- למד את משתמשי Microsoft Teams לאמת תיוג 'חיצוני' בניסיונות תקשורת של גורמים חיצוניים, להיות זהיר לגבי מה שהם משתפים, ולעולם לא לשתף את פרטי החשבון שלהם או לאשר בקשות כניסה בצ'אט.

- למד את המשתמשים ל סקור את פעילות הכניסה וסמן ניסיונות כניסה חשודים כ"זה לא הייתי אני".

- יישום בקרת אפליקציות גישה מותנית ב-Microsoft Defender for Cloud Apps למשתמשים המתחברים ממכשירים לא מנוהלים.

מה אתה חושב על מתקפות ההנדסה החברתית של Microsoft Teams? ספר לנו בקטע ההערות למטה.