מיקרוסופט פספסה פגיעות קריטית ב-Windows שאפשרה להאקרים להעביר זכויות אדמין לחשבונות אחרים

2 דקות לקרוא

עודכן בתאריך

קרא את דף הגילויים שלנו כדי לגלות כיצד תוכל לעזור ל-MSPoweruser לקיים את צוות העריכה קראו עוד

דוח חדש ששותף על ידי מומחה אבטחת הסייבר הקולומביאני סבסטיאן קסטרו, חושף פרטים מזעזעים על פגיעות קריטית ב-Windows. קסטרו שיתפה פרטים על הפגיעות שתאפשר להאקרים להעביר זכויות אדמין לחשבונות אחרים.

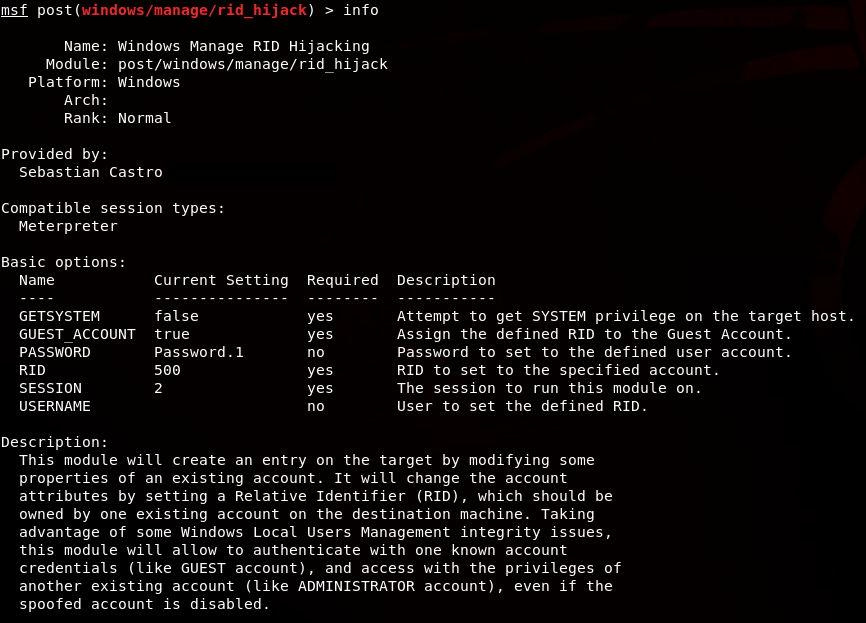

לפי CSL, הפגיעות קיימת מאז Windows XP ומאפשרת העברת זכויות מנהלים לחשבונות שרירותיים. קסטרו כתב את מודול Metasploit בעצמו כדי לבדוק ולהדגים את הפגיעות.

אז החלטתי לכתוב מודול Metasploit, על ידי התייחסות ל- enable_support_account פוסט מודול שפותח על ידי עמיתי וחברי סנטיאגו דיאז. מודול זה מנצל את הליבה של הפגיעות שהוזכרה בהפניה לעיל, אך הוא מוגבל לעבוד רק ב XP/2003 גרסת Windows, על ידי שינוי מתארי אבטחה של support_388945a0 חשבון מובנה.

עם זאת, להיפטר_לחטוף מודול הופך את ההתקפה הזו לאוטומטית עם כל חשבון קיים על הקורבן. אפשר היה למצוא אותו ב post/windows/manage/rid_hijack.

– סבסטיאן קסטרו

לאחר הגדרת המודול, קסטרו בדק אותו במספר מערכות הפעלה כולל Windows XP, Windows Server 2003, Windows 8.1 ו-Windows 10. הוא גם המשיך והסביר כיצד כל התהליך עובד ויאפשר להאקרים להעביר את כל זכויות הניהול מ- חשבון מנהל לחשבון אורח.

ללא קשר לגרסה מאז XP, Windows משתמש במנהל חשבון האבטחה (SAM) כדי לאחסן את מתארי האבטחה של משתמשים מקומיים וחשבונות מובנים. כפי שצוין באיך פועלים עקרונות אבטחה, לכל חשבון מוקצה RID שמזהה אותו. בשונה מבקרי תחום, תחנות עבודה ושרתים של Windows יאחסנו את רוב הנתונים הללו במפתח HKLM\SAM\SAM\Domains\Account\Users, המחייב גישה להרשאות SYSTEM.

– סבסטיאן קסטרו

הדבר המצער הוא שדוח נשלח למיקרוסופט לפני כ-10 חודשים על ידי החברה אך מעולם לא נענה. זה נתן להם רשות לחשוף את הפגיעות לאחר פרק זמן קצוב. למרות זאת, גינטר בורן, לאחרונה דווח כי ההתאמה של אובייקט המדיניות הקבוצתית הבסיסית עשויה למנוע מהפריצה להתרחש במצב אמיתי. עם זאת, אנו עדיין מחכים שמיקרוסופט תשחרר הצהרה רשמית.