מיקרוסופט מייעצת לחברות לתקן בדחיפות את Windows Server RCE קריטי שניתן לתלוע

1 דקות לקרוא

פורסם ב

קרא את דף הגילויים שלנו כדי לגלות כיצד תוכל לעזור ל-MSPoweruser לקיים את צוות העריכה קרא עוד

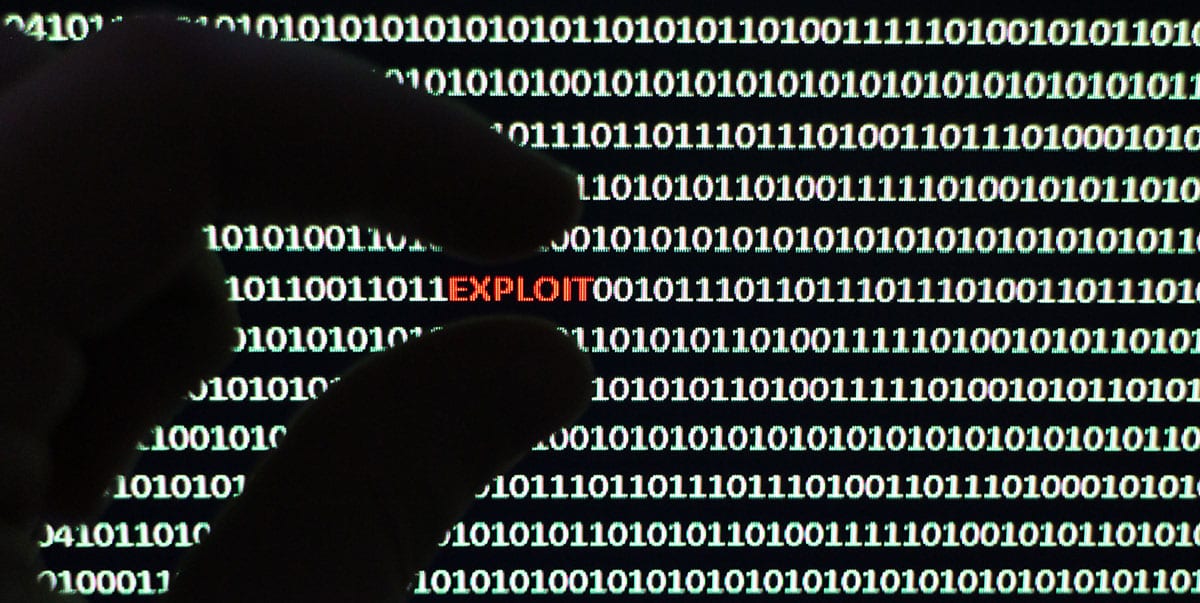

מיקרוסופט פרסמה בשקט תיקון לניצול קוד מרחוק רציני שניתן לניצול בקלות עבור שולחן העבודה והשרת של Windows, כולל Windows 11 ו-Windows Server 2022 העדכניים ביותר.

הניצול נמצא ב-HTTP Protocol Stack (HTTP.sys) וניתן לנצל אותו רק על ידי שליחת חבילה בעלת מבנה מיוחד לשרת ממוקד תוך שימוש ב-HTTP Protocol Stack (http.sys) לעיבוד מנות. תוקפים אפילו לא צריכים לעבור אימות.

למרבה המזל לא פורסם עדיין קוד הוכחה לקונספט עבור CVE-2022-21907, ואין ניצול ידוע בטבע.

יש גם הקלה זמינה.

ב-Windows Server 2019 ו-Windows 10 גרסה 1809, תכונת תמיכת ה-HTTP Trailer שמכילה את הפגיעות אינה פעילה כברירת מחדל. יש להגדיר את מפתח הרישום הבא כדי להציג את המצב הפגיע:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters\

"EnableTrailerSupport"=dword:00000001

הקלה זו אינה חלה על הגרסאות האחרות המושפעות.

עם זאת, מיקרוסופט מציעה לצוות ה-IT לתעדף את התיקון של השרתים המושפעים.

קרא עוד על הנושא ב-Microsoft כאן.

באמצעות מטלפן