גוגל מסבירה ניצול מוגבר בטבע

3 דקות לקרוא

פורסם ב

קרא את דף הגילויים שלנו כדי לגלות כיצד תוכל לעזור ל-MSPoweruser לקיים את צוות העריכה קראו עוד

נראה שיש עלייה בביטוי 'ניצול עבור CVE-1234-567 קיים בטבע' בבלוגים האחרונים של Chrome. ברור שזה מדאיג עבור רוב משתמשי Chrome. עם זאת, בעוד שהגידול בניצולים אכן יכול להיות מדאיג, Chrome Security הסביר שהמגמה יכולה להעיד גם על הנראות המוגברת של ניצול. אז מה זה?

המגמה נגרמת ככל הנראה משתי הסיבות, לפי אדריאן טיילור מ-Chrome Security בבלוג כדי להבהיר כמה תפיסות מוטעות בעניין זה.

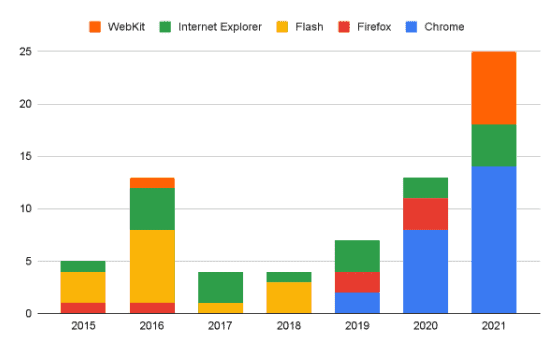

Project Zero איתר את כל הבאגים של דפדפנים שזוהו במהלך היום האפס, כולל WebKit, Internet Explorer, Flash, Firefox, וכרום.

העלייה בניצול אלו בכרום ניכרת למדי מ-2019 עד 2021. להיפך, לא נרשמו באגים של יום אפס ב-Chrome מ-2015 עד 2018. Chrome Security מבהיר שייתכן שזה לא אומר ש'לא' היה ניצול לחלוטין בדפדפנים מבוססי Chromium בשנים אלו. הוא מזהה שאין תצוגה מלאה של ניצול פעיל והנתונים הזמינים עשויים להיות בעלי הטיית דגימה.

אז למה יש הרבה מעללים עכשיו? Chrome Security מייחס זאת לארבע סיבות אפשריות: שקיפות הספקים, מיקוד התוקפים התפתח, השלמת פרויקט בידוד האתר והקשר של מורכבות לבאגים בתוכנה.

ראשית, רבים מיצרני הדפדפנים מפרסמים כעת פרטים על ניצול כזה באמצעות תקשורת השחרור שלהם. זה לא היה הנוהג בעבר שבו יצרני דפדפנים לא הכריזו על תקיפה של באג גם אם היו מודעים לכך.

שנית, יש התפתחות במיקוד התוקף. בתחילת 2020, Edge עבר למנוע העיבוד של Chromium. באופן טבעי, התוקפים הולכים על היעד הפופולרי ביותר, כי אז הם יכולים לתקוף יותר משתמשים.

שלישית, הגידול במספר הבאגים עשוי לנבוע מההשלמה האחרונה של פרויקט בידוד האתרים הרב-שנתי, מה שהופך באג אחד לכמעט לא מספיק כדי לגרום נזק רב. ככאלה, התקפות בעבר שדרשו רק באג בודד היו זקוקות כעת ליותר. לפני 2015, דפי אינטרנט מרובים נמצאים רק בתהליך עיבוד יחיד, מה שמאפשר לגנוב נתונים של משתמשים מרשתות אחרות עם באג בודד בלבד. עם פרויקט בידוד האתר, העוקבים צריכים לשרשר שני באגים או יותר כדי לסכן את תהליך העיבוד ולזנק לתהליך דפדפן כרום או למערכת ההפעלה.

לבסוף, זה יכול לנבוע מהעובדה הפשוטה שלתוכנה יש באגים, וחלק מהם יכול להיות מנוצל. הדפדפנים משקפים את מורכבות מערכת ההפעלה, ומורכבות גבוהה משווה ליותר באגים.

דברים אלה אומרים שמספר הבאגים המנוצלים אינו מדד מדויק לסיכון האבטחה. עם זאת, צוות Chrome מבטיח שהם עובדים קשה על איתור ותיקון באגים לפני השחרור. במונחים של התקפות של n-ימים (ניצול באגים שכבר תוקנו), חלה ירידה ניכרת ב"פער התיקון" שלהם מ-35 ימים בכרום (76 ל-18 ימים בממוצע). הם גם מצפים לצמצם זאת עוד יותר.

עם זאת, Chrome זיהה שללא קשר למהירות שבה הם מנסים לתקן את הניצול בטבע, ההתקפות הללו גרועות. ככאלה, הם באמת מנסים להפוך את המתקפה ליקרה ומסובכת עבור האויב. פרויקטים ספציפיים ש-Chrome לוקח על עצמו כוללים חיזוק מתמשך של בידוד האתר, במיוחד עבור אנדרואיד, ארגז חול ערימת V8, פרויקטים של MiraclePtr ו-Scan, שפות בטוחות בזיכרון בכתיבת חלקים חדשים של כרום, והפחתות לאחר ניצול.

Chrome עובד קשה כדי להבטיח אבטחה באמצעות פרויקטי הנדסת אבטחה גדולים אלה. עם זאת, משתמשים יכולים לעשות משהו פשוט כדי לעזור. אם Chrome מזכיר לך לעדכן, עשה זאת.