פגיעות חדשה עלולה להפעיל ניצול ליבה ב-MacOS

2 דקות לקרוא

פורסם ב

קרא את דף הגילויים שלנו כדי לגלות כיצד תוכל לעזור ל-MSPoweruser לקיים את צוות העריכה קראו עוד

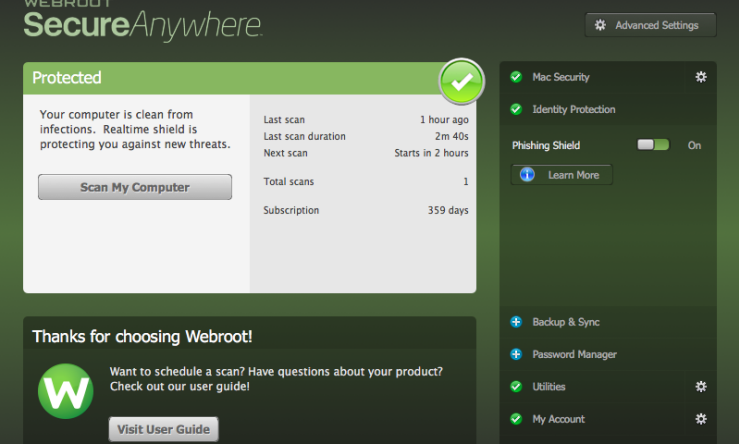

פגיעות חדשה התגלתה והפעם מדובר באנטי וירוס. לאחרונה גילו חוקרים שלגרסת ה-Mac של האנטי וירוס Webroot יש פגיעות קריטית.

המכונה הפגיעות Webroot SecureAnywhere, היא תאפשר לתוקף לבצע קודים שרירותיים ברמת ליבה ב-MacOS. הפגיעות התגלתה לראשונה על ידי החוקרים ב-Trustwave SpiderLabs.

הפניית מצביע הניתנת לשליטה על ידי המשתמש קיימת במנהל ההתקן של הליבה של פתרון Webroot SecureAnywhere עבור macOS שסיבת השורש שלו היא מצביע שרירותי שסופק על ידי המשתמש הנקרא ואפשר גם נכתב ממנו. ככזה, הבעיה מחמשת תוקף בגאדג'ט לכתיבה-מה-היכן ליבה עם האזהרה שהערך המקורי של הזיכרון אליו מתייחס המצביע חייב להיות שווה ל-(int) -1.

עם זאת, הדבר הטוב הוא שניתן להחדיר את התוכנה הזדונית רק באופן מקומי ולכן לתוקף צריכה להיות גישה למכשיר.

בהיותו מקומי בלבד, תוקף יצטרך להפעיל תוכנה זדונית באופן מקומי או לשכנע משתמש מחובר לפתוח את הניצול באמצעות הנדסה חברתית.

הפגיעות התגלתה לראשונה ב-29 ביוני 2018, ו-Webroot שחררה תיקון לפגם זה ב-24 ביולי 2018. החברה גם שיתפה כמה פרטים על התיקון בפוסט בבלוג.

אבטחת הלקוחות שלנו היא בעלת חשיבות עליונה עבור Webroot. פגיעות זו תוקנה בגרסת התוכנה 9.0.8.34 אשר זמינה עבור לקוחותינו מאז ה-24 ביולי 2018. אין לנו עדות לפגיעות כלשהן מפגיעות זו.

מומלץ למשתמשים לשדרג לגרסה 9.0.8.34 כדי לוודא שהפגיעות תוקנה.