Autenticazione di Windows Hello bypassata con una fotocamera falsa

2 minuto. leggere

Edizione del

Leggi la nostra pagina informativa per scoprire come puoi aiutare MSPoweruser a sostenere il team editoriale Per saperne di più

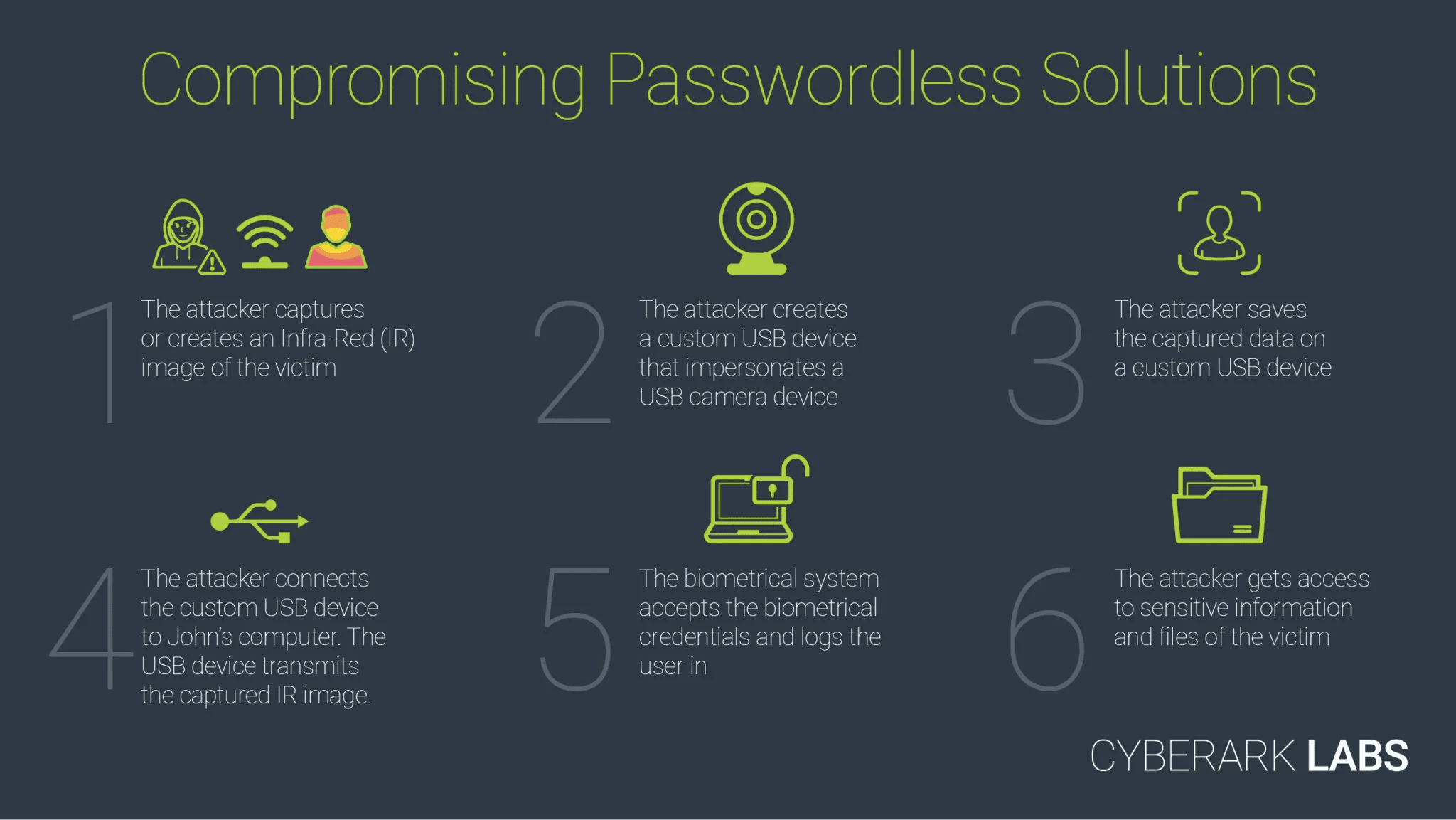

Gli hacker hanno dimostrato di essere in grado di aggirare la sicurezza di Windows Hello utilizzando una falsa fotocamera USB che trasmetteva immagini a infrarossi catturate di un bersaglio che sembra che Windows Hello sia abbastanza felice di accettare.

Il problema sembra essere la volontà di Windows Hello di accettare qualsiasi fotocamera con capacità IR come fotocamera di Windows Hello, consentendo agli hacker di offrire al PC un flusso di dati manipolato piuttosto che reale.

Inoltre, si scopre che gli hacker devono inviare solo due frame al PC: una vera acquisizione IR del bersaglio e un frame nero vuoto. Sembra che il secondo frame sia necessario per ingannare i test di vitalità di Windows Hello.

CyberArk Labs afferma che l'immagine IR può essere catturata da speciali telecamere IR a lungo raggio o da telecamere posizionate di nascosto nell'ambiente del bersaglio, come un ascensore.

Microsoft ha riconosciuto la vulnerabilità in un avviso CVE-2021-34466 e ha offerto Windows Hello Enhanced Sign-in Security come mitigazione. Ciò consente solo alle fotocamere Windows Hello che fanno parte della catena crittografica di fiducia dell'OEM di essere utilizzate come fonte di dati, cosa che CyberArk osserva non è supportata da tutti i dispositivi.

Leggi tutti i dettagli su CyberArk qui.