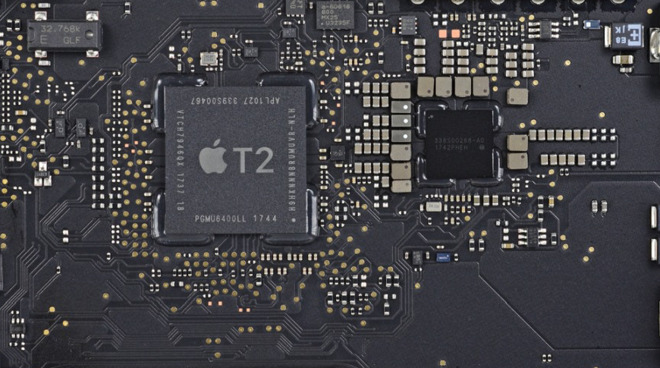

Gli hacker affermano di aver violato il chip T2 Secure Enclave di Apple

2 minuto. leggere

Aggiornato su

Leggi la nostra pagina informativa per scoprire come puoi aiutare MSPoweruser a sostenere il team editoriale Per saperne di più

Apple ha a lungo fatto gran parte del suo processore Secure Enclave nei suoi iPhone e più recentemente nei Macbook, ma oggi gli hacker hanno annunciato un exploit "non individuabile" per il processore che teoricamente potrebbe dare loro il pieno controllo sui dispositivi protetti dai chip, inclusa la decrittografia dei dati sensibili.

L'exploit combina due vulnerabilità precedenti (heckm8 e Blackbird) utilizzate per il jailbreak degli iPhone, con l'hack che consente loro di eseguire il codice all'interno del chip di sicurezza T2 al momento dell'avvio.

Secondo l'hacker ironPeak, Apple ha lasciato aperta un'interfaccia di debug nella spedizione del chip di sicurezza T2 ai clienti, consentendo a chiunque di accedere alla modalità DFU (Device Firmware Update) senza autenticazione.

Attualmente il jailbreak di un chip di sicurezza T2 implica la connessione a un Mac / MacBook tramite USB-C e l'esecuzione della versione 0.11.0 del software di jailbreak Checkra1n durante il processo di avvio del Mac.

Tuttavia "utilizzando questo metodo, è possibile creare un cavo USB-C in grado di sfruttare automaticamente il tuo dispositivo macOS all'avvio", ha detto ironPeak.

A causa del fatto che l'hack è basato su hardware, è "non identificabile" e gli utenti di iPhone e Mac sono vulnerabili se lasciano il loro dispositivo fuori dalla loro vista, ad esempio passando attraverso la dogana. Presenta che richiede ancora il riavvio del dispositivo.

“Se sospetti che il tuo sistema sia manomesso, usa Apple Configurator per reinstallare bridgeOS sul tuo chip T2 descritto qui. Se sei un potenziale bersaglio di attori statali, verifica l'integrità del payload SMC utilizzando .eg rickmark / smcutil e non lasciare il tuo dispositivo incustodito ", ha detto ironPeak.

Per saperne di più sul sito di Ironpeak qui.

via ZDNet