Serangan rekayasa sosial Tim Microsoft terjadi baru-baru ini di platform

4 menit Baca

Ditampilkan di

Baca halaman pengungkapan kami untuk mengetahui bagaimana Anda dapat membantu MSPoweruser mempertahankan tim editorial Baca lebih lanjut

Serangan rekayasa sosial Tim Microsoft dilakukan oleh aktor ancaman Rusia, Midnight Blizzard, di platform baru-baru ini. Pelaku ancaman yang digunakan sebelumnya penyewa Microsoft 365 yang disusupi untuk membuat domain baru yang muncul sebagai entitas dukungan teknis. Di bawah penyamaran ini, Midnight Blizzard kemudian menggunakan pesan Teams untuk mencoba mencuri kredensial dari organisasi dengan melibatkan pengguna dan memperoleh persetujuan permintaan autentikasi multifaktor (MFA).

Semua organisasi yang menggunakan Microsoft Teams didorong untuk memperkuat praktik keamanan dan memperlakukan setiap permintaan autentikasi yang tidak dimulai oleh pengguna sebagai berbahaya.

Menurut penyelidikan terbaru mereka, kira-kira kurang dari 40 organisasi global yang terpengaruh oleh serangan rekayasa sosial Tim Microsoft. Seperti serangan sebelumnya dari pelaku ancaman ini, organisasi tersebut sebagian besar adalah sektor pemerintah, organisasi non-pemerintah (LSM), layanan TI, teknologi, manufaktur terpisah, dan media. Ini masuk akal, mengingat Midnight Blizzard adalah aktor ancaman Rusia, yang sebelumnya dikaitkan oleh pemerintah AS dan Inggris sebagai Badan Intelijen Asing Federasi Rusia.

Serangan itu terjadi pada Mei 2023. Jika Anda ingat, aktor ancaman lain, Storm-0558, juga menyebabkan beberapa kerusakan serius pada server Microsoft sekitar waktu itu.

Midnight Blizzard, bagaimanapun, menggunakan kredensial Microsoft Teams asli dari akun yang disusupi untuk mencoba meyakinkan pengguna untuk memasukkan kode ke prompt di perangkat mereka. Mereka melakukannya dengan menyamar sebagai dukungan teknis atau tim keamanan.

Menurut Microsoft, Midnight Blizzard melakukannya dalam 3 langkah:

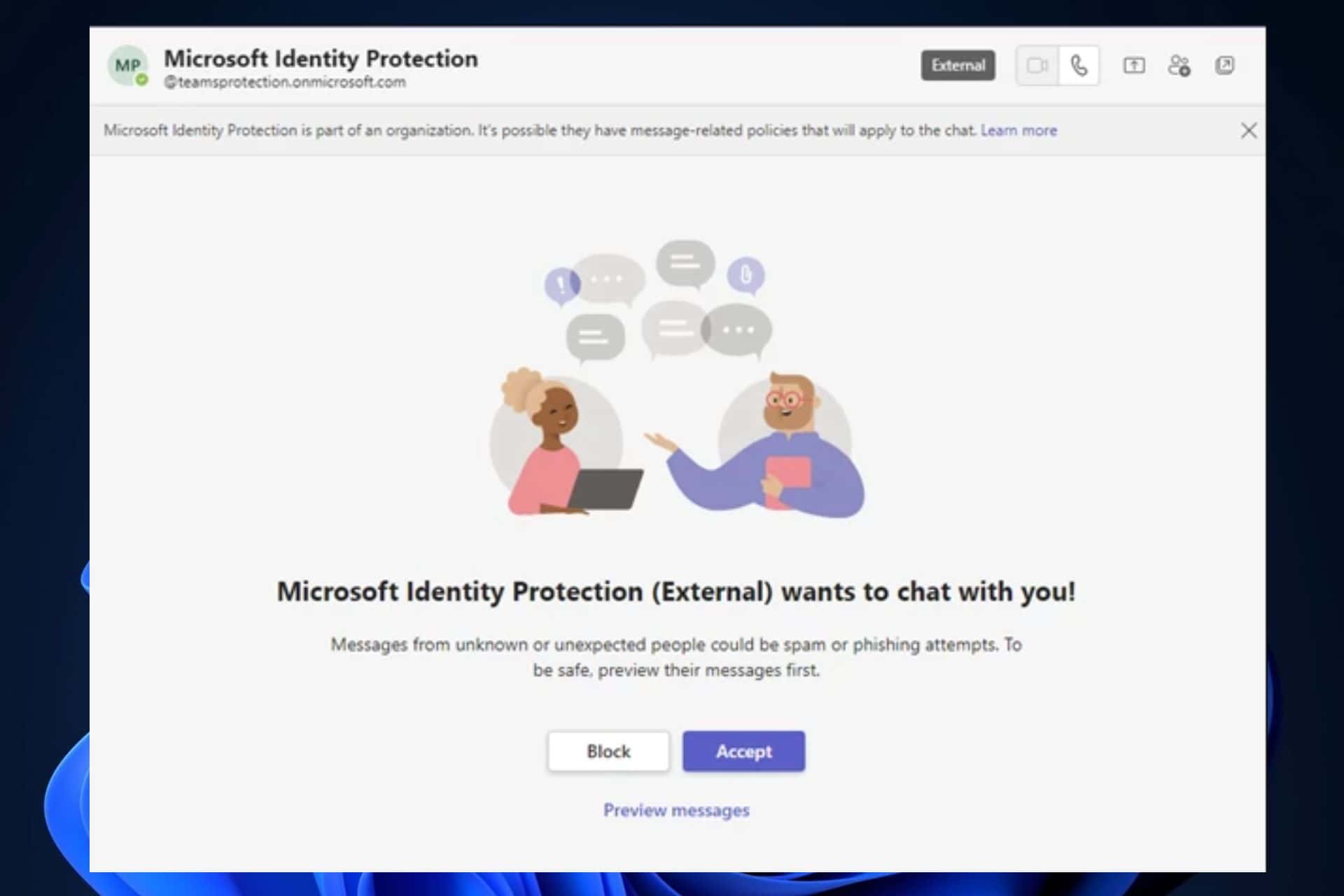

- Pengguna target mungkin menerima permintaan pesan Microsoft Teams dari pengguna eksternal yang berpura-pura sebagai tim dukungan teknis atau keamanan.

- Jika pengguna target menerima permintaan pesan, pengguna kemudian menerima pesan Microsoft Teams dari penyerang yang mencoba meyakinkan mereka untuk memasukkan kode ke dalam aplikasi Microsoft Authenticator di perangkat seluler mereka.

- Jika pengguna yang ditargetkan menerima permintaan pesan dan memasukkan kode ke dalam aplikasi Microsoft Authenticator, pelaku ancaman diberikan token untuk mengautentikasi sebagai pengguna yang ditargetkan. Aktor mendapatkan akses ke akun Microsoft 365 pengguna, setelah menyelesaikan alur autentikasi.

Microsoft merilis daftar nama email yang harus Anda perhatikan:

Indikator kompromi

| Indikator | Tipe | Deskripsi Produk |

| msftprotection.onmicrosoft[.]com | Nama domain | Subdomain yang dikendalikan oleh aktor jahat |

| identitasVerifikasi.onmicrosoft[.]com | Nama domain | Subdomain yang dikendalikan oleh aktor jahat |

| accountVerification.onmicrosoft[.]com | Nama domain | Subdomain yang dikendalikan oleh aktor jahat |

| azuresecuritycenter.onmicrosoft[.]com | Nama domain | Subdomain yang dikendalikan oleh aktor jahat |

| teamprotection.onmicrosoft[.]com | Nama domain | Subdomain yang dikendalikan oleh aktor jahat |

Namun, Anda dapat melindungi diri sendiri dan organisasi Anda dari serangan rekayasa sosial Microsoft Teams dengan mengikuti rekomendasi berikut:

- Percontohan dan mulai menerapkan metode autentikasi tahan phishing untuk pengguna.

- Implementasi VE Kekuatan autentikasi Akses Bersyarat untuk mewajibkan autentikasi tahan phishing bagi karyawan dan pengguna eksternal untuk aplikasi penting.

- Tentukan organisasi Microsoft 365 tepercaya untuk menentukan domain eksternal mana yang diizinkan atau diblokir untuk mengobrol dan bertemu.

- Menjaga Audit Microsoft 365 diaktifkan sehingga catatan audit dapat diselidiki jika diperlukan.

- Pahami dan pilih pengaturan akses terbaik untuk kolaborasi eksternal untuk organisasi Anda.

- Izinkan hanya perangkat yang dikenal yang melekat Baseline keamanan yang direkomendasikan Microsoft.

- Mendidik pengguna tentang rekayasa sosial dan serangan phishing kredensial, termasuk menahan diri untuk memasukkan kode MFA yang dikirim melalui segala bentuk pesan yang tidak diminta.

- Edukasi pengguna Microsoft Teams untuk memverifikasi penandaan 'Eksternal' pada upaya komunikasi dari entitas eksternal, berhati-hatilah dengan apa yang mereka bagikan, dan jangan pernah membagikan informasi akun mereka atau mengotorisasi permintaan masuk melalui obrolan.

- Mendidik pengguna untuk meninjau aktivitas masuk dan tandai upaya masuk yang mencurigakan sebagai "Ini bukan saya".

- Implementasi VE Kontrol Aplikasi Akses Bersyarat di Pertahanan Microsoft untuk Aplikasi Cloud untuk pengguna yang terhubung dari perangkat yang tidak dikelola.

Apa pendapat Anda tentang serangan rekayasa sosial Tim Microsoft ini? Beri tahu kami di bagian komentar di bawah.