Kaspersky memperingatkan kerentanan Zero-day baru sedang dieksploitasi secara aktif

2 menit Baca

Ditampilkan di

Baca halaman pengungkapan kami untuk mengetahui bagaimana Anda dapat membantu MSPoweruser mempertahankan tim editorial Baca lebih lanjut

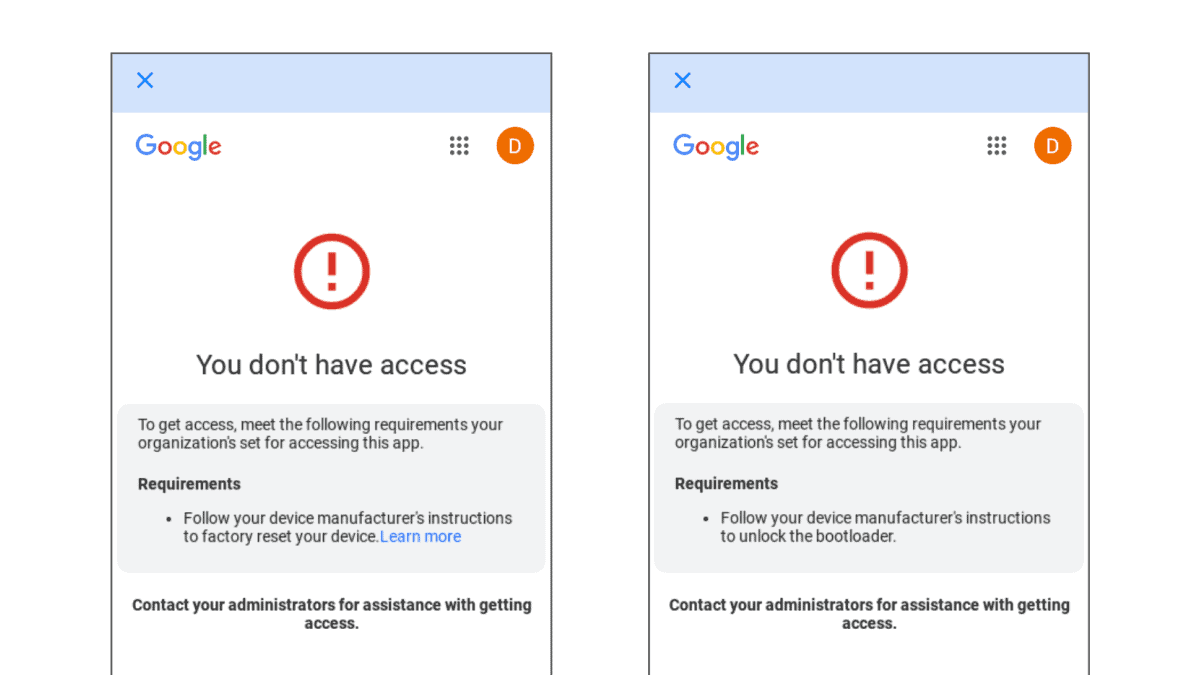

Kerentanan nol hari, serta empat lubang keamanan serupa yang berpotensi memungkinkan penjahat cyber akses penuh ke sistem Anda, ditemukan di file sistem win32k.sys selama penyelidikan malware baru-baru ini oleh Kapersky. Windows versi 7,8.1, dan 10, bersama dengan edisi server terkait, dapat ditargetkan.

Kerentanan tersebut mempotensiasi kelompok kriminal APT yang tidak dikenal untuk mengeksploitasi kerentanan ini untuk mendapatkan hak istimewa untuk menginstal pintu belakang Windows PowerShell, yang akan memungkinkan penjahat dunia maya untuk beroperasi tanpa jejak dan mendapatkan kendali penuh atas perangkat yang terinfeksi.

Kapersky telah merilis pembaruan tambalan, jadi selama sistem Anda mutakhir, Anda akan terlindungi; tapi mungkin dengan mengorbankan kenyamanan Anda. Sejak saat itu, pengguna mengeluh sistem mereka menjadi jauh lebih lambat, yang dapat dikaitkan dengan program antivirus tambahan yang diinstal.

Meskipun Anda tidak menginginkan perangkat yang sangat lambat, Anda juga tidak ingin perangkat yang keamanannya disusupi. Kapersky telah merekomendasikan langkah-langkah keamanan berikut untuk memastikan perlindungan yang paling efisien terhadap pemasangan pintu belakang karena kerentanan zero-day:

- Instal yang disediakan oleh Microsoft memperbarui untuk menutup kerentanan

- Perbarui perangkat lunak sistem operasi Anda secara teratur

- Gunakan solusi deteksi berbasis perilaku yang dapat mendeteksi ancaman yang tidak diketahui.

melalui DrWindows.de