Bug iMessage memungkinkan Anda diretas hanya dengan satu pesan

3 menit Baca

Ditampilkan di

Baca halaman pengungkapan kami untuk mengetahui bagaimana Anda dapat membantu MSPoweruser mempertahankan tim editorial Baca lebih lanjut

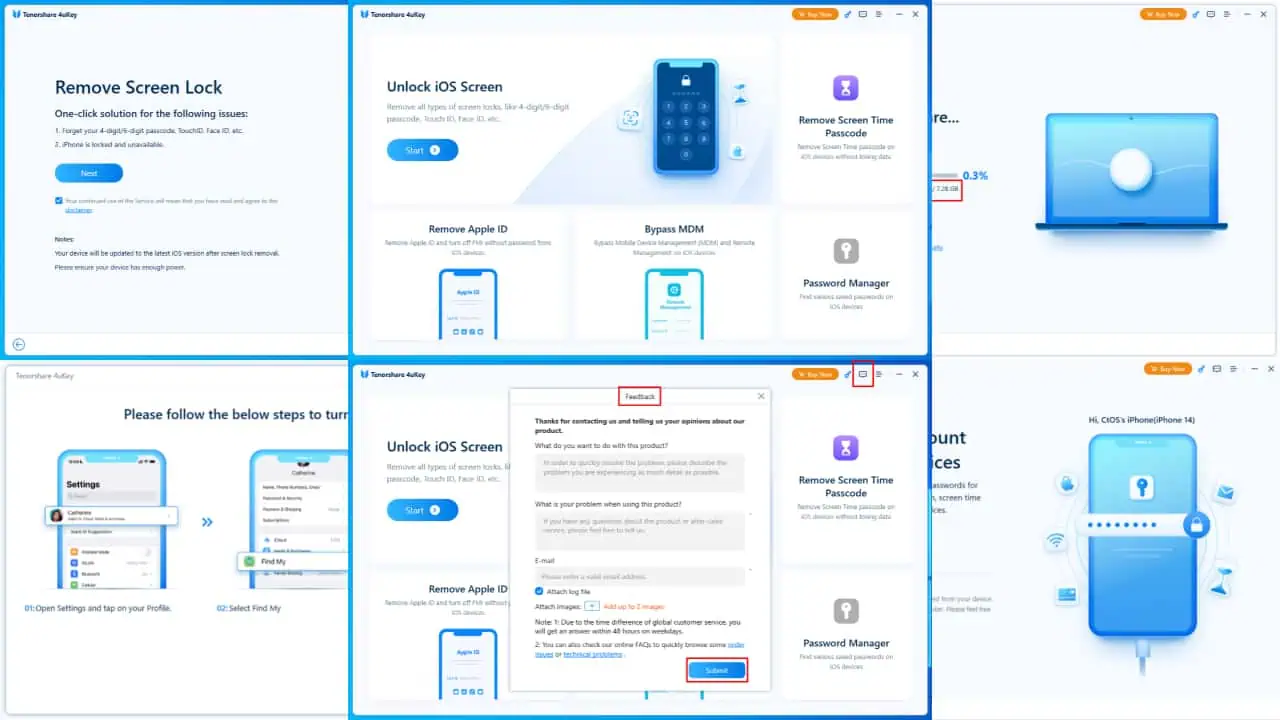

Pada konferensi keamanan Black Hat di Las Vegas, peneliti Google Project Zero Natalie Silvanovich mendemonstrasikan bug tanpa interaksi di klien iMessage iOS Apple yang dapat dieksploitasi untuk mendapatkan kendali atas perangkat pengguna.

Apple merilis beberapa tambalan untuk bug, tetapi masih belum menangani semuanya.

Ini dapat diubah menjadi semacam bug yang akan mengeksekusi kode dan pada akhirnya dapat digunakan untuk hal-hal yang dipersenjatai seperti mengakses data Anda.

Jadi skenario terburuknya adalah bug ini digunakan untuk merugikan pengguna.

Silanovich bekerja dengan anggota Project Zero Samuel Gro untuk menyelidiki apakah bentuk pesan lain termasuk SMS, MMS, dan pesan suara visual telah disusupi. Setelah melakukan rekayasa balik dan mencari kekurangan, dia menemukan beberapa bug yang dapat dieksploitasi di iMessage.

Alasannya adalah karena iMessage menawarkan berbagai opsi dan fitur komunikasi, yang membuat kesalahan dan kelemahan lebih mungkin terjadi- misalnya Animojis, merender file seperti foto dan video dan integrasi dengan aplikasi lain, termasuk Apple Pay, iTunes, Airbnb, dll.

Bug tanpa interaksi yang menonjol adalah bug yang memungkinkan peretas mengekstrak data dari pesan pengguna. Bug tersebut akan memungkinkan penyerang untuk mengirim teks yang dibuat khusus ke target, sebagai gantinya untuk konten pesan SMS atau gambar mereka, misalnya.

Meskipun iOS biasanya memiliki perlindungan yang akan memblokir serangan, bug ini memanfaatkan logika yang mendasari sistem, sehingga pertahanan iOS menafsirkannya sebagai sah.

Karena bug ini tidak memerlukan tindakan apa pun dari korban, mereka disukai oleh vendor dan peretas negara-bangsa. Silanovich menemukan bahwa kerentanan yang ditemukan berpotensi bernilai puluhan juta dolar di pasar eksploitasi.

Bug seperti ini sudah lama tidak dipublikasikan.

Ada banyak permukaan serangan tambahan dalam program seperti iMessage. Bug individu cukup mudah untuk ditambal, tetapi Anda tidak akan pernah dapat menemukan semua bug dalam perangkat lunak, dan setiap pustaka yang Anda gunakan akan menjadi permukaan serangan. Sehingga masalah desain tersebut relatif sulit untuk diperbaiki.

Meskipun dia tidak menemukan bug serupa di Android. dia juga menemukannya di WhatsApp, Facetime, dan webRTC protokol konferensi video.

Mungkin ini adalah area yang luput dari keamanan.

Ada banyak fokus pada penerapan perlindungan seperti kriptografi, tetapi tidak masalah seberapa bagus kripto Anda jika program memiliki bug di pihak penerima.

Silanovich menyarankan Anda untuk terus memperbarui sistem operasi dan aplikasi ponsel Anda, karena Apple baru-baru ini menambal semua bug iMessage yang telah ia berikan, di iOS 12.4 dan macOS 10.14.6.

Sumber: kabel