A Microsoft Defender for Endpoint mostantól felismeri a nem felügyelt eszközöket a hálózaton

2 perc olvas

Publikálva

Olvassa el közzétételi oldalunkat, hogy megtudja, hogyan segítheti az MSPowerusert a szerkesztői csapat fenntartásában Tovább

A Microsoft bejelentette hogy a nem felügyelt eszközök, például alkalmazott telefonok vagy szélhámos hardverek felderítése a vállalati hálózaton ma már általában elérhető a Microsoft Defender for Endpoint szolgáltatásban.

A Microsoft szerint az ilyen eszközök a legnagyobb kockázatot jelentik a szervezet kiberbiztonsági testtartása szempontjából.

„A legkockázatosabb fenyegetés az, amelyről nem tud. A nem felügyelt eszközök szó szerint az egyik leggyengébb láncszem. Először az intelligens támadók mennek oda” – mondta David Weston, a Microsoft vállalati és operációs rendszer-biztonsági igazgatója.

Az új kiadás a következő új új lehetőségeket kínálja:

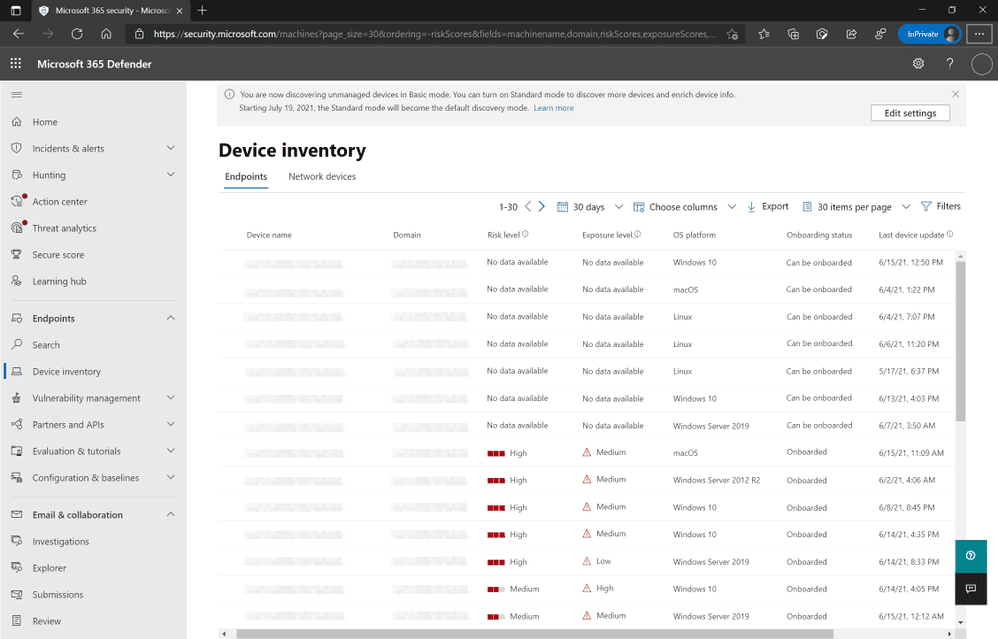

- A vállalati hálózathoz csatlakoztatott végpontok és hálózati eszközök felfedezése

Ez a képesség lehetővé teszi a Defender for Endpoint számára, hogy felfedezze azokat a nem felügyelt munkaállomásokat, kiszolgálókat és mobil végpontokat (Windows, Linux, macOS, iOS és Android), amelyek nincsenek beépítve és nem biztosítottak. Ezenkívül a hálózati eszközök (pl. kapcsolók, útválasztók, tűzfalak, WLAN-vezérlők, VPN-átjárók és mások) felfedezhetők és hozzáadhatók az eszközleltárhoz az előre konfigurált hálózati eszközök időszakos hitelesített vizsgálatával.

- A fedélzeten felfedezett eszközöket integrált munkafolyamatok segítségével rögzítheti

Miután felfedezték, a nem felügyelt végpont és a hálózatokhoz csatlakoztatott hálózati eszközök beépülhetnek a Defender for Endpointba. Az integrált új munkafolyamatok és új biztonsági ajánlások a fenyegetés- és sebezhetőségkezelési tapasztalatokban megkönnyítik ezen eszközök beépítését és biztonságát.

- Tekintse át az értékeléseket, foglalkozzon az újonnan felfedezett eszközök fenyegetéseivel és sebezhetőségeivel

Miután felfedezték a végpontokat és a hálózati eszközöket, az értékelések a Defender segítségével futtathatók az Endpoint fenyegetés- és sebezhetőségkezelési képességeihez. Ezek a biztonsági ajánlások felhasználhatók olyan eszközökkel kapcsolatos problémák megoldására, amelyek segítenek csökkenteni a szervezet fenyegetéseit és kockázatait.

Az új képességek alapértelmezés szerint engedélyezve vannak, és a programban megjelenő sáv jelzi Végpontok\Eszközkészlet szakasz a Microsoft 365 Defender konzolról.

További információért kérjük, olvassa el a eszközfelfedezés és a hálózati felfedezés dokumentációk a Microsoft Docs-on.

Felhasználói fórum

0 üzenetek