A Microsoft azt tanácsolja a vállalatoknak, hogy sürgősen javítsák ki a féregteleníthető kritikus Windows Server RCE-t

1 perc olvas

Publikálva

Olvassa el közzétételi oldalunkat, hogy megtudja, hogyan segítheti az MSPowerusert a szerkesztői csapat fenntartásában Tovább

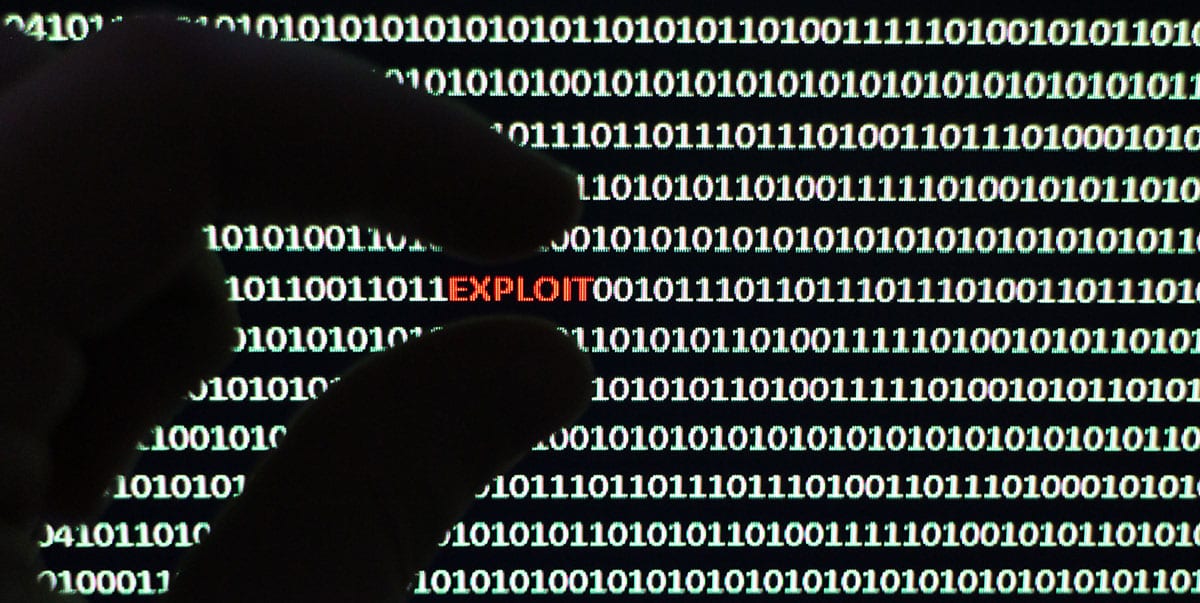

A Microsoft csendben kiadott egy javítást egy komoly, könnyen kihasználható távoli kódexploithoz Windows asztali számítógépekhez és szerverekhez, beleértve a legújabb Windows 11 és Windows Server 2022 rendszereket.

A kizsákmányolás a HTTP protokollveremben (HTTP.sys) található, és csak úgy használható ki, hogy egy speciálisan kialakított csomagot küld egy megcélzott szerverre, amely a HTTP protokoll verem (http.sys) segítségével dolgozza fel a csomagokat. A támadókat nem is kell hitelesíteni.

Szerencsére még nem adtak ki bizonyítékot a CVE-2022-21907 koncepciókódjára, és nincs ismert kizsákmányolás a vadonban.

Enyhítés is rendelkezésre áll.

A Windows Server 2019 és a Windows 10 1809-es verziójában a biztonsági rést tartalmazó HTTP Trailer Support szolgáltatás alapértelmezés szerint nem aktív. A következő rendszerleíró kulcsot kell konfigurálni a sebezhető állapot bevezetéséhez:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters\

"EnableTrailerSupport"=dword:00000001

Ez a mérséklés nem vonatkozik a többi érintett verzióra.

Mindazonáltal a Microsoft azt javasolja, hogy az informatikai személyzet prioritásként kezelje az érintett szerverek javítását.

További információ a problémáról a Microsoftnál itt.

keresztül BleepingComputer