A hackerek azt mondják, hogy feltörték az Apple T2 Secure Enclave chipjét

2 perc olvas

Frissítve

Olvassa el közzétételi oldalunkat, hogy megtudja, hogyan segítheti az MSPowerusert a szerkesztői csapat fenntartásában Tovább

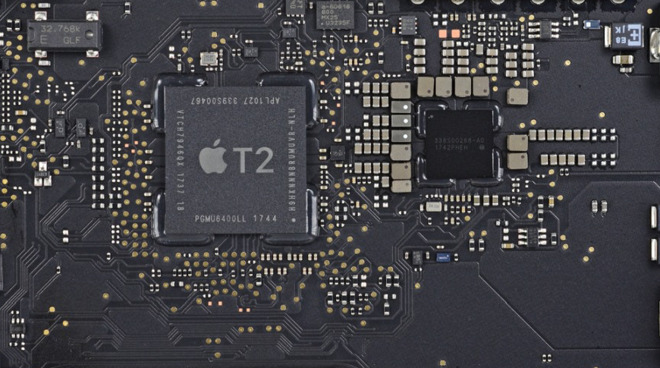

Az Apple régóta gyártotta Secure Enclave processzorának nagy részét iPhone-jaiban, újabban pedig Macbookjaiban, de ma a hackerek bejelentették a processzor „kibocsáthatatlan” kihasználását, amely elméletileg teljes kontrollt adhat nekik a chipek által védett eszközök felett, beleértve az érzékeny adatok visszafejtését is.

A kihasználás két korábbi sebezhetőséget (heckm8 és Blackbird) ötvöz, amelyeket az iPhone börtönbontásához használtak, és a hack lehetővé tette számukra, hogy indításkor futtassák a kódot a T2 biztonsági chipen belül.

Az ironPeak hacker szerint az Apple egy hibakereső felületet hagyott nyitva a T2 biztonsági chip szállításakor az ügyfelek számára, lehetővé téve bárki számára, hogy hitelesítés nélkül belépjen az Eszköz firmware-frissítés (DFU) módba.

A T2 biztonsági chip jelenleg börtönbontása magában foglalja a csatlakozást egy Mac / MacBook számítógéphez USB-C-n keresztül, és a Checkra0.11.0n börtönbontó szoftver 1 verziójának futtatását a Mac indítási folyamata alatt.

Mindazonáltal "ezzel a módszerrel létre lehet hozni egy USB-C kábelt, amely automatikusan kihasználhatja a MacOS-eszközt indításkor" - mondta az ironPeak.

Mivel a feltörés hardver alapú, „kibocsáthatatlan”, és az iPhone és a Mac felhasználói sebezhetőek, ha eszközüket elhagyják szem elől, például áthaladnak a vámokon. Bemutatja, hogy továbbra is szükség van a készülék újraindítására.

„Ha gyanítja, hogy a rendszert manipulálták, az Apple Configurator segítségével telepítse újra a bridgeOS-t az itt leírt T2 chipre. Ha potenciális célpontja vagy az állami szereplőknek, akkor az .eg rickmark / smcutil használatával ellenőrizd az SMC hasznos terhelésének integritását, és ne hagyd felügyelet nélkül az eszközödet ”- mondta az ironPeak.

Tovább az Ironpeak itt található helyén.

keresztül ZDNet