A Google elmagyarázza a megnövekedett in-the-wild kihasználásokat

3 perc olvas

Publikálva

Olvassa el közzétételi oldalunkat, hogy megtudja, hogyan segítheti az MSPowerusert a szerkesztői csapat fenntartásában Tovább

Úgy tűnik, hogy a legutóbbi Chrome-blogokban megszaporodtak a „CVE-1234-567 kiaknázása a vadonban létezik” kifejezés. Ez érthető módon riasztó a legtöbb Chrome-felhasználó számára. Bár a kihasználások számának növekedése valóban aggasztó lehet, a Chrome Security kifejtette, hogy ez a tendencia a kizsákmányolás fokozott láthatóságát is jelezheti. Szóval, melyik az?

A tendenciát valószínűleg mindkét ok okozza Adrian Taylor, a Chrome Security munkatársa egy blogban hogy tisztázzunk néhány tévhitet ezzel kapcsolatban.

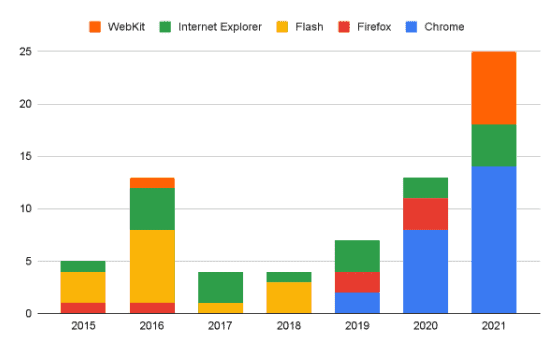

A Project Zero nyomon követte a böngészőkben feltárt összes, in the wild nulladik napi hibát, beleértve a WebKit, Internet Explorer, Flash, Firefoxés Chrome.

A Chrome ezen kizsákmányolásának növekedése 2019 és 2021 között meglehetősen észrevehető. Éppen ellenkezőleg, 2015 és 2018 között nem voltak rögzített nulladik napi hibák a Chrome-ban. A Chrome Security egyértelművé teszi, hogy ez nem feltétlenül jelenti azt, hogy egyáltalán nem történt kihasználás a Chromium-alapú böngészőkben ezekben az években. Felismeri, hogy nincs teljes áttekintése az aktív kiaknázásról, és a rendelkezésre álló adatok mintavételi torzítást okozhatnak.

Akkor most miért van sok kihasználás? A Chrome Security ennek négy lehetséges okra vezethető vissza: a szállítók átláthatósága, a támadókra való fokozott összpontosítás, a Site Isolation projekt befejezése, valamint a bonyolultság és a szoftverhibák közötti kapcsolat.

Először is, a böngészőgyártók közül sokan közzétesznek részleteket az ilyen kizsákmányolásokról a kiadási közleményeikben. A múltban nem ez volt a gyakorlat, amikor a böngészőgyártók nem jelentették be, hogy hibát támadnak, még akkor sem, ha ennek tudatában voltak.

Másodszor, a támadók fókuszában van fejlődés. 2020 elején az Edge Chromium renderelőmotorra váltott. Természetesen a támadók a legnépszerűbb célpontot választják, mert akkor több felhasználót támadhatnak meg.

Harmadszor, a hibák számának növekedése annak tudható be, hogy a közelmúltban befejeződött a többéves Site Isolation projekt, ami miatt egyetlen hiba szinte nem elegendő ahhoz, hogy sok kárt okozzon. Mint ilyenek, a múltban csak egyetlen hibát igénylő támadásokhoz most többre volt szükség. 2015 előtt több weboldal csak egyetlen megjelenítő folyamatban volt, így egyetlen hibával lehetett ellopni a felhasználók adatait más webekről. A Site Isolation projekttel a nyomkövetőknek két vagy több hibát kell összeláncolniuk, hogy veszélybe sodorják a megjelenítői folyamatot, és beugorjanak a Chrome böngésző folyamatába vagy operációs rendszerébe.

Végül ez annak az egyszerű ténynek tudható be, hogy a szoftverekben vannak hibák, és ezek egy része kihasználható. A böngészők tükrözik az operációs rendszer összetettségét, és a nagy bonyolultság több hibának felel meg.

Ezek azt jelentik, hogy a kihasznált hibák száma nem a biztonsági kockázat pontos mértéke. A Chrome csapata azonban biztosítja, hogy keményen dolgoznak a hibák észlelésén és kijavításán a kiadás előtt. Ami az n-napos támadásokat illeti (a már kijavított hibák kihasználása), a Chrome-ban használt 35 napról (átlagosan 76 napról 18 napra) jelentősen csökkent a „patch gap”-ük. Ennek további csökkentésére is számítanak.

Mindazonáltal a Chrome felismerte, hogy függetlenül attól, hogy milyen sebességgel próbálják kijavítani a vadon élő kizsákmányolást, ezek a támadások rosszak. Ezért nagyon keményen igyekeznek drágává és bonyolulttá tenni a támadást az ellenség számára. A Chrome konkrét projektjei közé tartozik a Site Isolation folyamatos megerősítése, főleg Androidra, V8 kupac homokozó, MiraclePtr és Scan projektek, memóriabiztos nyelvek új Chrome-alkatrészek írásában és a kiaknázás utáni enyhítésekben.

A Chrome keményen dolgozik a biztonság biztosításán ezeken a nagy biztonságtechnikai projekteken keresztül. A felhasználók azonban tehetnek valami egyszerűt, hogy segítsenek. Ha a Chrome emlékezteti a frissítésre, tegye meg.