A szereplők átdolgozzák az adathalász kampányok anyagait, hogy a Microsoft 365-tel több állami vállalkozót sújtsanak áldozatul

3 perc olvas

Publikálva

Olvassa el közzétételi oldalunkat, hogy megtudja, hogyan segítheti az MSPowerusert a szerkesztői csapat fenntartásában Tovább

Rosszindulatú szereplők egy csoportja kiegyenlítette adathalász kampányait, hogy a hatalmas cégeket (különösen az energetikai, a professzionális szolgáltatások és az építőiparban tevékenykedőket) átverje, hogy beadják Microsoft Office 365 fiók hitelesítő adatait. Az adathalászat-észlelési és válaszadási megoldásokkal foglalkozó cég jelentése szerint Cofense, a kampány üzemeltetői továbbfejlesztették csalielemeik folyamatát és kialakítását, és most más amerikai kormányzati szerveknek álcázzák magukat, mint például a Közlekedési, Kereskedelmi és Munkaügyi Minisztérium.

"A fenyegetőző szereplők kampánysorozatot folytatnak, amely az Egyesült Államok kormányának több osztályát meghamisítja" - mondta Cofense. „Az e-mailek azt állítják, hogy kormányzati projektekre kérnek ajánlatot, de az áldozatokat hitelesítő adathalász oldalakra vezetik. Ezek a kampányok legalább 2019 közepe óta folynak, és először 2019 júliusában jelent meg a Flash Alert. Ezek a fejlett kampányok jól kidolgozottak, biztonságos e-mail átjárókkal (SEG) védett környezetben is láthatók, nagyon meggyőzőek és jól mutatnak. hogy megcélozzák. Az idők során fejlődtek az e-mailek tartalmának, a PDF-tartalomnak, valamint a hitelesítő adathalász oldalak megjelenésének és viselkedésének javításával.”

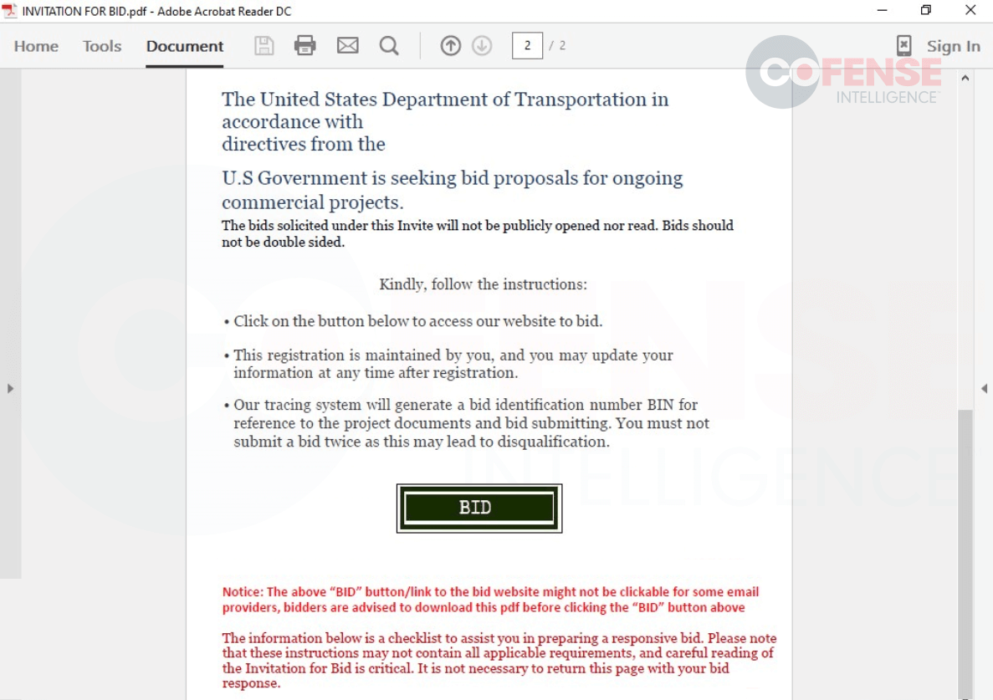

A Cofense egy sor képernyőképet mutatott be, amelyek összehasonlították a támadók által használt korábbi és jelenlegi anyagokat. Ezeket a fejlesztéseket először az e-mailek és a PDF-ek érik el, amelyeket most személyre szabnak, hogy hitelesebbnek tűnjenek. „A korai e-mailek egyszerűbb e-mail-törzsei voltak logók nélkül, és viszonylag egyszerű nyelvezetű” – tette hozzá Cofense. „A legújabb e-mailek logókat, aláírási blokkokat, következetes formázást és részletesebb utasításokat használtak. A legutóbbi e-mailek linkeket is tartalmaznak a PDF-fájlok eléréséhez, nem pedig közvetlenül csatolni őket."

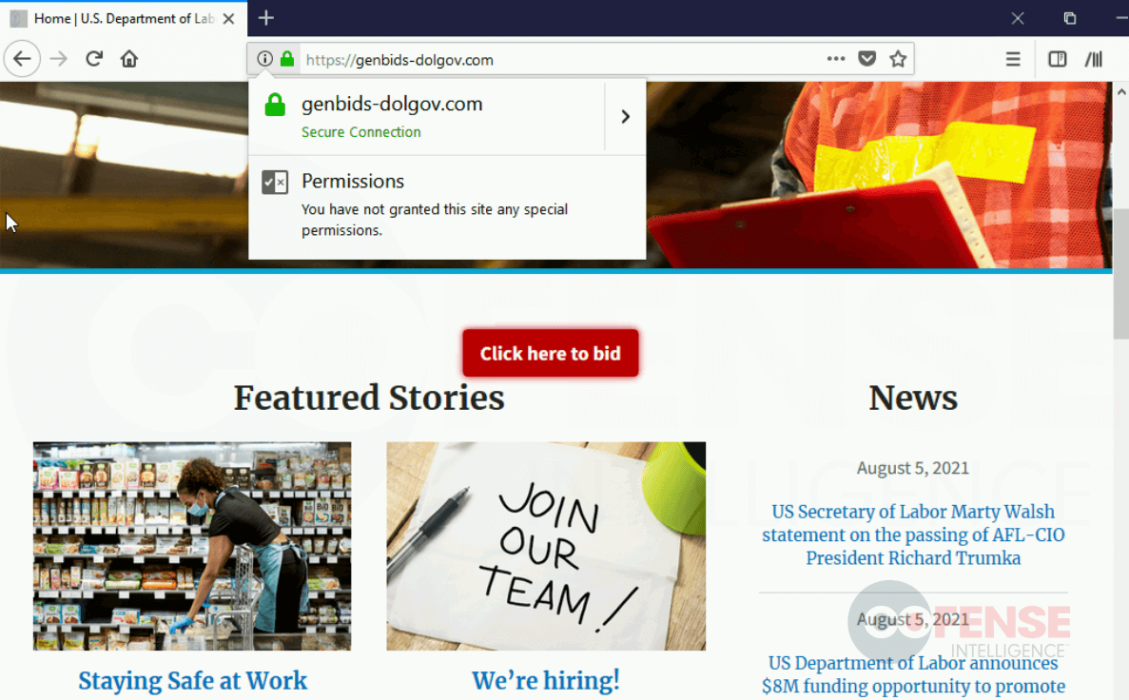

Másrészt, hogy megakadályozzák az áldozatok gyanúját, a fenyegetés szereplői a hitelesítő adathalász oldalon is változtattak, a bejelentkezési folyamattól a tervezésig és a témákig. Az oldalak URL-jeit is szándékosan hosszabbra cseréljük (pl. Transportation[.]gov[.]bidprocure[.]secure[.]akjackpot[.]com), így a célpontok csak a .gov részt látják majd kisebb böngészőben ablakok. Ezenkívül a kampány immár captcha-követelményeket és egyéb utasításokat is tartalmaz, amelyek hihetőbbé teszik a folyamatot.

Az ilyen kampányok finomításai nagyobb kihívást jelentenek a célpontok számára a valódi webhelyek és dokumentumok megkülönböztetése a meghamisítottaktól, különösen most, amikor a szereplők frissített, eredeti forrásból másolt információkat használnak. Mindazonáltal Cofense hangsúlyozta, hogy még mindig vannak módok arra, hogy megakadályozzák, hogy ezeknek a cselekményeknek az áldozatává váljanak. Eltekintve attól, hogy apró részleteket észlel (pl. rossz dátum az oldalakon és gyanús URL-ek), minden címzettnek mindig óvatosnak kell lennie a hivatkozásokra kattintva, nem csak az e-mailekbe ágyazottakra, hanem a mellékletekre is.