Egy új sérülékenység kiválthatja a Kernel Exploitot a MacOS rendszerben

2 perc olvas

Publikálva

Olvassa el közzétételi oldalunkat, hogy megtudja, hogyan segítheti az MSPowerusert a szerkesztői csapat fenntartásában Tovább

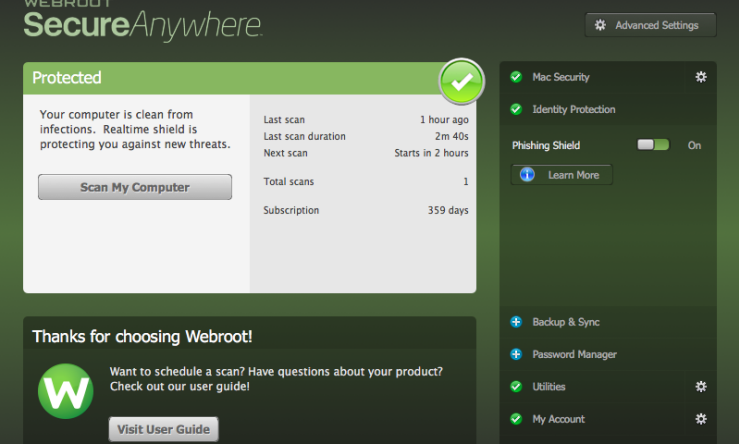

Új sérülékenységet fedeztek fel, és ezúttal egy vírusirtóról van szó. A közelmúltban a kutatók felfedezték, hogy a Webroot Anti-virus Mac-es verziója kritikus biztonsági rést tartalmaz.

A Webroot SecureAnywhere nevű sebezhetősége lehetővé teszi a támadók számára, hogy tetszőleges kódokat hajtsanak végre kernelszinten MacOS rendszerben. A sebezhetőséget először a Trustwave SpiderLabs kutatói fedezték fel.

A macOS-hez készült Webroot SecureAnywhere megoldás kernel-illesztőprogramjában egy felhasználó által vezérelhető mutatóhivatkozás található, amelynek kiváltó oka egy tetszőleges, felhasználó által biztosított mutató, amelyből kiolvasható és esetleg írható is. Mint ilyen, a probléma élesíti a támadót egy „mit hova ír” kernel modullal, azzal a figyelmeztetéssel, hogy a mutató által hivatkozott memória eredeti értékének egyenlőnek kell lennie (int) -1-gyel.

A jó azonban az, hogy a kártevőt csak helyileg lehet befecskendezni, így a támadónak hozzá kell férnie az eszközhöz.

Mivel csak helyi, a támadónak helyileg végrehajtott rosszindulatú programra van szüksége, vagy meg kell győznie a bejelentkezett felhasználót, hogy közösségi manipulációval nyissa meg a kizsákmányolást.

A sebezhetőséget először 29. június 2018-én fedezték fel, és a Webroot 24. július 2018-én kiadott egy javítást erre a hibára. A cég egy blogbejegyzésben is megosztott néhány részletet a javítással kapcsolatban.

Ügyfeleink biztonsága kiemelten fontos a Webroot számára. Ezt a biztonsági rést a 9.0.8.34-es szoftververzió orvosolta, amely 24. július 2018-e óta elérhető ügyfeleink számára. Nincs bizonyítékunk arra, hogy a sérülékenység kompromittálódott volna.

A felhasználóknak azt tanácsoljuk, hogy frissítsenek a 9.0.8.34-es verzióra, hogy megbizonyosodjanak a biztonsági rés javításáról.

Keresztül: Legfrissebb hackerhírek