Nova ranjivost mogla bi pokrenuti iskorištavanje kernela u MacOS-u

2 min. čitati

Objavljeno na

Pročitajte našu stranicu za otkrivanje kako biste saznali kako možete pomoći MSPoweruseru da održi urednički tim Čitaj više

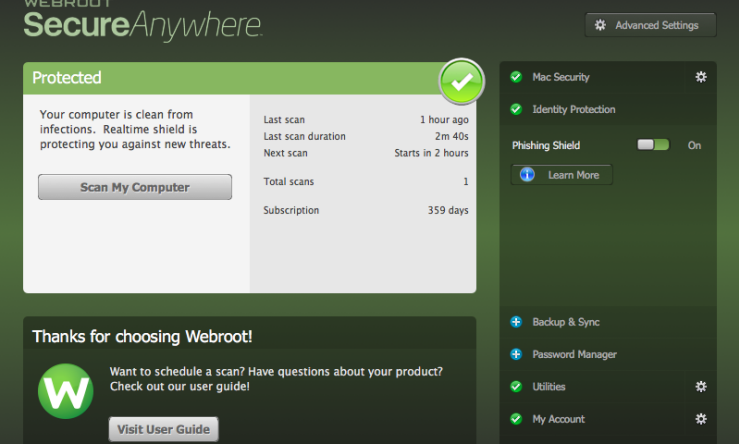

Otkrivena je nova ranjivost, a ovaj put je to Anti-virus. Nedavno su istraživači otkrili da Mac verzija Webroot Anti-virusa ima kritičnu ranjivost.

Nazvana ranjivost Webroot SecureAnywhere, omogućit će napadaču da izvrši proizvoljne kodove na razini kernela u MacOS-u. Ranjivost su prvi otkrili istraživači iz Trustwave SpiderLabsa.

Dereferenciranje pokazivača koje može kontrolirati korisnik postoji u upravljačkom programu jezgre rješenja Webroot SecureAnywhere za macOS čiji je osnovni uzrok proizvoljni pokazivač koji se očitava i potencijalno također zapisuje. Kao takav, problem naoružava napadača s gadgetom jezgre pisati-što gdje uz upozorenje da izvorna vrijednost memorije na koju upućuje pokazivač mora biti jednaka (int) -1.

Dobra stvar je, međutim, da se zlonamjerni softver može ubrizgati samo lokalno, tako da bi napadač trebao imati pristup uređaju.

Budući da je samo lokalni, napadač bi trebao lokalno izvršavanje zlonamjernog softvera ili uvjeriti prijavljenog korisnika da otvori exploit putem društvenog inženjeringa.

Ranjivost je prvi put otkrivena 29. lipnja 2018., a Webroot je izdao zakrpu za ovaj nedostatak 24. srpnja 2018. Tvrtka je također podijelila neke detalje o zakrpi u postu na blogu.

Sigurnost naših kupaca je od najveće važnosti za Webroot. Ova ranjivost je otklonjena u verziji softvera 9.0.8.34 koja je dostupna našim korisnicima od 24. srpnja 2018. Nemamo dokaza o bilo kakvim kompromisima zbog ove ranjivosti.

Korisnicima se savjetuje da nadograde na verziju 9.0.8.34 kako bi bili sigurni da je ranjivost zakrpljena.