Une attaque d'ingénierie sociale Microsoft Teams s'est produite récemment sur la plate-forme

4 minute. lis

Publié le

Lisez notre page de divulgation pour savoir comment vous pouvez aider MSPoweruser à soutenir l'équipe éditoriale En savoir plus

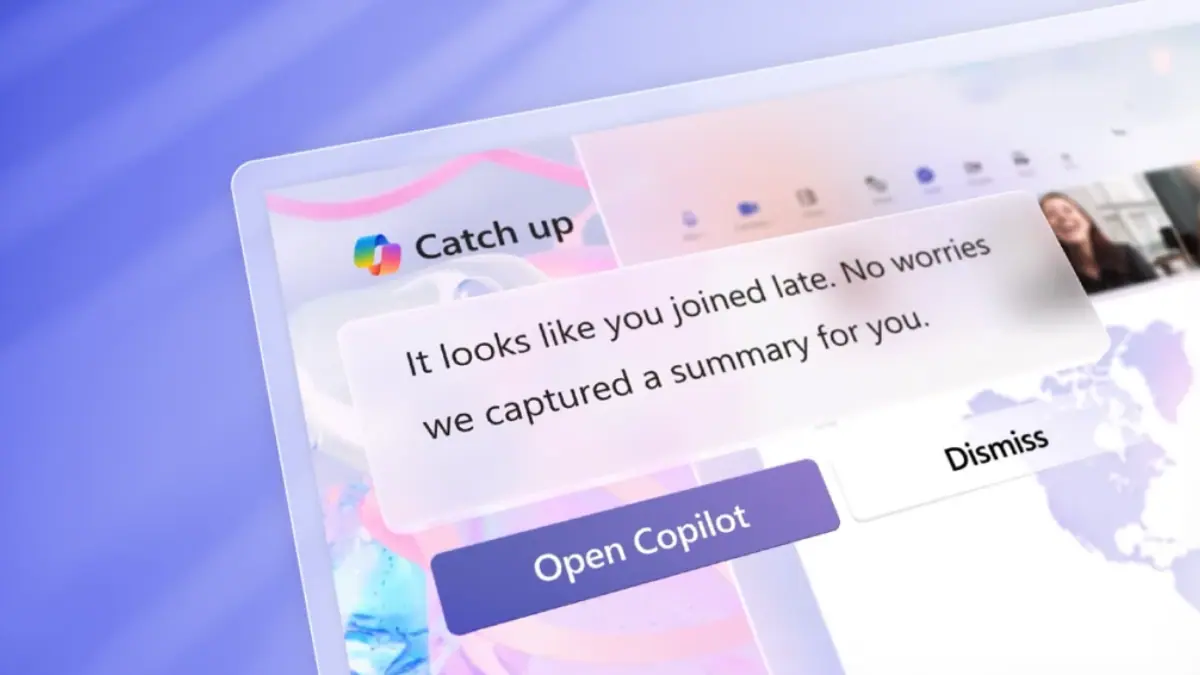

Une attaque d'ingénierie sociale Microsoft Teams a récemment été menée par l'acteur menaçant russe Midnight Blizzard sur la plate-forme. L'acteur menaçant utilisé précédemment locataires Microsoft 365 compromis pour créer de nouveaux domaines qui apparaissent comme des entités de support technique. Sous ces déguisements, Midnight Blizzard utilise ensuite les messages Teams pour tenter de voler les informations d'identification des organisations en engageant un utilisateur et en obtenant l'approbation des invites d'authentification multifacteur (MFA).

Toutes les organisations qui utilisent Microsoft Teams sont encouragées à renforcer les pratiques de sécurité et à traiter toute demande d'authentification non initiée par l'utilisateur comme malveillante.

Selon leur dernière enquête, environ moins de 40 organisations mondiales ont été touchées par l'attaque d'ingénierie sociale de Microsoft Teams. Comme pour les attaques précédentes de ces acteurs de la menace, les organisations étaient principalement des secteurs gouvernementaux, des organisations non gouvernementales (ONG), des services informatiques, de la technologie, de la fabrication discrète et des médias. Cela a du sens, étant donné que Midnight Blizzard est un acteur de la menace russe, précédemment attribué par les gouvernements américain et britannique au service de renseignement étranger de la Fédération de Russie.

Les attaques ont eu lieu en mai 2023. Si vous vous en souvenez, un autre acteur menaçant, Storm-0558, a également causé de graves dommages aux serveurs de Microsoft à cette époque.

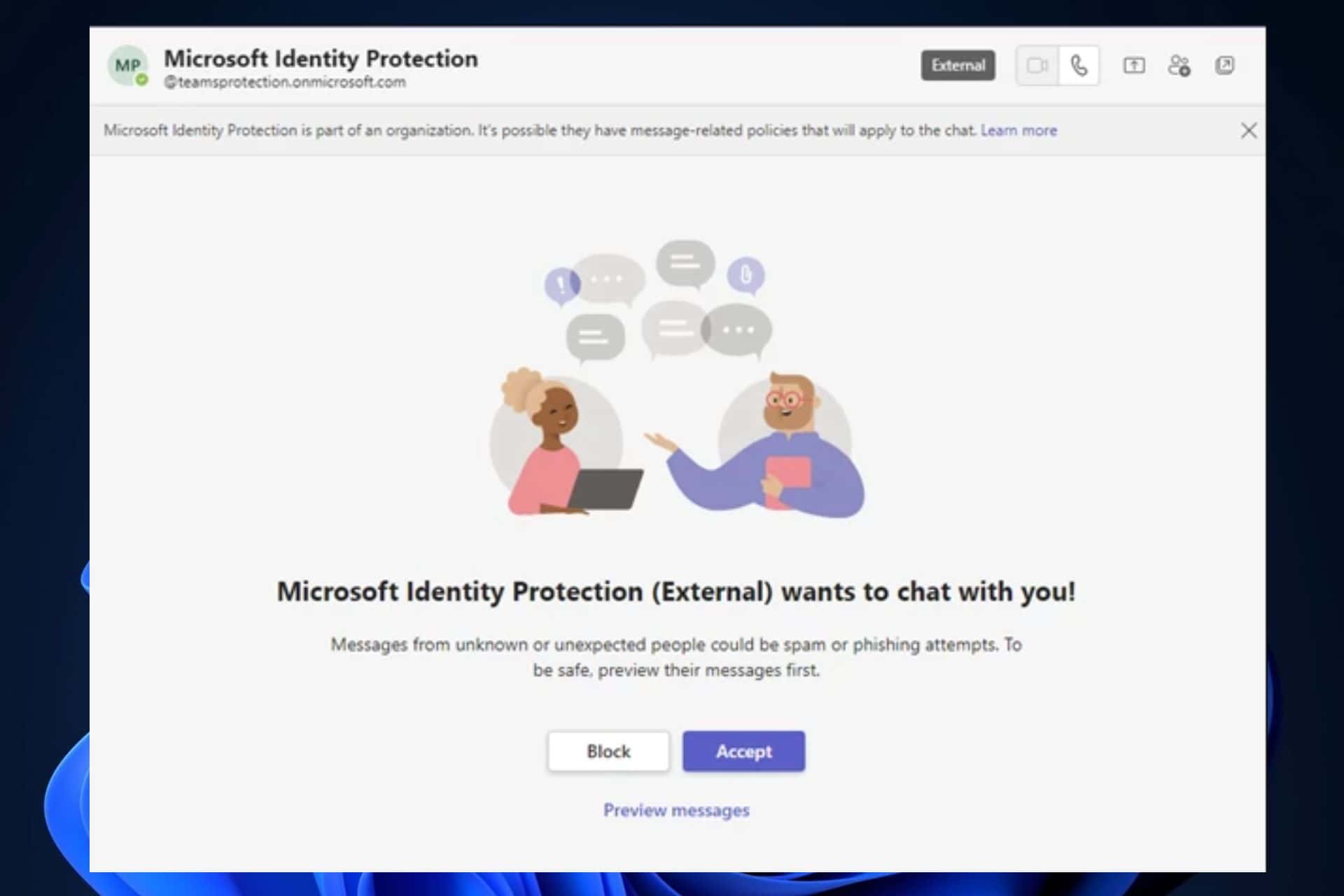

Midnight Blizzard, cependant, utilise de véritables informations d'identification Microsoft Teams provenant de comptes compromis pour tenter de convaincre les utilisateurs d'entrer le code dans l'invite de leur appareil. Ils le font en se faisant passer pour une équipe de support technique ou de sécurité.

Selon Microsoft, Midnight Blizzard le fait en 3 étapes :

- L'utilisateur cible peut recevoir une demande de message Microsoft Teams d'un utilisateur externe se faisant passer pour une équipe de support technique ou de sécurité.

- Si l'utilisateur cible accepte la demande de message, l'utilisateur reçoit alors un message Microsoft Teams de l'attaquant tentant de le convaincre d'entrer un code dans l'application Microsoft Authenticator sur son appareil mobile.

- Si l'utilisateur ciblé accepte la demande de message et entre le code dans l'application Microsoft Authenticator, l'auteur de la menace reçoit un jeton pour s'authentifier en tant qu'utilisateur ciblé. L'acteur accède au compte Microsoft 365 de l'utilisateur après avoir terminé le flux d'authentification.

Microsoft a publié une liste des noms de messagerie auxquels vous devez faire attention :

Indicateurs de compromis

| Indicateur | Type | Description |

| msftprotection.onmicrosoft[.]com | Nom de domaine | Sous-domaine contrôlé par des acteurs malveillants |

| IdentityVerification.onmicrosoft[.]com | Nom de domaine | Sous-domaine contrôlé par des acteurs malveillants |

| comptesVerification.onmicrosoft[.]com | Nom de domaine | Sous-domaine contrôlé par des acteurs malveillants |

| azuresecuritycenter.onmicrosoft[.]com | Nom de domaine | Sous-domaine contrôlé par des acteurs malveillants |

| teamsprotection.onmicrosoft[.]com | Nom de domaine | Sous-domaine contrôlé par des acteurs malveillants |

Cependant, vous pouvez vous protéger, vous et votre organisation, contre les attaques d'ingénierie sociale Microsoft Teams en suivant ces recommandations :

- Pilotez et commencez à déployer méthodes d'authentification résistantes au phishing pour les utilisateurs.

- Mettre en œuvre le Force d'authentification de l'accès conditionnel exiger une authentification anti-hameçonnage pour les employés et les utilisateurs externes pour les applications critiques.

- Spécifier les organisations Microsoft 365 approuvées pour définir quels domaines externes sont autorisés ou bloqués pour discuter et se rencontrer.

- XNUMX éléments à Audit Microsoft 365 activé afin que les enregistrements d'audit puissent être examinés si nécessaire.

- Comprendre et sélectionner le meilleurs paramètres d'accès pour la collaboration externe pour votre organisation.

- Autoriser uniquement les appareils connus qui adhèrent à Bases de sécurité recommandées par Microsoft.

- Éduquer les utilisateurs à propos ingénierie sociale et les attaques de phishing d'informations d'identification, notamment en s'abstenant de saisir des codes MFA envoyés via toute forme de message non sollicité.

- Apprenez aux utilisateurs de Microsoft Teams à vérifier le balisage « externe » sur les tentatives de communication d'entités externes, à faire attention à ce qu'ils partagent et à ne jamais partager les informations de leur compte ou autoriser les demandes de connexion par chat.

- Sensibiliser les utilisateurs à examiner l'activité de connexion et marquez les tentatives de connexion suspectes comme "Ce n'était pas moi".

- Mettre en œuvre le Contrôle des applications d'accès conditionnel dans Microsoft Defender pour les applications cloud pour les utilisateurs se connectant à partir d'appareils non gérés.

Que pensez-vous de ces attaques d'ingénierie sociale Microsoft Teams ? Faites-nous savoir dans la section commentaires ci-dessous.