Un bogue d'extension grammaticale aurait pu exposer des données à des acteurs malveillants

1 minute. lis

Publié le

Lisez notre page de divulgation pour savoir comment vous pouvez aider MSPoweruser à soutenir l'équipe éditoriale En savoir plus

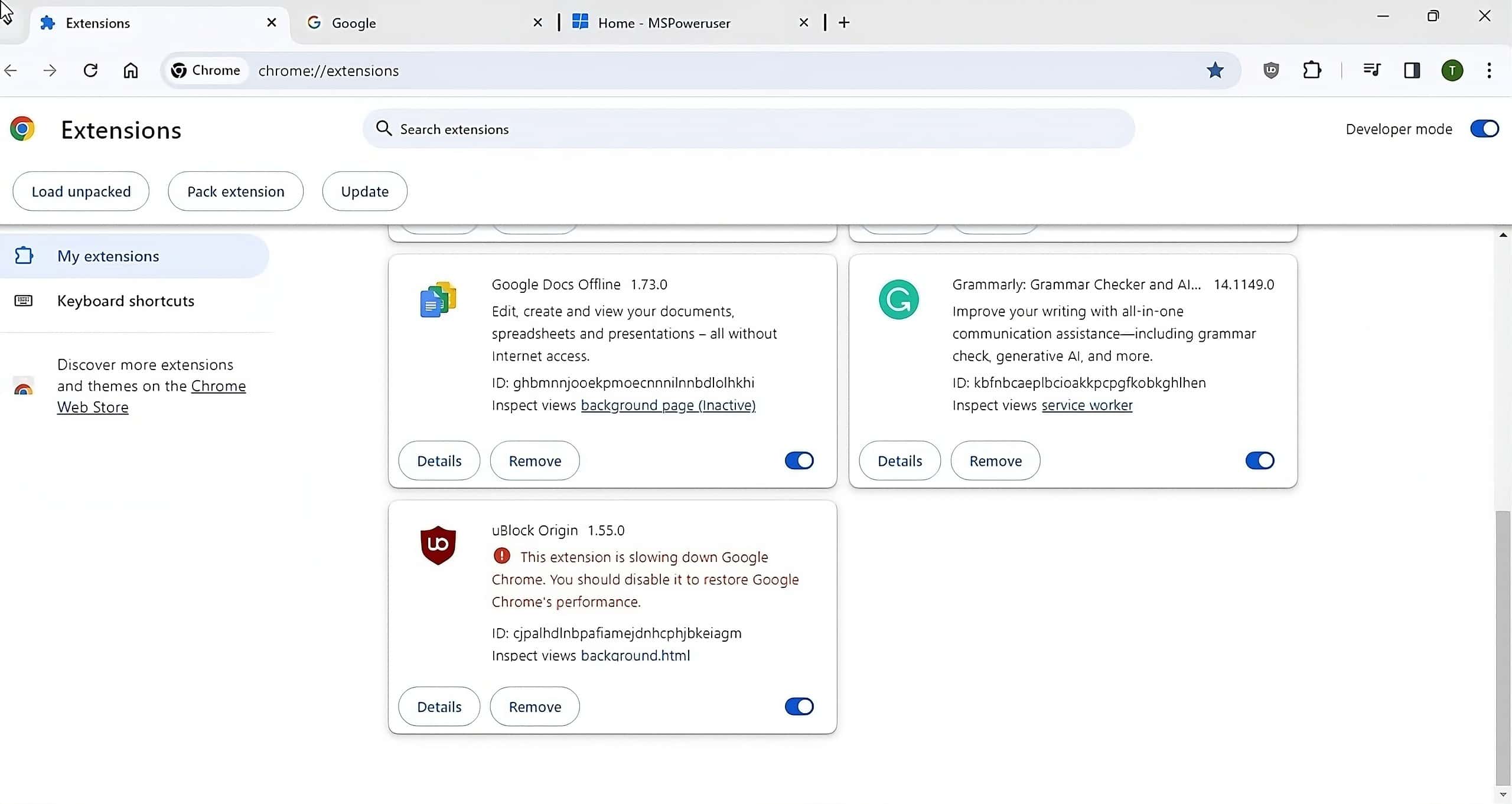

Plus tôt ce week-end, Grammarly s'est avéré souffrir d'un bogue qui exposait les données des utilisateurs à n'importe quel site Web sur lequel il était utilisé. Cela a été fait en exposant son jeton d'autorisation aux sites, ce qui signifie que tout site sur lequel un utilisateur de Grammarly utilisait l'extension pouvait en théorie se connecter au compte de l'utilisateur et accéder aux données de son compte et aux documents saisis (le cas échéant).

Il a été rapporté par Le projet zéro de Google team, et divulgués seulement après que l'équipe Grammarly ait eu la chance de publier des mises à jour résolvant l'erreur.

Vulnérabilité dans l'extension Grammarly corrigée (20 millions d'utilisateurs), les utilisateurs doivent être automatiquement mis à jour vers une version corrigée. Les jetons d'authentification étaient accessibles aux sites Web, permettant à n'importe quel site Web de se connecter à votre compte et de lire tous vos documents. https://t.co/Ydk0JwArYD

- Tavis Ormandy (@taviso) 5 février 2018

Les extensions pour Chrome et Firefox ont été rapidement corrigées, alors qu'Edge n'a pas souffert du bogue en premier lieu.

Dans une déclaration à Gizmodo, a confirmé un porte-parole de Grammarly : "Le bogue est corrigé et aucune action n'est requise de la part des utilisateurs de Grammarly." Il n'y a eu aucun cas d'acteurs malveillants utilisant la vulnérabilité pour accéder aux données des utilisateurs.