Excel est utilisé comme nouvel appât pour les phishers. Voici comment procéder.

2 minute. lis

Mis à jour le

Lisez notre page de divulgation pour savoir comment vous pouvez aider MSPoweruser à soutenir l'équipe éditoriale Plus d'informations

Evil Corp a trouvé une nouvelle façon d'hameçonner ses victimes en utilisant des documents Microsoft Excel.

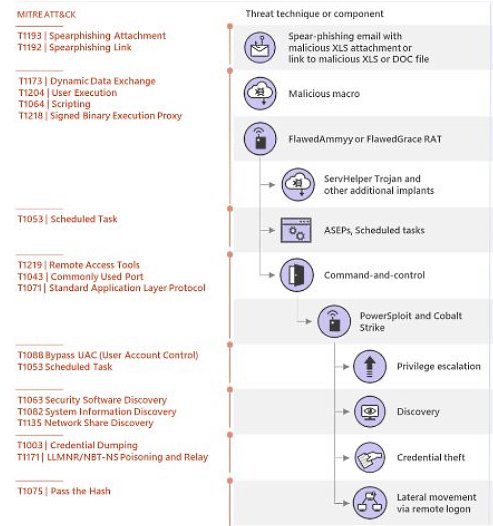

Le groupe de cybercriminalité, également connu sous le nom de TA505 et SectorJo4, sont des cybercriminels à motivation financière. Ils sont réputés pour cibler les entreprises de vente au détail et les institutions financières avec des campagnes de spam malveillant de grande envergure, en utilisant le botnet Necurs ; mais maintenant, ils ont adopté une nouvelle technique.

Dans leur dernière arnaque, ils envoient des pièces jointes contenant des redirecteurs HTML avec des documents Excel malveillants. Par le biais des liens, ils distribuent des chevaux de Troie d'accès à distance (Les rats), aussi bien que téléchargeurs de logiciels malveillants qui a livré les chevaux de Troie bancaires Dridex et Trick. Cela inclut également les souches de ransomware Locky, BitPaymer, Philadelphia, GlobeImposter, Jaff.

« La nouvelle campagne utilise des redirecteurs HTML attachés aux e-mails. Une fois ouvert, le code HTML conduit au téléchargement Dudear, un fichier Excel malveillant chargé de macros qui supprime la charge utile »,

"En revanche, les précédentes campagnes par e-mail Dudear transportaient le malware en pièce jointe ou utilisaient des URL malveillantes." -Les chercheurs de Microsoft Security Intelligence.

Dudear (alias TA505 / SectorJ04 / Evil Corp), utilisé dans certaines des plus grandes campagnes de logiciels malveillants d'aujourd'hui, est de retour en opération ce mois-ci après une courte pause. Bien que nous ayons vu quelques changements de tactiques, le Dudear relancé tente toujours de déployer le cheval de Troie voleur d'informations GraceWire.

– Microsoft Threat Intelligence (@MsftSecIntel) 30 janvier 2020

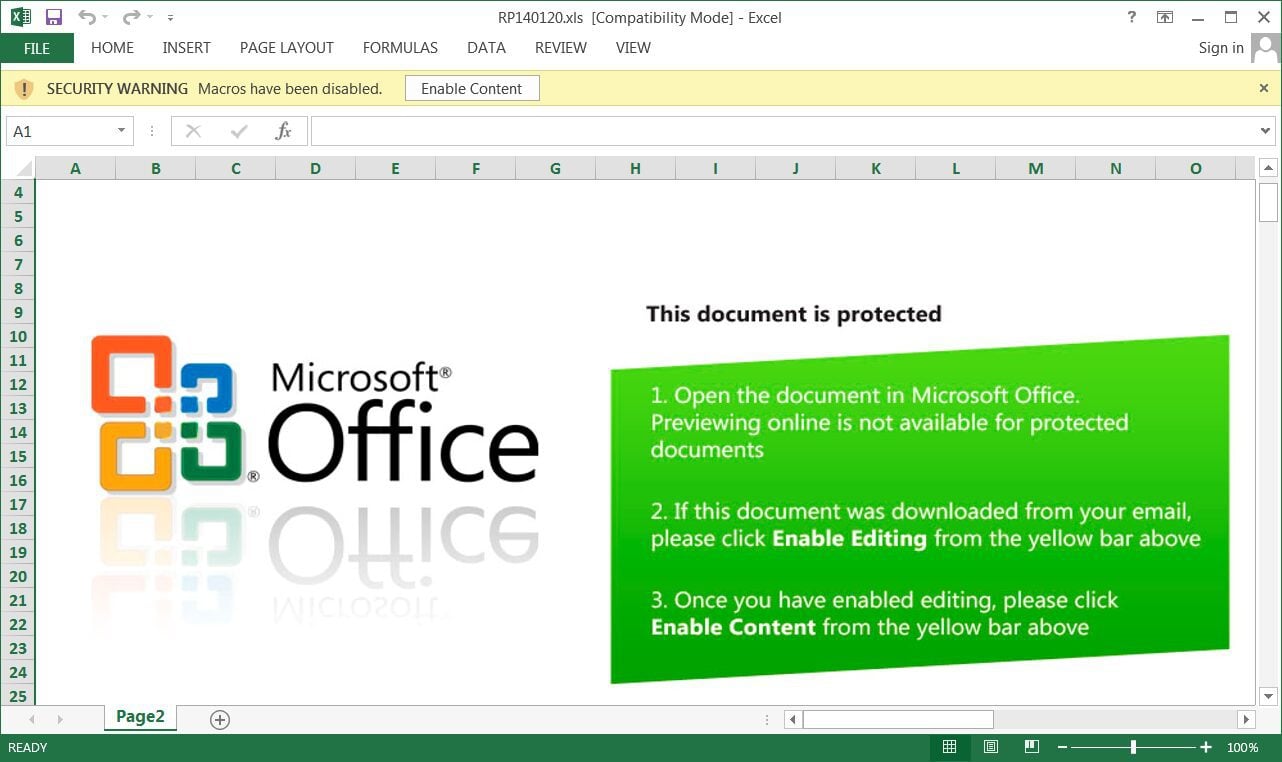

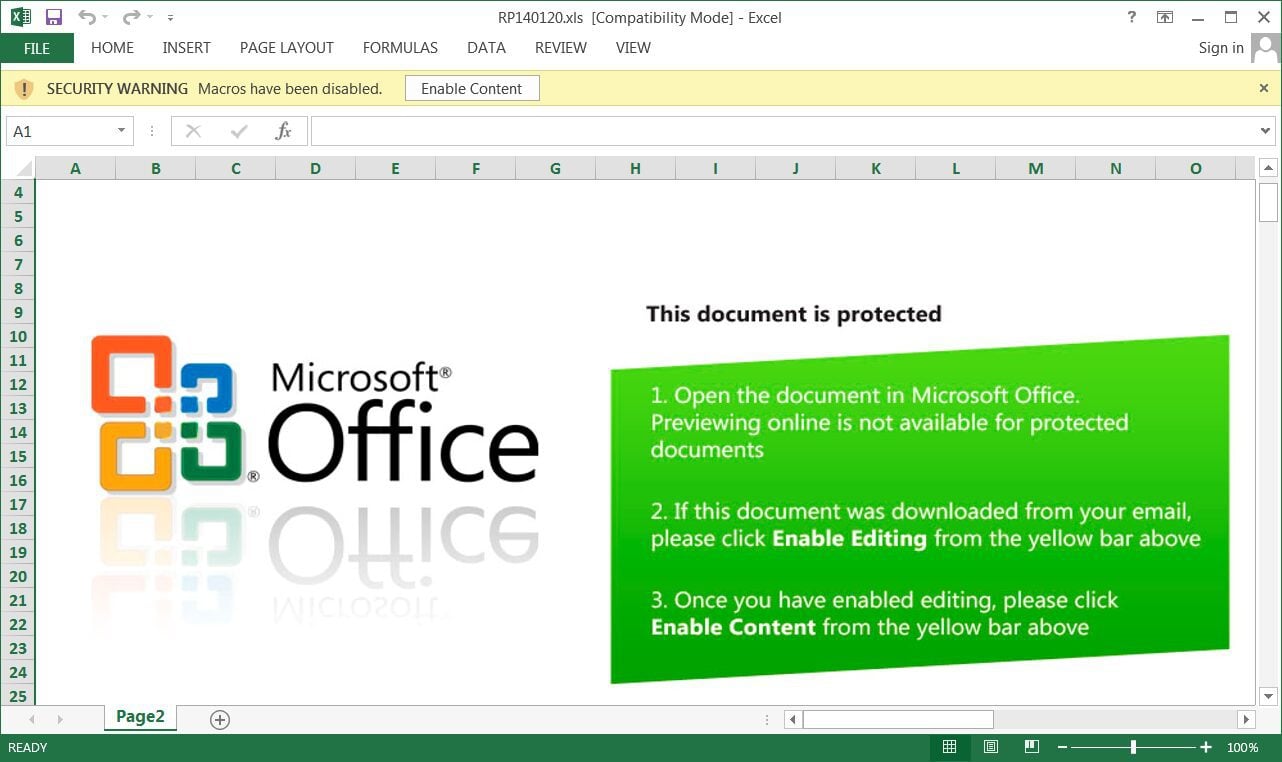

Lors de l'ouverture de la pièce jointe HTML, la victime téléchargera automatiquement le fichier Excel. Une fois qu'ils l'ont ouvert, voici ce qu'ils ont rencontré :

Une fois que la cible clique sur "Activer l'édition" comme indiqué dans le document, elle libère le logiciel malveillant sur son système.

Après ce point, leur appareil sera également infecté par un service de traçage IP, qui « suit (s) les adresses IP des machines qui téléchargent le fichier Excel malveillant ».

Rapport d'analyse des menaces (Microsoft)

En plus de cela, le logiciel malveillant comprend GraceWire, un cheval de Troie voleur d'informations, qui collecte des informations sensibles et les relaie aux auteurs via un serveur de commande et de contrôle.

Consultez la liste complète des indicateurs de compromission (IOC), y compris les hachages SHA-256 des échantillons de logiciels malveillants utilisés dans la campagne, ici et ici.

La source: bleepingcomputer