Windows-hakkeri onnistuu asentamaan Google Play Kaupan Windows 11 WSA:han

2 min. lukea

Päivitetty

Lue ilmoitussivumme saadaksesi selville, kuinka voit auttaa MSPoweruseria ylläpitämään toimitustiimiä Lue lisää

Microsoft julkaisi äskettäin Windows Subsystem for Android (WSA) -sovelluksen Windows 11 Insidersille, ja vaikka se onkin hämmästyttävä saavutus, se on tällä hetkellä melko rajoitettu, ja sillä on pääsy vain noin 50 nimikkeeseen Amazon-sovelluskaupassa.

Vaikka minkä tahansa Android-sovelluksen sivulataus on mahdollista, käytännössä parhaat sovellukset ovat Google Play Kaupasta, eivätkä ne toimi WSA:ssa, koska siitä puuttuu Google Play Palvelut, joita tarvitaan useimpiin kyseisen kaupan sovelluksiin.

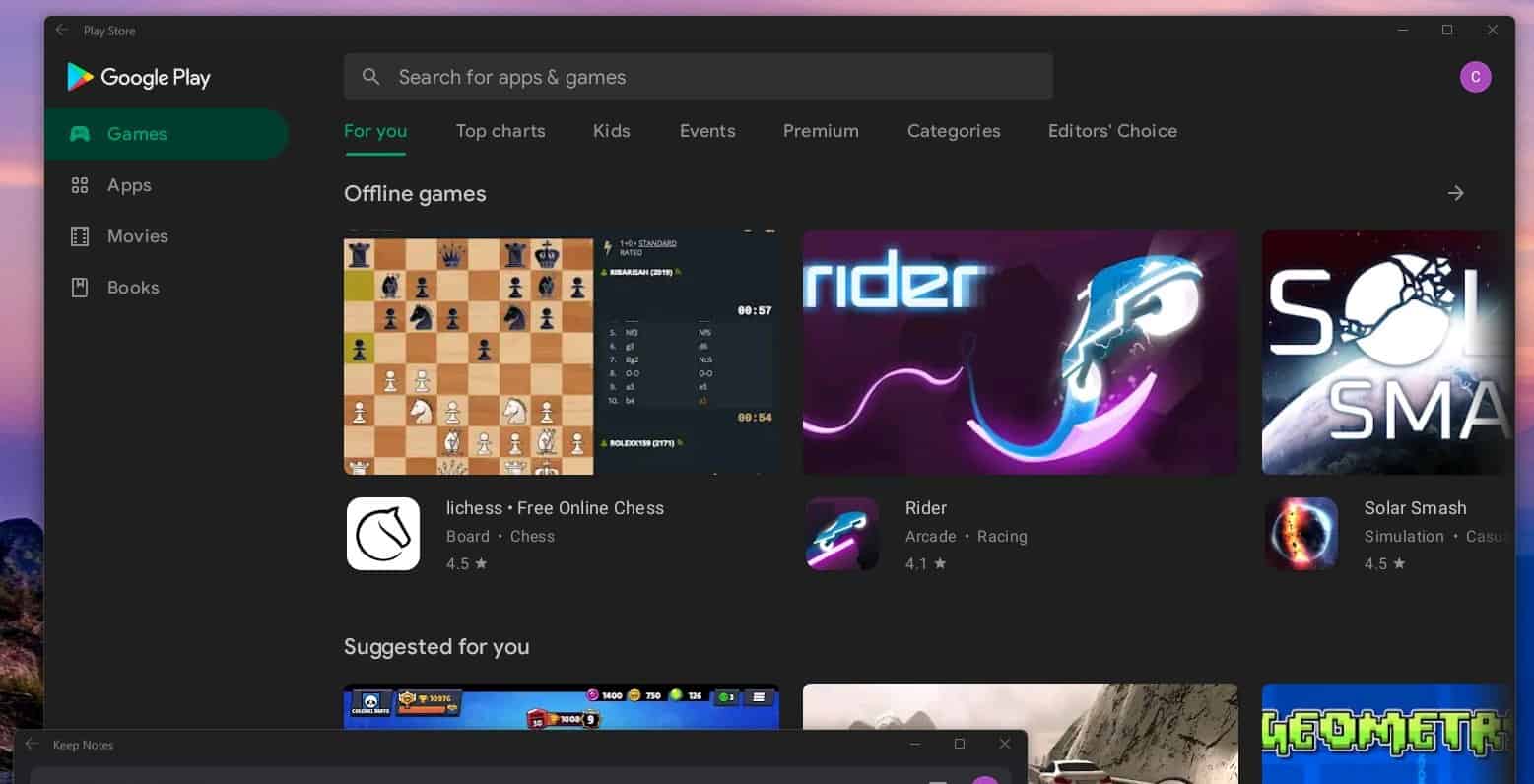

Tietenkin Windows ei ole muuta kuin hakkeroitu, ja näyttää siltä, että Windows-hakkeri ADeltaX on murtanut ongelman ja onnistunut asentamaan Google Play -palvelut, mukaan lukien Kaupan, Windows 11:een.

— ADeltaX (@ADeltaXForce) Lokakuu 22, 2021

Hän on jättänyt kaikki tarvittavat tiedostot ja ohjeet GitHubiin, mutta näyttää siltä, että toistaiseksi vain asiantuntijoiden tarvitsee hakea.

Tällä hetkellä, ohjeessa lukee:

- Lataa MSIXBUNDLE (käytä store rg-adguardia ladataksesi msixbundle, paketin tunnus: 9P3395VX91NR)

- ASENNA WSL2 (ubuntu/debian, mikä tahansa muu distro voisi toimia)

- ASENNA pura lzip

- LATAA GAPPS PICO OPENGAPPSISTA (x86_64, 11, PICO)

- PORA MSIX BUNDLE, PORA MSIX (SINUN KARVI) KANSIJOON, POISTA (APPXMETADATA, APPXBLOCKMAP, APPXSIGNATURE, [CONTENT_TYPES])

- KOPIOI KUVAT (SYSTEM.IMG, SYSTEM_EXT.IMG, PRODUCT.IMG, VENDOR.IMG) #IMAGES:iin

- KOPIOI (GAPPS PICO ZIP) #GAPPS:iin

- MUOKKAA (MUUTTAJAT.sh) JA SET JÄÄKANSIOT

- SUORITTAA:

- extract_gapps_pico.sh

- expand_and_mount_images.sh

- soveltaa.sh

- unmount_images.sh

- KOPIOI KUVAT (#IMAGES FOLDER) OETETTUUN MSIX-KANSIOOSI

- AVAA POWERSHELL (EI YDIN) JÄRJESTELMÄNVALVOJANA, SUORITA (Add-AppxPackage -Rekisteröidy PATH_TO_EXTRACTED_MSIX\AppxManifest.xml)

- JUOKSE WSA:A RAJOJEN KANSSA, NAUTI

RATKAISU KIRJAUDUON VARTEN:

(ADB SHELL ROOT SU:n kanssa)

- KOPIOI (ytimen TIEDOSTO) MUISTETTUSTA MSIX-KANSIOOSIIN (Muu KANSIOT) TILAAN (Työkalut FOLDER)

- NYT VOI KÄYTTÄÄ su IN ADB SHELL ANNA ADB SHELL, TYYPPI su SIIN TYYPPI setenforce 0 VOI NYT KIRJAUDU SISÄÄN

ADeltaX lupaa kuitenkin kirjoittaa uudelleen ohjeet pian tehdä niistä maukkaampia.

Saavutus muistuttaa minua siitä, että Microsoft tappoi Android-sovelluksia Windows Phonelle, ei siksi, että se toimi liian huonosti, vaan koska se toimi liian hyvin.

Aikovatko lukijamme kokeilla tätä hakkeria? Kerro meille alla.

Päivitykset: Nyt on saatavilla opetusvideo: