Microsoftin uuden työkalun avulla yritysten tietoturvatiimit voivat suorittaa pilattuja kiristyshaittaohjelmia

2 min. lukea

Julkaistu

Lue ilmoitussivumme saadaksesi selville, kuinka voit auttaa MSPoweruseria ylläpitämään toimitustiimiä Lue lisää

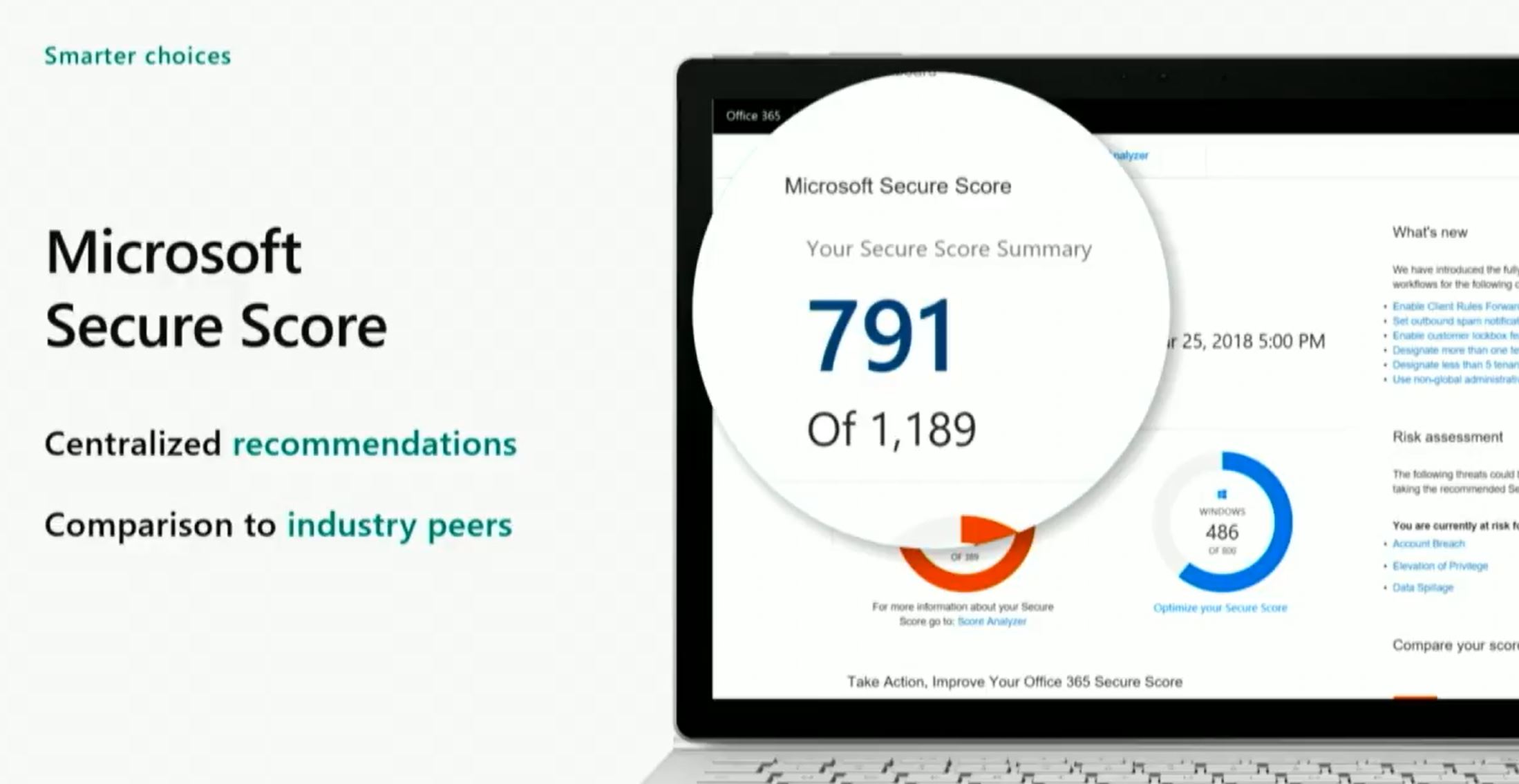

Microsoft julkaisi tänään kaksi uutta työkalua, jotka auttavat IT-ammattilaisia yksinkertaistamaan tietoturvan hallintaa yrityksissään. Ensimmäinen työkalu on nimeltään Microsoft Secure Score, joka auttaa organisaatioita määrittämään, mitkä säätimet otetaan käyttöön käyttäjien, tietojen ja laitteiden suojaamiseksi. Sen avulla organisaatiot voivat myös verrata pisteitään vastaaviin profiileihin sisäänrakennetun koneoppimisen avulla.

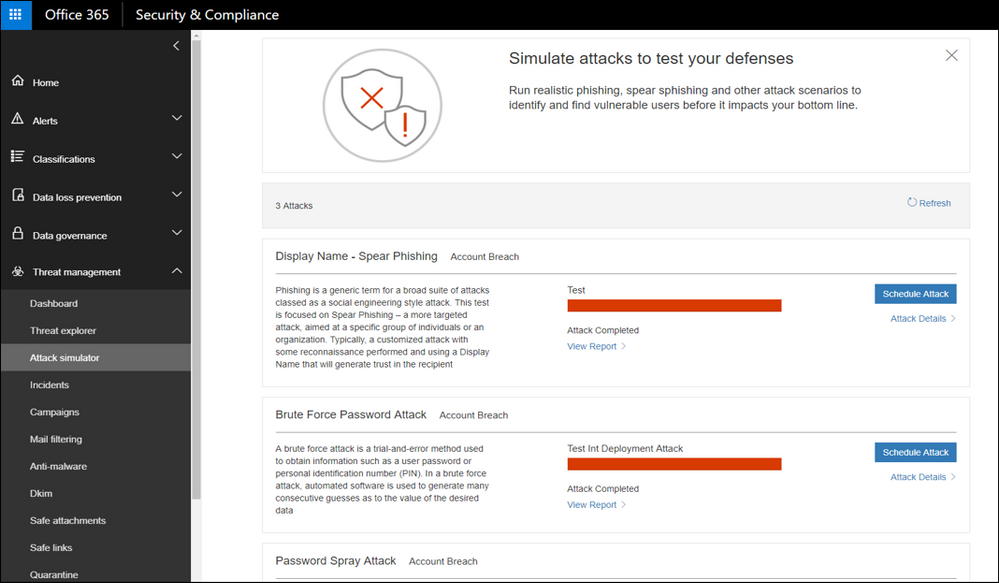

Toista työkalua kutsutaan Hyökkäyssimulaattori jonka avulla yritysten tietoturvatiimit voivat suorittaa simuloituja hyökkäyksiä, mukaan lukien pilatut kiristysohjelmat ja tietojenkalastelukampanjat. Tämä auttaa heitä oppimaan työntekijöidensä vastaukset ja säätämään suojausasetuksia vastaavasti. He voivat suorittaa seuraavat hyökkäykset toistaiseksi.

- Näyttönimi Spear Phishing Attack: Tietojenkalastelu on yleistermi sosiaalisesti suunnitelluille hyökkäyksille, jotka on suunniteltu keräämään tunnistetietoja tai henkilökohtaisia tunnistetietoja (PII). Spear phishing on tämän tyyppisen hyökkäyksen osajoukko, joka on kohdistettu ja usein kohdistettu tiettyyn ryhmään, yksilöön tai organisaatioon. Nämä hyökkäykset ovat räätälöityjä ja pyrkivät hyödyntämään lähettäjän nimeä, joka luo luottamusta vastaanottajaan.

- Salasanasuihkehyökkäys: Jotta pahat toimijat eivät jatkuvasti arvaa käyttäjätilien salasanoja, on usein olemassa tilisulkukäytäntöjä. Esimerkiksi tili lukitaan sen jälkeen, kun käyttäjälle on arvattu tietty määrä huonoja salasanoja. Jos kuitenkin ottaisit yhden salasanan ja kokeilisit sitä jokaisella organisaation tilillä, se ei laukaisi mitään lukituksia. Salasanasumutushyökkäys hyödyntää yleisesti käytettyjä salasanoja ja kohdistuu moniin organisaation tileihin siinä toivossa, että yksi tilin omistajista käyttää yhteistä salasanaa, jonka avulla hakkeri pääsee tilille ja ottaa sen hallintaansa. Tältä vaarantuneelta tililtä hakkeri voi käynnistää lisää hyökkäyksiä olettamalla tilin haltijan henkilöllisyyden.

- Brute Force salasanahyökkäys: Tämäntyyppinen hyökkäys koostuu siitä, että hakkeri yrittää useita salasanoja tai tunnuslauseita toivoen lopulta arvaavansa oikein. Hyökkääjä tarkistaa järjestelmällisesti kaikki mahdolliset salasanat ja tunnuslauseet, kunnes oikea löytyy.

Lue lisää tästä uudesta Attack Simulator -työkalusta tätä.