Microsoft korjaa valtavan MSHTML Remote Code Execution -haavoittuvuuden

1 min. lukea

Julkaistu

Lue ilmoitussivumme saadaksesi selville, kuinka voit auttaa MSPoweruseria ylläpitämään toimitustiimiä Lue lisää

Viime viikkoina yritykset ovat kamppailleet selviytyäkseen helposti hyödynnettävästä MSHTML Internet Explorer -selaimen renderöintimoottorin haavoittuvuudesta, jota hakkerit käyttivät tietojenkalastelukampanjoissa yritysten verkkojen hakkerointiin.

Kuvattu asiakirjassa CVE-2021-40444, Microsoft muistiinpanot:

Hyökkääjä voi luoda haitallisen ActiveX -komponentin käytettäväksi Microsoft Office -asiakirjassa, joka isännöi selaimen hahmonnusmoottoria. Hyökkääjän pitäisi sitten vakuuttaa käyttäjä avaamaan haittaohjelma. Käyttäjät, joiden tileille on määritetty vähemmän käyttöoikeuksia järjestelmään, voivat vaikuttaa vähemmän kuin käyttäjät, joilla on järjestelmänvalvojan oikeudet.

Hakkeroinnin vakavuusaste oli 8.8/10, ja hakkerit onnistuivat ohittamaan Microsoftin ehdottamat lievennykset.

Microsoft ilmoitti tänään, että he ovat julkaisseet korjauksen hyödyntämiseen osana Patch Tuesday -ohjelmaa, sanoen:

14. syyskuuta 2021: Microsoft on julkaissut tietoturvapäivityksiä korjatakseen tämän haavoittuvuuden. Katso tietoturvapäivitykset-taulukosta järjestelmääsi sovellettava päivitys. Suosittelemme, että asennat nämä päivitykset välittömästi.

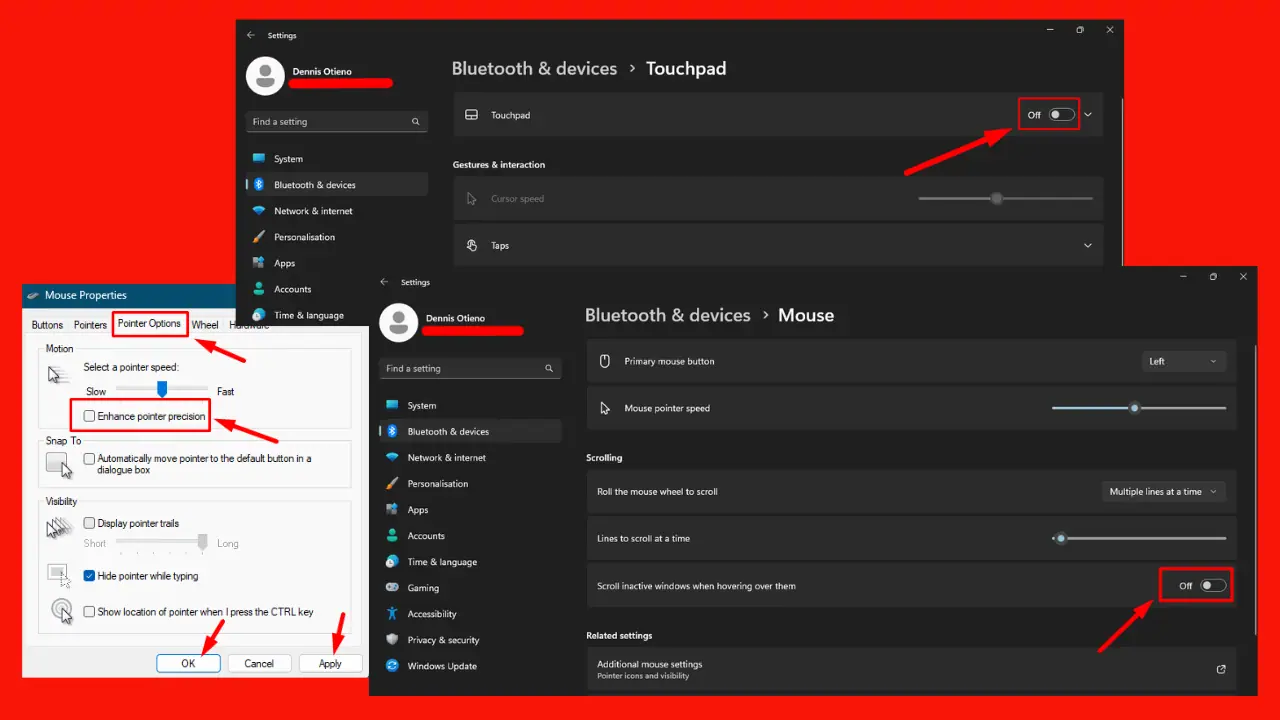

Korjaus toimitetaan kuukausittaisen tietoturvakokoelman kautta Windows 7:lle, Windows Server 2008 R2:lle ja Windows Server 2008:lle. Windows 10 -käyttäjät voivat tarkistaa päivitykset Asetuksista.

kautta BleepingComputer

Käyttäjäfoorumi

0-viestit