Google selittää lisääntyneet in-the-wild-hyökkäykset

3 min. lukea

Julkaistu

Lue ilmoitussivumme saadaksesi selville, kuinka voit auttaa MSPoweruseria ylläpitämään toimitustiimiä Lue lisää

Näyttää siltä, että ilmaisu "CVE-1234-567:n hyväksikäyttö on luonnossa" on lisääntynyt viimeaikaisissa Chrome-blogeissa. Se on ymmärrettävästi hälyttävää useimmille Chromen käyttäjille. Vaikka hyväksikäyttöjen lisääntyminen voi olla todella huolestuttavaa, Chrome Security selitti, että trendi voi myös olla osoitus hyväksikäytön näkyvyyden lisääntymisestä. Joten mikä se on?

Trendi johtuu todennäköisesti molemmista syistä Chrome Securityn Adrian Taylor blogissa selventääkseen joitain väärinkäsityksiä tästä.

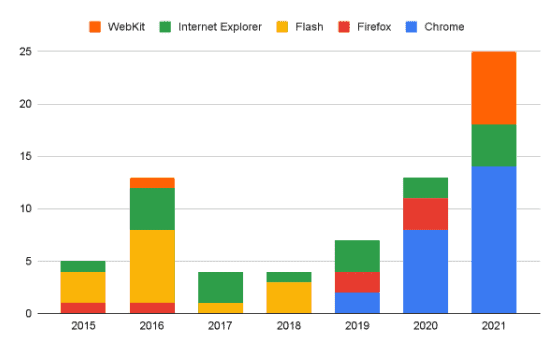

Project Zero jäljitti kaikki selainten, kuten WebKitin, Internet Explorerin, Flashin, nollapäivän virheet. Firefoxja Chrome.

Näiden Chromen hyväksikäyttöjen lisääntyminen on varsin huomattavaa vuosina 2019–2021. Päinvastoin, Chromessa ei ollut tallennettuja nollapäivän virheitä vuosina 2015–2018. Chrome Security selventää, että tämä ei välttämättä tarkoita, että hyväksikäyttöä olisi ollut kokonaan "ei". Chromium-pohjaisissa selaimissa näinä vuosina. Se tunnistaa, että sillä ei ole täydellistä näkemystä aktiivisesta hyödyntämisestä, ja saatavilla olevissa tiedoissa voi olla näytteenottoharhaa.

Joten miksi nyt on paljon hyväksikäyttöä? Chrome Security selittää tämän neljällä mahdollisella syyllä: toimittajan läpinäkyvyys, kehittynyt hyökkääjäkeskeisyys, Site Isolation -projektin loppuun saattaminen ja monimutkaisuuden suhde ohjelmistovirheisiin.

Ensinnäkin monet selaimen valmistajat julkaisevat nyt tietoja tällaisista hyväksikäytöistä julkaisuviestinnässä. Tämä ei ollut aiemmin käytäntö, jossa selaimen valmistajat eivät ilmoittaneet, että bugiin hyökättiin, vaikka he olisivat olleet tietoisia tästä.

Toiseksi hyökkääjän keskittyminen kehittyy. Vuoden 2020 alussa Edge siirtyi Chromium-renderöintimoottoriin. Luonnollisesti hyökkääjät valitsevat suosituimman kohteen, koska silloin he voisivat hyökätä useampiin käyttäjiin.

Kolmanneksi virheiden lisääntyminen saattaa johtua monivuotisen Site Isolation -projektin äskettäin valmistumisesta, mikä tekee yhdestä bugista lähes riittämättömän aiheuttamaan paljon haittaa. Sellaisenaan hyökkäykset, jotka vaativat vain yhden virheen, tarvitsivat nyt enemmän. Ennen vuotta 2015 useat verkkosivut ovat vain yhden renderöijan prosessissa, mikä mahdollistaa käyttäjien tietojen varastamisen muista verkoista vain yhdellä virheellä. Site Isolation -projektissa jäljittäjien on ketjutettava vähintään kaksi virhettä vaarantaakseen renderöintiprosessin ja hypätäkseen Chrome-selainprosessiin tai -käyttöjärjestelmään.

Lopuksi, tämä voi johtua siitä yksinkertaisesta tosiasiasta, että ohjelmistoissa on virheitä, ja murto-osaa niistä voidaan hyödyntää. Selaimet heijastavat käyttöjärjestelmän monimutkaisuutta, ja suuri monimutkaisuus merkitsee enemmän bugeja.

Nämä asiat tarkoittavat, että hyödynnettyjen virheiden määrä ei ole tarkka tietoturvariskin mitta. Chrome-tiimi kuitenkin vakuuttaa, että he työskentelevät lujasti havaitakseen ja korjatakseen vikoja ennen julkaisua. Mitä tulee n-päiväisiin hyökkäyksiin (jo korjattujen virheiden hyödyntäminen), niiden "korjausväli" oli vähentynyt huomattavasti 35 päivästä Chromessa (keskimäärin 76 päivään 18 päivään). He odottavat myös innolla vähentävänsä tätä edelleen.

Siitä huolimatta Chrome ymmärsi, että riippumatta nopeudesta, jolla he yrittävät korjata luonnonvaraista hyväksikäyttöä, nämä hyökkäykset ovat huonoja. Sellaisenaan he yrittävät todella kovasti tehdä hyökkäyksestä kalliiksi ja monimutkaisiksi viholliselle. Chromen toteuttamia erityisprojekteja ovat sivuston eristämisen jatkuva vahvistaminen, varsinkin Androidille, V8 kasan hiekkalaatikko, MiraclePtr- ja Scan-projektit, muistiturvalliset kielet uusien Chromen osien kirjoittaminen ja käytön jälkeiset lievennykset.

Chrome tekee lujasti töitä varmistaakseen turvallisuuden näiden suurten tietoturvasuunnitteluprojektien avulla. Käyttäjät voivat kuitenkin tehdä jotain yksinkertaista auttaakseen. Jos Chrome muistuttaa sinua päivittämisestä, tee se.