توزیع باج افزار جدید FARGO سرورهای آسیب پذیر مایکروسافت SQL را هدف قرار می دهد

3 دقیقه خواندن

منتشر شده در

صفحه افشای ما را بخوانید تا بدانید چگونه می توانید به MSPoweruser کمک کنید تا تیم تحریریه را حفظ کند ادامه مطلب

گزارش اخیر تیم تحلیل امنیتی از مرکز پاسخگویی اضطراری امنیتی AhnLab (ASEC) یک فعالیت مجرمانه سایبری جدید را نشان می دهد که باج افزار FARGO را توزیع می کند که سرورهای آسیب پذیر مایکروسافت SQL را هدف قرار می دهد.

ASEC گفت: "همراه با GlobeImposter، FARGO یکی از باج افزارهای برجسته ای است که سرورهای آسیب پذیر MS-SQL را هدف قرار می دهد." "در گذشته به آن Mallox نیز می گفتند زیرا از پسوند فایل .mallox استفاده می کرد."

سرورهای MS-SQL اشاره می کنند مایکروسافتسیستم مدیریت پایگاه داده رابطه ای برای ذخیره و بازیابی داده ها برای سایر برنامه های نرم افزاری و خدمات اینترنتی. با این اوصاف، تحمیل مسائل بر آن می تواند به معنای مشکلات بزرگی برای کسب و کارها باشد.

به گفته ASEC، آلودگی زمانی ایجاد می شود که فرآیند MS-SQL یک فایل .NET را از طریق cmd.exe و powershell.exe دانلود می کند. سپس این فایل بدافزار اضافی را دانلود و بارگیری میکند و در نتیجه یک فایل BAT تولید و اجرا میشود که فرآیندها و خدمات خاصی را پایان میدهد.

ASEC توضیح داد: «رفتار باجافزار با تزریق به AppLaunch.exe، یک برنامه معمولی ویندوز، آغاز میشود. سعی می کند یک کلید رجیستری را در یک مسیر مشخص حذف کند و دستور غیرفعال سازی بازیابی را اجرا می کند و فرآیندهای خاصی را می بندد.

محققان میگویند این باجافزار فایلها را رمزگذاری میکند، اما برخی از آنها، از جمله مسیرها و برنامههای افزودنی را حذف میکند تا سیستم تا حدی قابل دسترسی باشد. جنبه مشخصه این است که فایلهای با پسوند فایل مرتبط با Globeimposter را آلوده نمیکند و این لیست حذف نه تنها شامل همان نوع پسوندهای .FARGO .FARGO2 و .FARGO3 میشود، بلکه شامل .FARGO4 نیز میشود که تصور میشود یک نسخه آینده از باج افزار،" ASEC اضافه کرد.

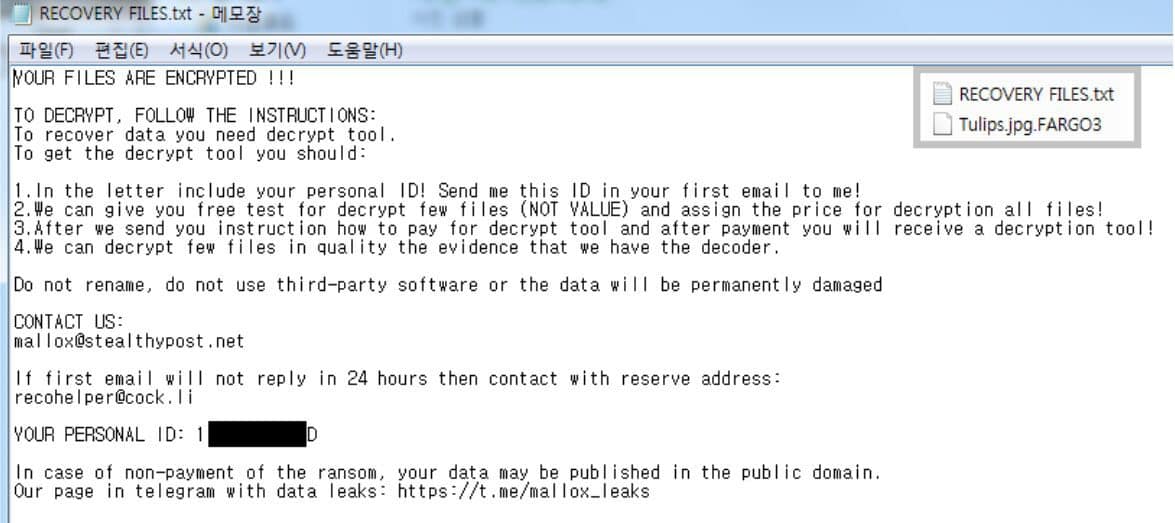

پس از این، مجرمان سایبری نام فایل های رمزگذاری شده را با استفاده از پسوند .Fargo3 تغییر می دهد (به عنوان مثال، OriginalFileName.FileExtension.Fargo3)، در حالی که یادداشت باج تولید شده توسط بدافزار با استفاده از نام فایل "RECOVERY FILES.txt" ظاهر می شود. در این پیام، قربانیان در صورت استفاده از نرمافزار شخص ثالث برای حل آن، تهدیدهایی مبنی بر حذف دائمی فایل سیستم خود خواهند دید. علاوه بر این، مجرمان سایبری می گویند در صورتی که قربانیان از پرداخت باج امتناع کنند، داده ها را در حوزه عمومی منتشر خواهند کرد.

جدا از آسیبپذیریهای اصلاحنشده، ASEC توضیح داد که سرورهای پایگاه داده مانند سرورهای MS-SQL و MySQL اغلب به دلیل اعتبار ضعیف حساب، هدف حملات brute force و حملات فرهنگ لغت هستند. با این کار، تیم تجزیه و تحلیل گفت که می توان با پرداختن به مشکلات و اعمال احتیاط بیشتر در محافظت از رمزهای عبور از آن جلوگیری کرد. ASEC پیشنهاد میکند: «مدیران سرورهای MS-SQL باید از رمزهای عبوری استفاده کنند که حدس زدن آنها برای حسابهایشان دشوار است و بهطور دورهای آنها را تغییر دهند تا از سرور پایگاه داده در برابر حملات brute force و حملات فرهنگ لغت محافظت کنند و برای جلوگیری از حملات آسیبپذیری به آخرین وصله بهروزرسانی کنند.»