آسیبپذیری جدید اکسل ۱۲۰ میلیون کاربر را در معرض خطر قرار میدهد

3 دقیقه خواندن

به روز شده در

صفحه افشای ما را بخوانید تا بدانید چگونه می توانید به MSPoweruser کمک کنید تا تیم تحریریه را حفظ کند ادامه مطلب

محققان امنیتی آسیب پذیری جدیدی را در مایکروسافت اکسل پیدا کرده اند که به طور بالقوه می تواند بیش از 120 میلیون کاربر را در معرض خطر قرار دهد. این آسیب پذیری توسط محققان شرکت امنیتی Mimecast Services Ltd کشف شد.

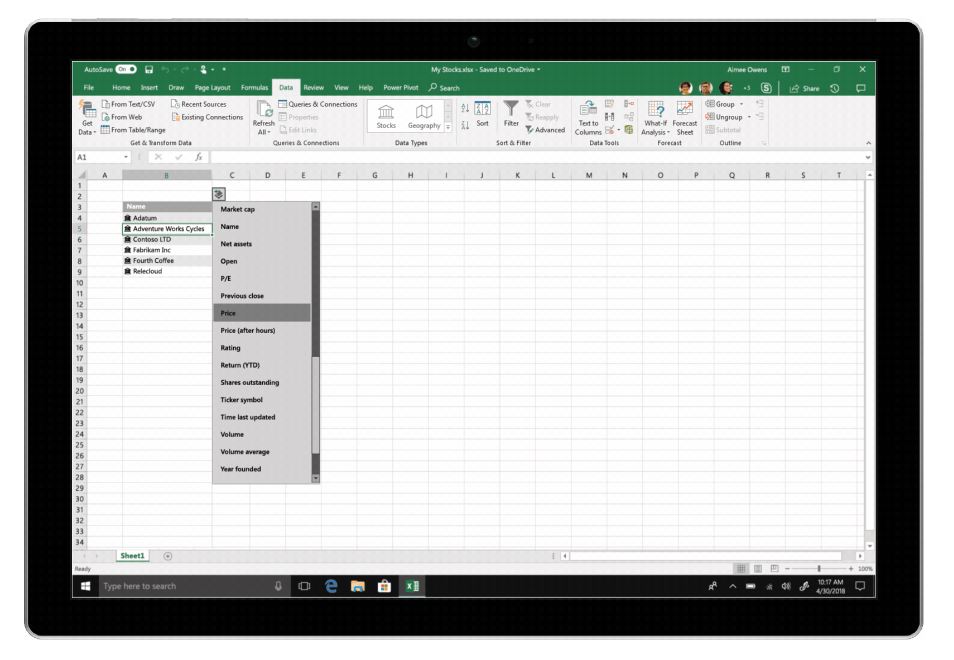

این آسیبپذیری از عملکرد Power Query در اکسل استفاده میکند که به کاربران اجازه میدهد دادهها را از منابع دیگر استخراج کنند. محققان Mimecast Services Ltd یک پست های وبلاگ (از طريق SiliconANGLE) توضیح این آسیب پذیری نشان می دهد که چگونه می توان از آن توسط هکرها سوء استفاده کرد. این آسیبپذیری به هکرها اجازه میدهد تا از Power Query برای راهاندازی یک حمله از راه دور Dynamic Data Exchange در صفحهگسترده اکسل استفاده کنند. نه تنها این، بلکه این آسیبپذیری همچنین به هکرها اجازه میدهد تا حملات پیچیدهتری را شامل بدافزارهایی که میتوانند به محض باز شدن صفحهگسترده، دستگاه کاربر را در معرض خطر قرار دهند، انجام دهند.

این ویژگی چنان کنترلهای غنی ارائه میکند که میتوان از آن برای اثرانگشت یک جعبه شنی یا دستگاه قربانی حتی قبل از تحویل هر گونه محموله استفاده کرد. مهاجم دارای کنترلهای پیشبارگیری و پیش بهرهبرداری بالقوه است و میتواند یک محموله مخرب را به قربانی تحویل دهد و در عین حال فایل را برای یک جعبه شنی یا سایر راهحلهای امنیتی بیخطر جلوه دهد.

نکته خوب این است که مایکروسافت از قبل از آسیبپذیری مطلع است و یک توصیهنامه را دوباره منتشر کرده است نوامبر 2017. این مشاوره خاطرنشان کرد که کاربران برای نصب بدافزار بر روی سیستم خود باید چندین هشدار امنیتی را کلیک کنند. مایکروسافت همچنین به کاربران توصیه میکند برای مسدود کردن اتصالات داده خارجی، ویژگی DDE را در صورت عدم استفاده غیرفعال کنند.

Mimecast اکیداً به همه مشتریان مایکروسافت اکسل توصیه میکند راهحلهای پیشنهادی مایکروسافت را اجرا کنند زیرا تهدید بالقوه برای این کاربران مایکروسافت واقعی است و سوء استفاده میتواند آسیبرسان باشد.

نکته خوب این است که هیچ گزارشی مبنی بر سوء استفاده از این آسیب پذیری در طبیعت وجود ندارد. با این حال، خبر بد این است که ویژگی DDE معمولاً به صورت پیشفرض فعال است و ممکن است کاربران در صورت عدم استفاده، آن را خاموش نکنند. منی فرجون، دانشمند ارشد Mimecast، خاطرنشان کرد که مشخص نیست چند سازمان از توصیه های قبلی مایکروسافت پیروی می کنند و گفت که "بعید است که بسیاری از سازمان ها آن را غیرفعال کرده باشند."

در حال حاضر، مایکروسافت به تازگی یک توصیه را منتشر کرده است و برای انجام اقدامات مناسب به کاربران متکی است. کار عاقلانه ای که در حال حاضر باید انجام دهید این است که ویژگی DDE را غیرفعال کنید و صفحات گسترده ارسال شده از طریق ایمیل را دانلود و باز نکنید. در آخر، مطمئن شوید که هیچ یک از اعلانهای امنیتی اکسل را نادیده نمیگیرید، زیرا ممکن است در مورد بدافزار احتمالی به شما هشدار دهند.