مایکروسافت Sysmon 13 را برای ویندوز 10 با تشخیص دستکاری فرآیند بدافزار منتشر کرد

2 دقیقه خواندن

منتشر شده در

صفحه افشای ما را بخوانید تا بدانید چگونه می توانید به MSPoweruser کمک کنید تا تیم تحریریه را حفظ کند ادامه مطلب

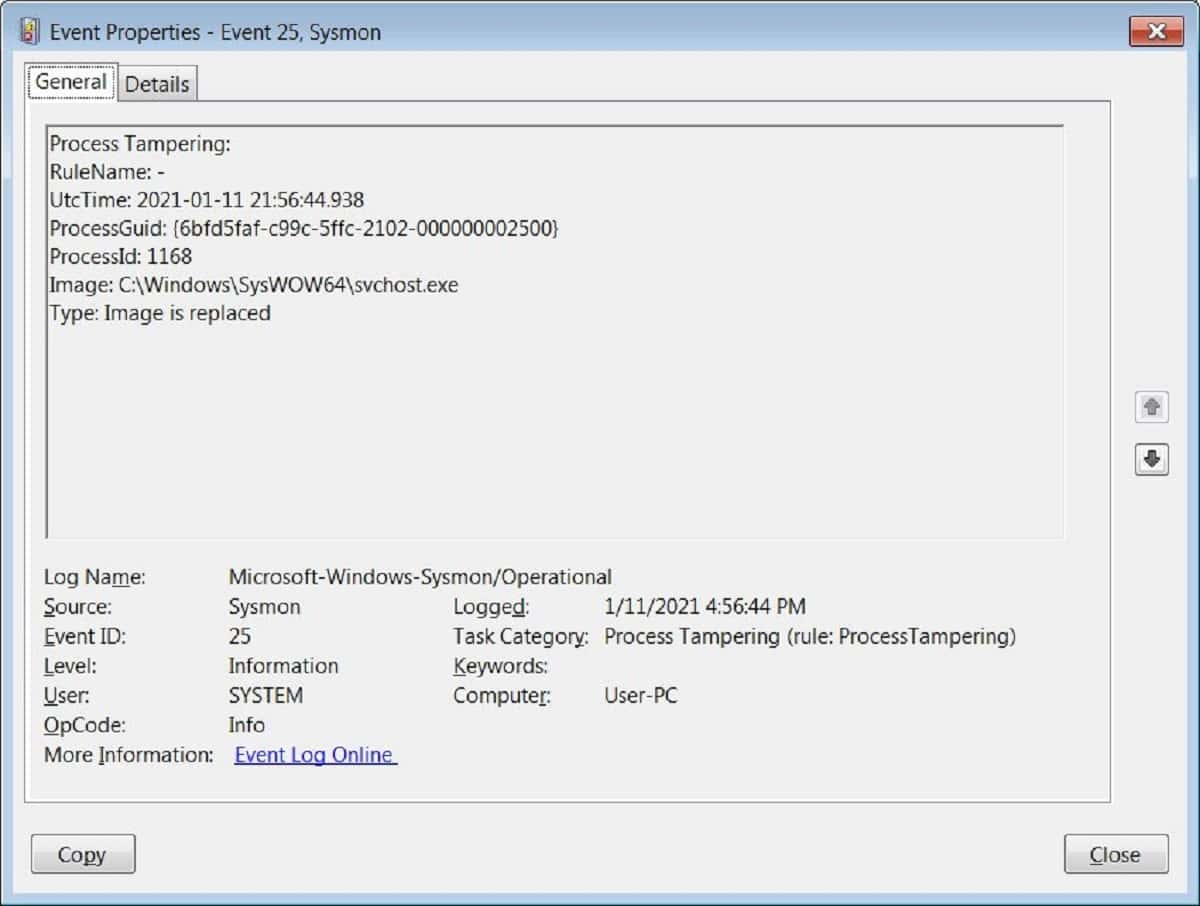

مایکروسافت نسخه جدیدی از ابزار Sysmon ویندوز 10 Sysinternals را منتشر کرده است که اکنون دارای قابلیت تشخیص زمانی است که هکرها کدهای مخرب را به فرآیند قانونی ویندوز برای دور زدن اقدامات امنیتی وارد می کنند.

Sysmon 13 که به شما امکان نظارت بر فعالیت فرآیندهای ویندوز 10 را میدهد، اکنون میتواند روشهای حفرهای فرآیند یا پردازش هرپادرپینگ را که معمولاً در Task Manager قابل مشاهده نیستند، شناسایی کند.

حفره فرآیند زمانی است که بدافزار یک فرآیند قانونی را در حالت تعلیق راه اندازی می کند و کد قانونی را در فرآیند با کد مخرب جایگزین می کند. سپس این کد مخرب توسط فرآیند، با هر مجوزی که به فرآیند اختصاص داده شده است، اجرا می شود.

فرآیند هرپادرپینگ جایی است که بدافزار تصویر خود را روی دیسک تغییر میدهد تا پس از بارگیری بدافزار شبیه نرمافزار قانونی به نظر برسد. هنگامی که نرم افزار امنیتی فایل روی دیسک را اسکن می کند، در حالی که کد مخرب در حافظه اجرا می شود، یک فایل بی ضرر را مشاهده می کند.

این تکنیک توسط بدافزارهای شناخته شده از جمله باج افزار Mailto/defray777، TrickBot و BazarBackdoor فعال استفاده می شود.

برای فعال کردن تشخیص دستکاری فرآیند، مدیران باید گزینه پیکربندی «ProcessTampering» را به فایل پیکربندی اضافه کنند. شما را بخوانید اسناد در سایت Sysinternals در اینجا.

قابل توجه است که BleepingComputer با کروم، اپرا، فایرفاکس، فیدلر، مایکروسافت اج و برنامه های راه اندازی مختلف، موارد مثبت کاذب پیدا کرده است.

می توانید Sysmon را از قسمت اختصاصی دانلود کنید صفحه Sysinternal or https://live.sysinternals.com/sysmon.exe.

از طريق کامپیوتر BleepingComment